漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-071576

漏洞标题:东方时尚驾校所有服务器的可被渗透影响数据安全

相关厂商:东方时尚驾驶学校股份有限公司

漏洞作者: bing

提交时间:2014-08-08 16:20

修复时间:2014-09-22 16:22

公开时间:2014-09-22 16:22

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-08: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-09-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

本次漏洞可威胁数百万驾驶学员用户信息造成泄漏,不在北京的朋友可能对东方时尚不清楚,我简单介绍下北京市东方时尚机动车驾驶学校于1995年注册成立,占地面积2000余亩,员工3000余人,总资产达8亿元,乃亚洲规模最大、设施最先进的驾校。最近我也报名了东方时尚驾校考起驾照,环境和教学确实不错,于是就友情检测了网站,校长不知道能不能免除我的学费呢?

详细说明:

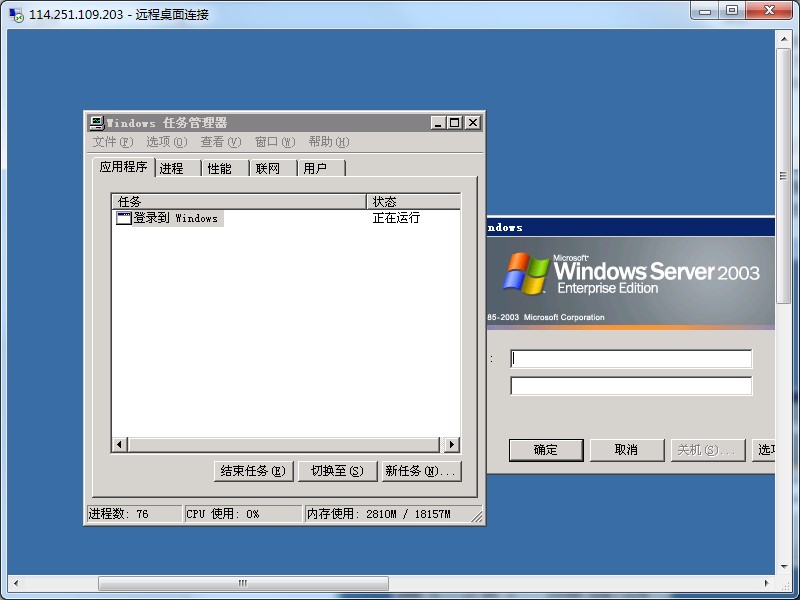

废话不多说,首先我对官网大概看了下做过安全防护,很难入手就找起软柿子捏,整理出其ip段范围114.251.109.190~114.251.109.220,对这个ip段进行了一轮筛查并没有看到有用的信息,想一想家业大了肯定遭贼惦记会不会有人在我之前做过什么了?要不驾校为什么会有如此高的安全意识呢!跟着思路开始翻找该ip段上的可能遗留的后门,不出1分钟发现了一个远程终端的按5次shift 键后门,如下图。

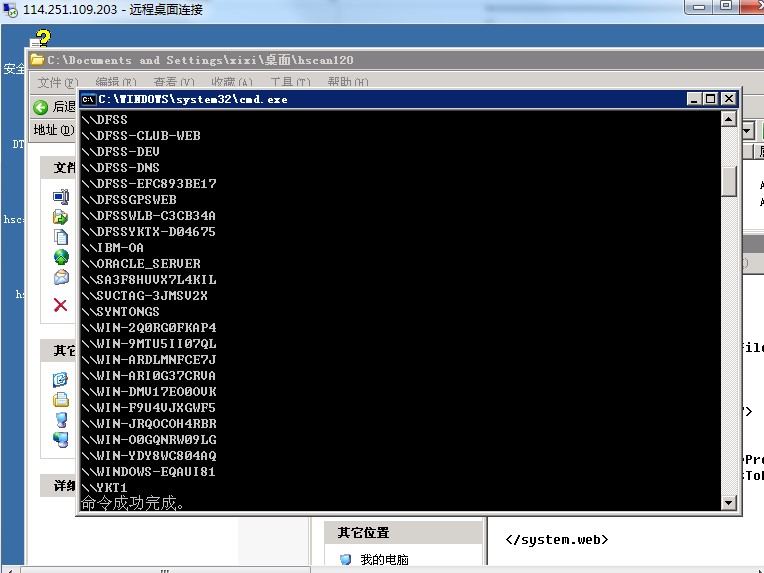

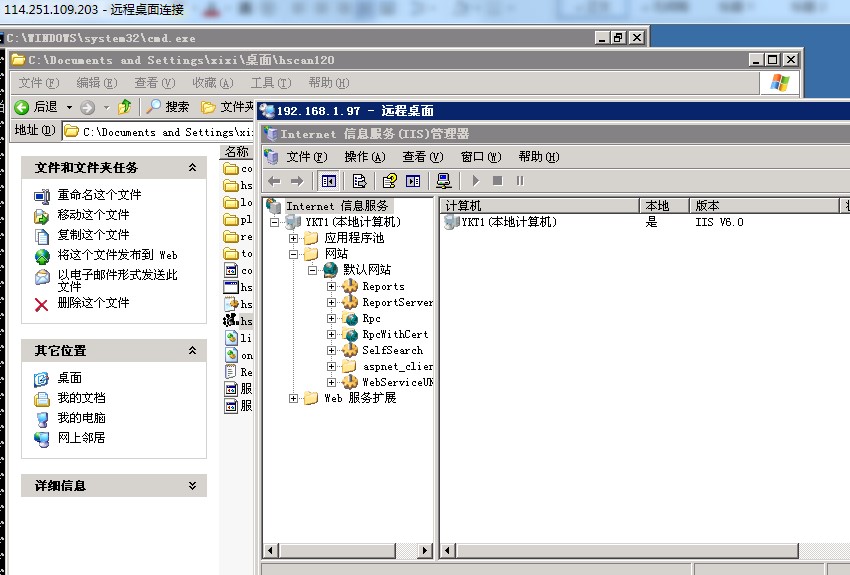

利用该后门创建帐号密码xixi/xixi123,顺利登录服务器勘察下确认为是台定位车辆的管理系统,继续搜索如下图可以看出已经在内网了。

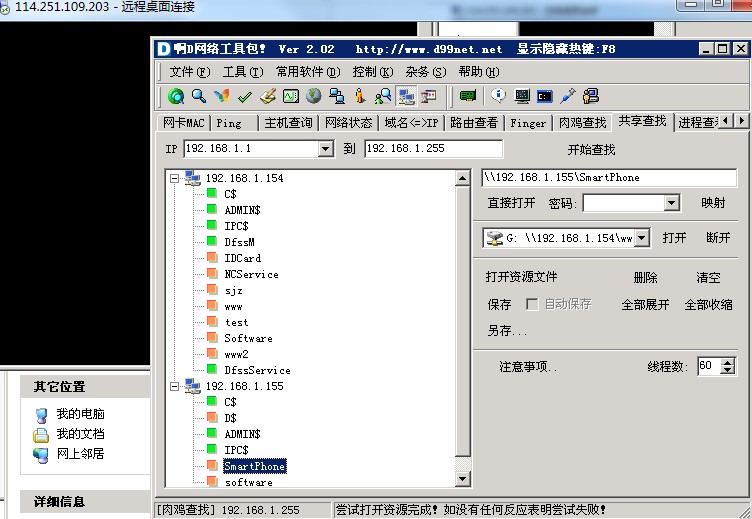

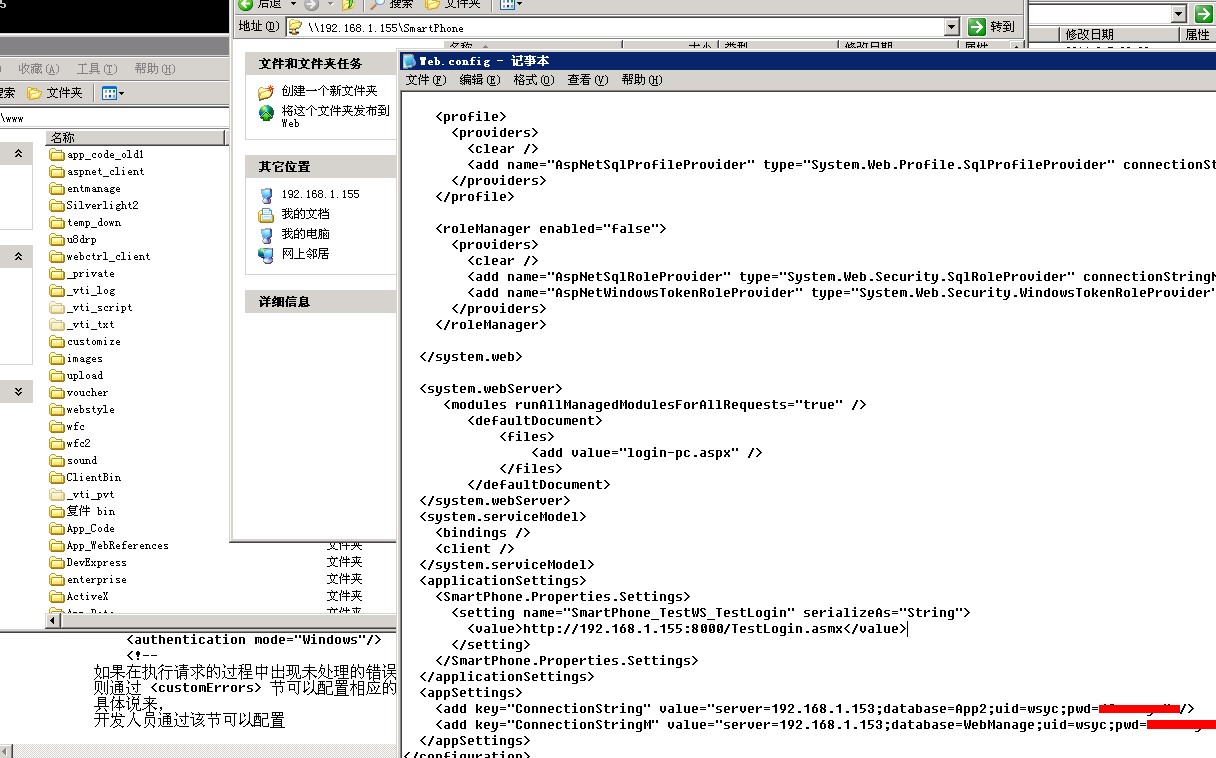

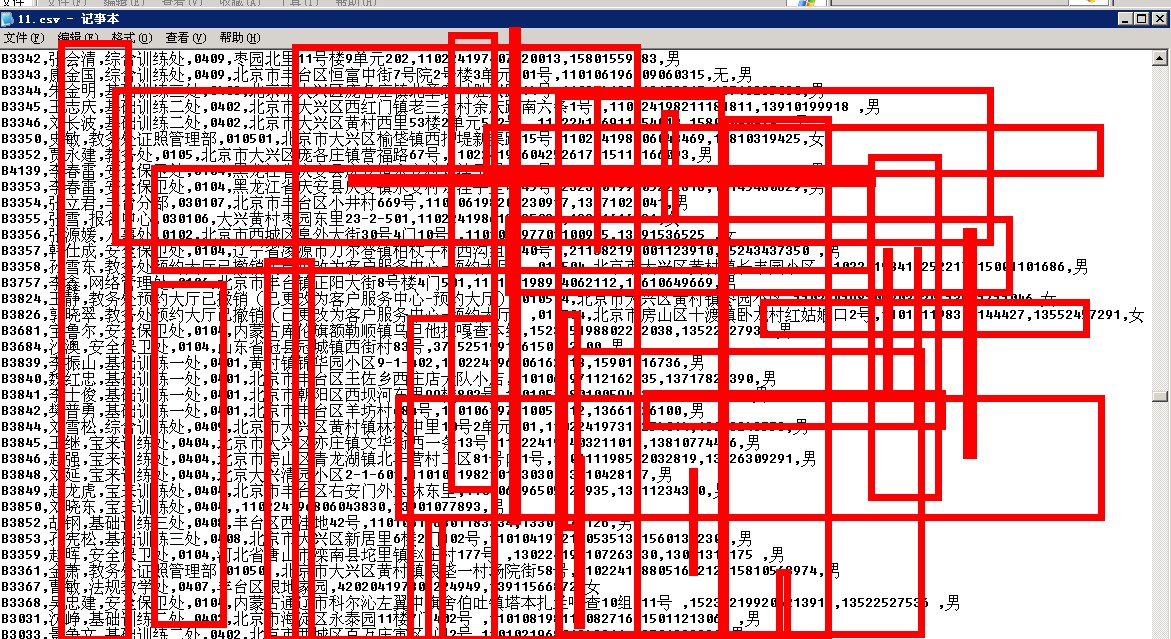

本来想进行嗅探的不想把事情搞的太大,于是尝试对内网服务器的共享、弱口令进行尝试探测下。在这里使用的是两款经典工具啊D网络工具包和HScan-gui,东西随老但是好使。实践证明两款工具带来的效果还是很明显的。啊D工具包将内网段上的所有共享信息全部找出来了,其中包含了大量网站、业务系统的代码和所有员工信息,如下图

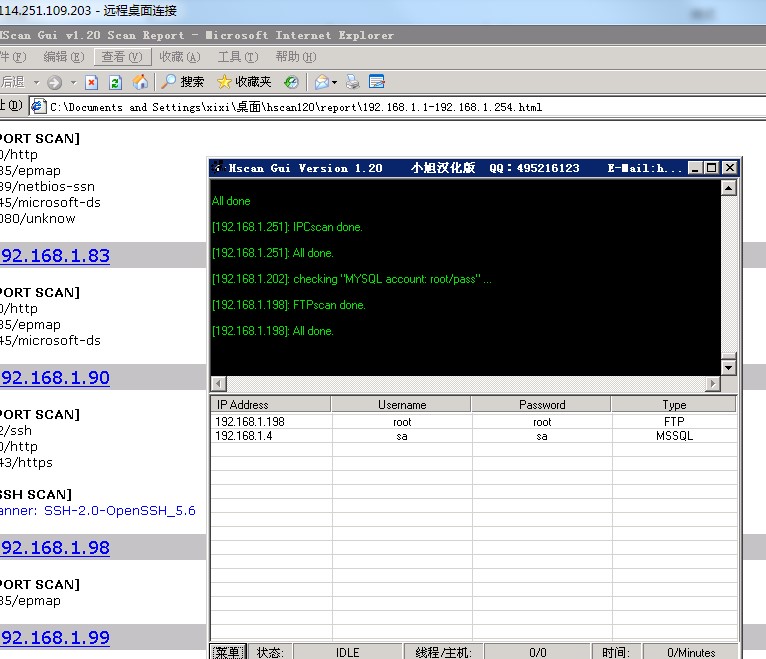

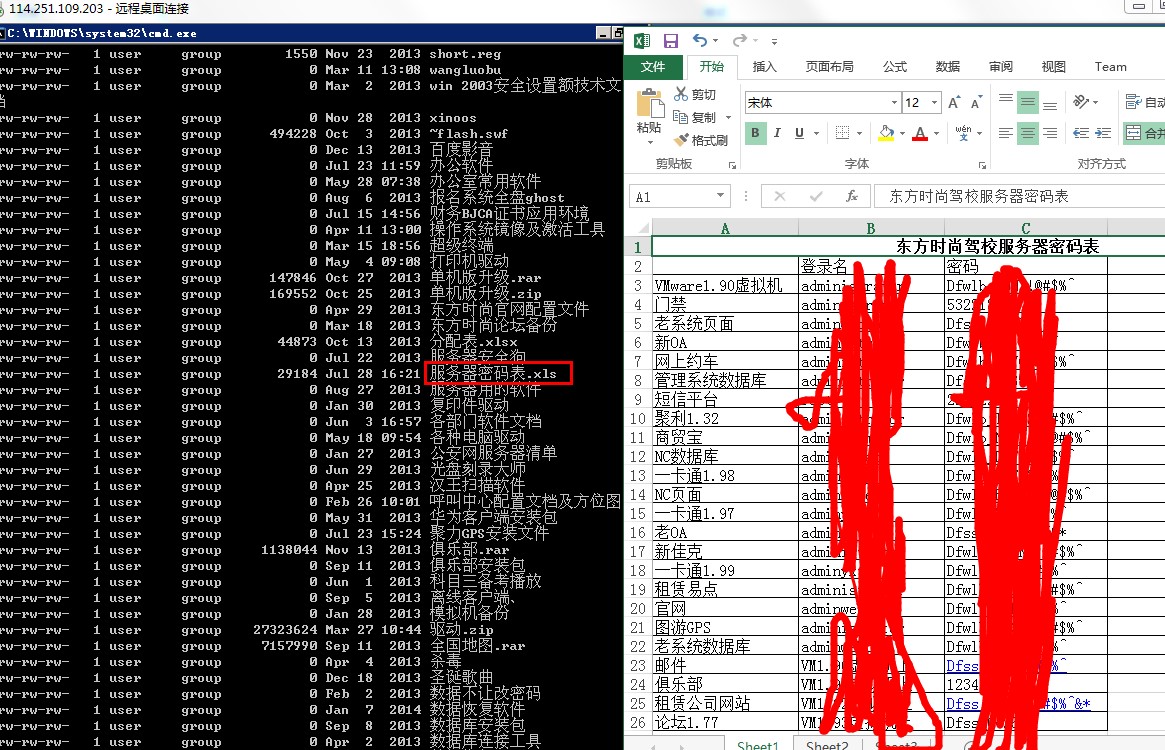

Hscan-gui扫描获得的一些弱口令,通过198的ftp弱口令连接获得服务器密码表,顷刻间所有安全毁灭。

漏洞证明:

修复方案:

加强安全,有需要可以协助排查

版权声明:转载请注明来源 bing@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝