漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-071537

漏洞标题:用一个低级的漏洞向豌豆荚用户手机后台静默推送并安装任意应用

相关厂商:豌豆荚

漏洞作者: 我是小号

提交时间:2014-08-08 11:31

修复时间:2014-08-09 15:06

公开时间:2014-08-09 15:06

漏洞类型:CSRF

危害等级:中

自评Rank:10

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-08-08: 细节已通知厂商并且等待厂商处理中

2014-08-08: 厂商已经确认,细节仅向厂商公开

2014-08-09: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

用一个“低级”的漏洞向豌豆荚用户后台静默推送并安装任意应用,这算是CSRF的又一个奇葩的案例了吗?

详细说明:

豌豆荚非常贴心的提供了云推送功能

只要用户在手机客户端登录并允许云推送,那么网页上轻轻一点,应用就自动开始在手机上下载,但是云推送这么重要的功能却并没有做CSRF防护,给豌豆荚用户带来了风险。

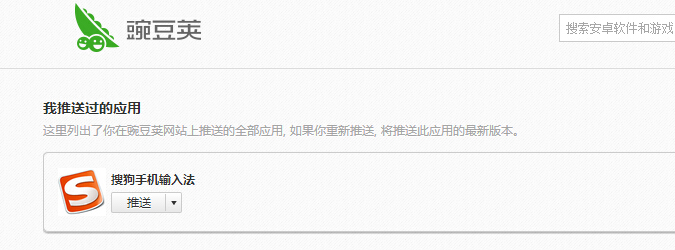

我们点击云推送按钮,同时抓包,发现是个POST请求,但是呆萌的程序员POST和GET不分,导致可以直接用GET发起请求,比如推送“搜狗拼音输入法”的请求如下:

发起这个请求以后,一方面手机如果在联网锁屏状态下就会自动开始下载对应程序,另一方面个人中心也会出现推送过个程序的记录

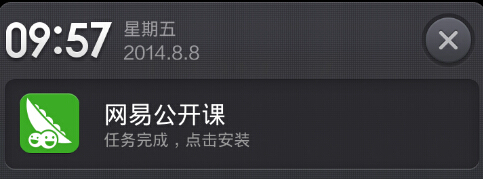

不一会儿提示下载成功了:

而豌豆荚提供的后台静默安装的功能,如果用户勾选,可以直接导致危害升级:

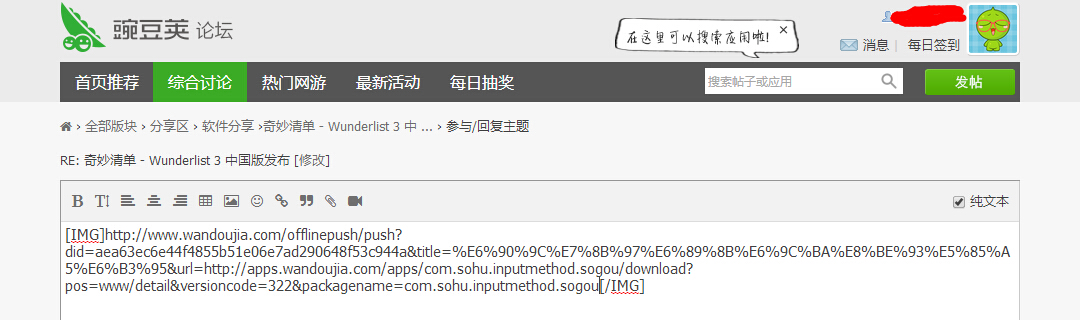

而此漏洞的攻击成本非常的小,直接用[IMG][/IMG]标签引入豌豆荚论坛就能实施大范围攻击

漏洞证明:

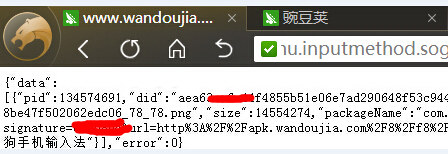

访问后浏览器显示:

说明请求成功了,我使用多个账号进行尝试,均显示成功

漏洞危害:

1.在用户不知情的情况下推送并可以后台静默安装任意应用

2.由于这个请求可以无限次发起,如果一个用户多次在不知情的情况下发起这个请求(比如在豌豆荚论坛的多个帖子内植入这个请求)可以进行骚扰(我自己就被十几个搜狗的下载提示搞的晕头转向)

Ps.给每个豌豆荚用户装个大姨吗可好?

修复方案:

CSRF防御的准则:重点功能一定要做CSRF防御,POST和GET请求区分清楚,加TOKEN,而且这个TOEK必须随机,要不然就算是一个看起来很“低级”的漏洞,也可以造成严重的影响

版权声明:转载请注明来源 我是小号@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-08-08 11:40

厂商回复:

确认漏洞存在,感谢『我是小号』对豌豆荚安全的帮助。在CSRF漏洞的防御方面我们做得的确很不好,最近也正在着手从框架层面改进。

最新状态:

2014-08-09:已修复。