漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-069277

漏洞标题:腾讯邮箱附件预览页面URL跳转

相关厂商:腾讯

漏洞作者: 路人甲

提交时间:2014-07-22 10:23

修复时间:2014-07-22 16:32

公开时间:2014-07-22 16:32

漏洞类型:网络设计缺陷/逻辑错误

危害等级:低

自评Rank:5

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-22: 细节已通知厂商并且等待厂商处理中

2014-07-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

收到一封钓鱼邮件,发现URL略神奇,遂上报组织。

详细说明:

漏洞证明:

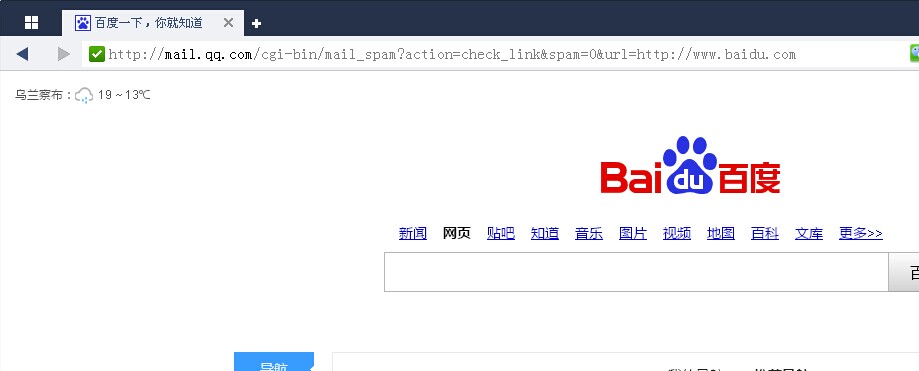

邮箱登录状态(钓鱼邮件肯定是登录的)访问下述链接:

mail.qq.com/cgi-bin/mail_spam?action=check_link&spam=0&url=http://www.baidu.com

修复方案:

~_~ 你懂的

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-07-22 16:32

厂商回复:

感谢反馈,这个URL本身就是QQ邮箱提供的跳转服务,同时也会对目标url做恶意检测。

最新状态:

暂无