漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-067717

漏洞标题:Ecmall V2.3.0-UTF8 正式版暴力注入(爆破)

相关厂商:ShopEx

漏洞作者: HackBraid

提交时间:2014-07-10 11:48

修复时间:2014-10-05 11:50

公开时间:2014-10-05 11:50

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-07-10: 细节已通知厂商并且等待厂商处理中

2014-07-10: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2014-09-03: 细节向核心白帽子及相关领域专家公开

2014-09-13: 细节向普通白帽子公开

2014-09-23: 细节向实习白帽子公开

2014-10-05: 细节向公众公开

简要描述:

RT,打了最新补丁

详细说明:

存在两个问题,最新版未修补:

1.后台可被爆破,导致暴力注入;(很多SQL注入点最终是为了进后台,那么这里直接暴力点)

2.模板编辑下可得shell。

漏洞证明:

暴力注入:

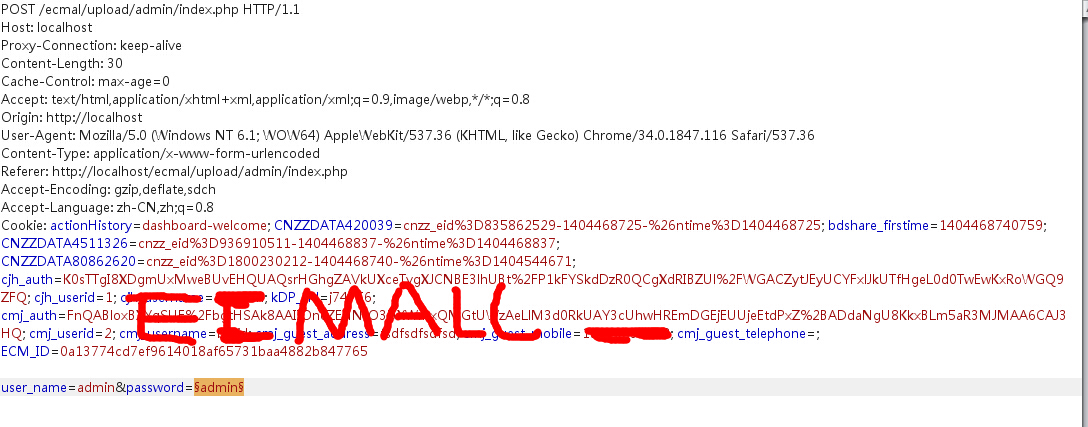

1.在后台登录页,点击登录后抓包:

2.设置爆破字段为password:

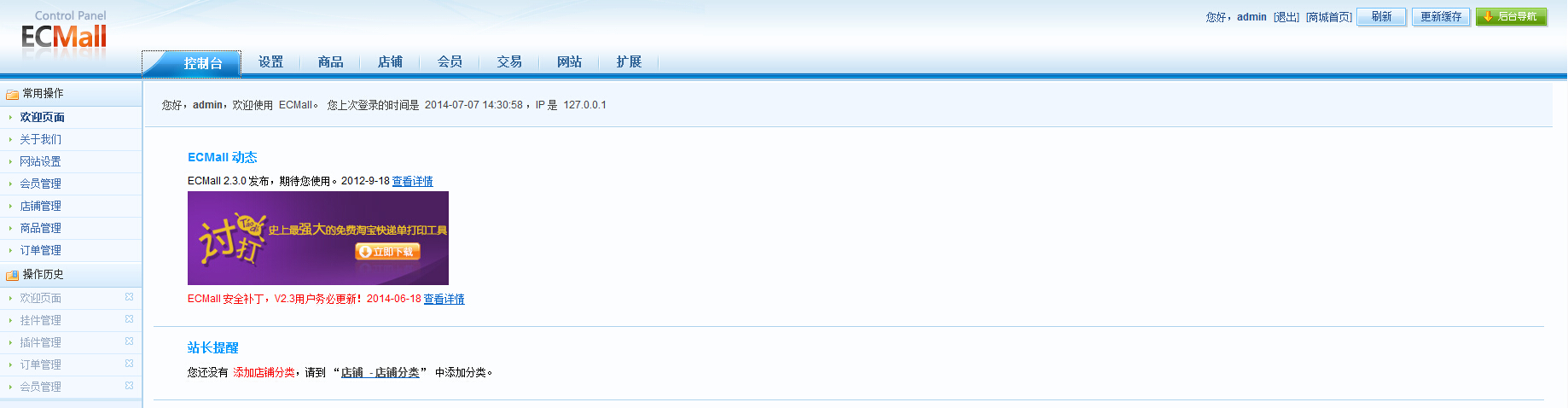

3.不要看burp返回,直接再次刷新页面,登录成功!

拿shell的方法:

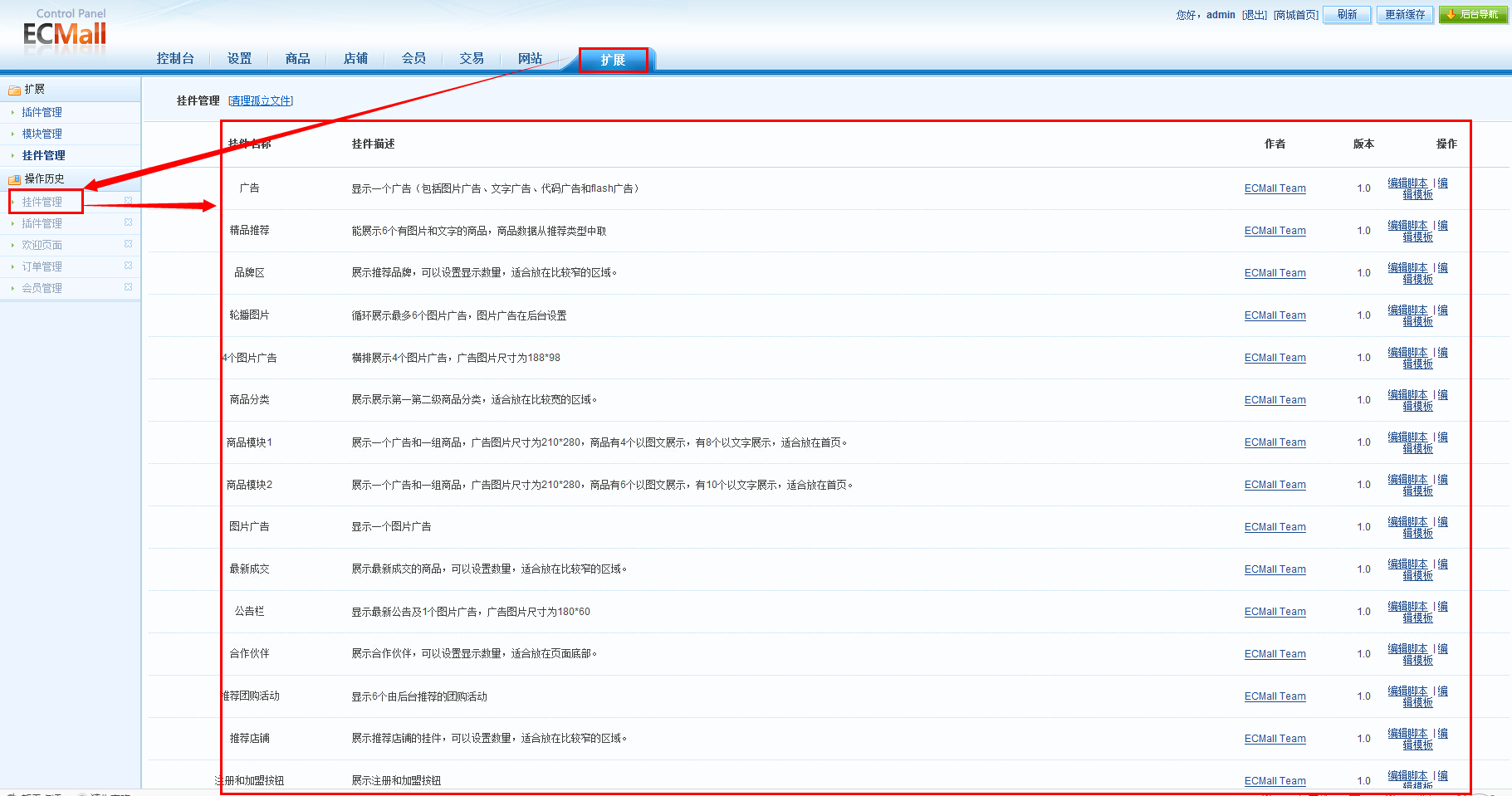

1.看下图,点击编辑(这一列的都可以编辑):

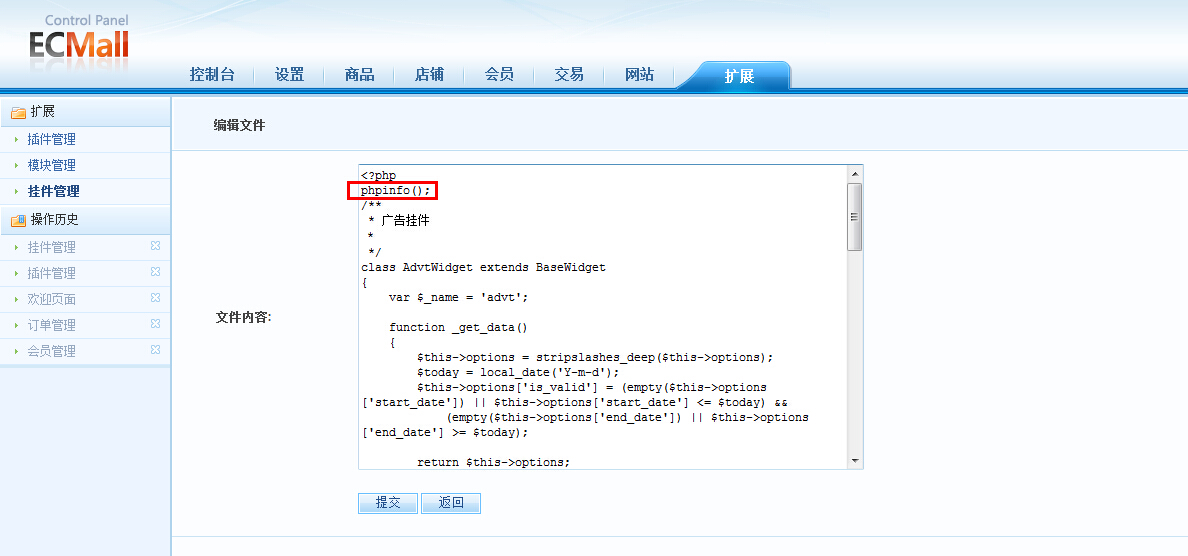

2.写入shell:

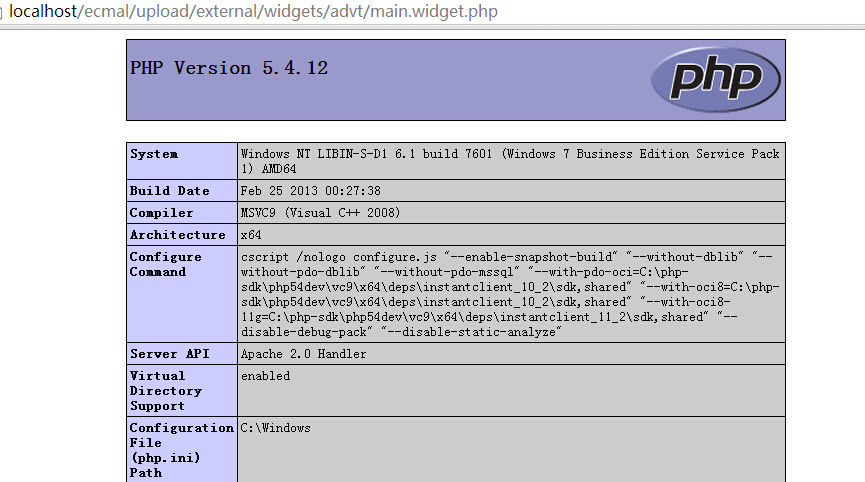

3.访问这个地址:

http://localhost/ecmal/upload/external/widgets/advt/main.widget.php

修复方案:

加个验证码

版权声明:转载请注明来源 HackBraid@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-10-05 11:50

厂商回复:

您好,HackBraid 默认安装之后是不开启验证码

如果需要可以在后台开启验证码功能

非常感谢您为shopex信息安全做的贡献

:)

最新状态:

暂无