漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-066063

漏洞标题:某省高考成绩查询网站服务器历史入侵未处理或致信息泄露风险

相关厂商:招生考试之窗

漏洞作者: 路人甲

提交时间:2014-06-24 17:55

修复时间:2014-09-22 17:56

公开时间:2014-09-22 17:56

漏洞类型:重要资料/文档外泄

危害等级:低

自评Rank:1

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-24: 细节已通知厂商并且等待厂商处理中

2014-06-28: 厂商已经确认,细节仅向厂商公开

2014-07-01: 细节向第三方安全合作伙伴开放

2014-08-22: 细节向核心白帽子及相关领域专家公开

2014-09-01: 细节向普通白帽子公开

2014-09-11: 细节向实习白帽子公开

2014-09-22: 细节向公众公开

简要描述:

昨天查成绩 今天脱数据!

上面绝对是开玩笑的,数据绝对没脱!谢绝未查日志先查水表的行为!

详细说明:

4年前高考的时候为了帮远在天边的朋友先查到自己的成绩 而不用享受“DDOS般的高峰期”,顺手检测了下网站的安全性,现在时过境迁,女神的孩子都(bu)快(shi)生(wo)了(de). 是时候发出来了。 毕竟没想到过了这么多年shell竟然还在里面静静的躺着。

当年搞进去是因为个分站的FCKeditor编辑器漏洞,现在那个分站找不到了。花了半个月的时间累死累活的才把工作组拓展下来(两个工作组).

当时内网很多服务器还用Radmin管理,现在似乎没了,不过也没细看,这玩意就是个坑啊!最新版相对来说还安全一些,2.x系列的直接读取注册表hash用影子连起来就能控了。推荐管理员定期注意升级远程管理软件,以保障网络安全。

最重要的是,不要每台机器用同样的管理员密码!

漏洞证明:

辽宁省招生考试之窗:

www.lnzsks.com

当年找到的某台查成绩的WEB服务器:

http://218.25.76.133/searchcenter/

http://218.25.76.133/console/ weblogic控制台

内网IP:10.10.10.102

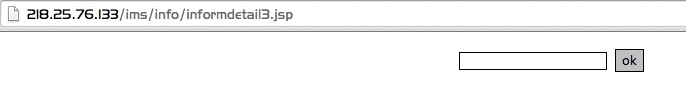

大马:http://218.25.76.133/ims/info/informdetail3.jsp 密码:hel3n

弱口令:

http://218.25.76.133/zhxt/

http://218.25.76.133/ims/

网站管理员账密:

admin/0000

系统登录账密:

Administrator/ivywolnzsksweb

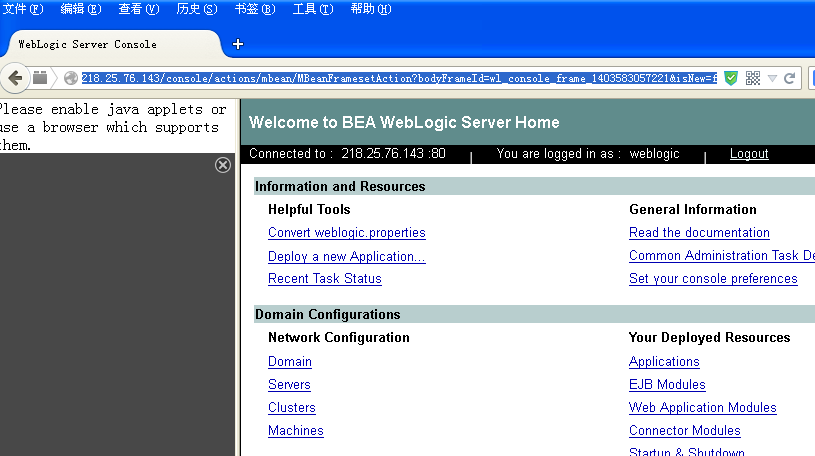

WebLogic 8.1 Console:

lnzsks/lnzsks201183xkd

2014年查成绩的服务器:

http://www.lnzsks.com/about/cxzx.html 普通高考成绩查询服务器:

http://218.25.76.143/console/

帐号:weblogic

密码:lnzkispserver

Oracle数据库:

主机:10.10.10.84:1521:oradb

帐号:lnzkisp

密码:ly18602451455hd@

系统管理员:Administrator●ivywolnzsksweb

今年的查询主机之所以能搞到,就是因为内网服务器管理密码相同。否则也是不可能从133跨过去的。毕竟weblogic密码还是不一样,这点管理员做的很好,对外的系统登录口密码一定不要相同。毕竟这种风险更大。

修复方案:

注意不要使用低版本或国内修改版的fckeditor编辑器,目前只有这台服务器的SHELL了。你们清除掉即可。新找到的这台服务器没留任何shell,通过weblogic后台可以GETSHELL,所以请记得把所有服务器的WEBLOGIC后台全部限制内部访问,不要开放给外网。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-06-28 22:36

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给辽宁分中心处置。按信息泄露和运行安全风险评分,rank 20

最新状态:

暂无