漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-064333

漏洞标题:组的M任意用户密码重置

相关厂商:组的M

漏洞作者: 路人甲

提交时间:2014-06-10 15:15

修复时间:2014-07-25 15:16

公开时间:2014-07-25 15:16

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-10: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-07-25: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

在那山的这边海的那边有一群程序猿,他们老实又胹腆,他们聪明但没钱。他们一天到晚坐在那里熬夜写软件,饿了就咬一口方便面。哦苦命的程序猿,哦苦命的程序猿,

通过找回密码可以获取其他用户的密码

详细说明:

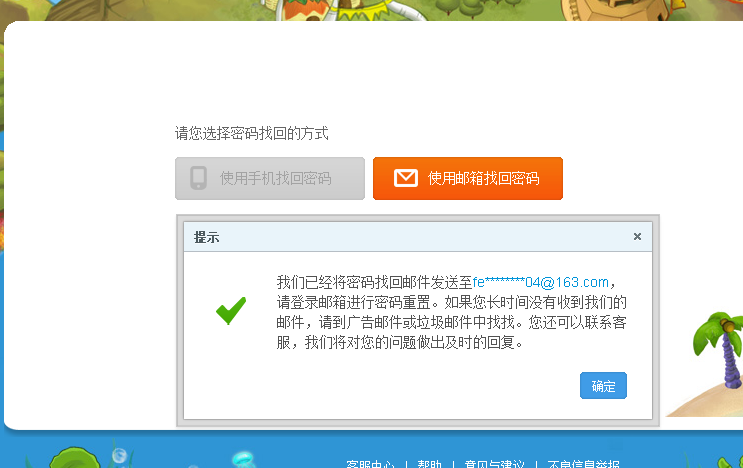

第一步,随便用一个账号找回密码

第二步 选择邮箱找回密码, (此页面源代码里面有一个,email函数可以随意修改邮箱)

第三步,通过邮箱里面链接来到,修改密码页面

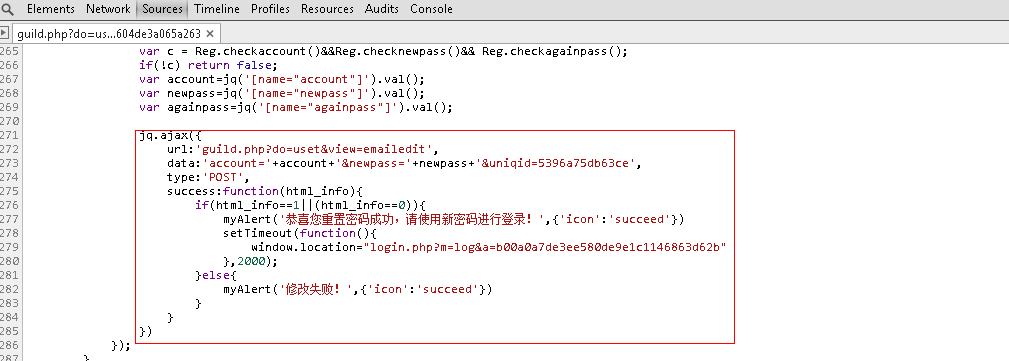

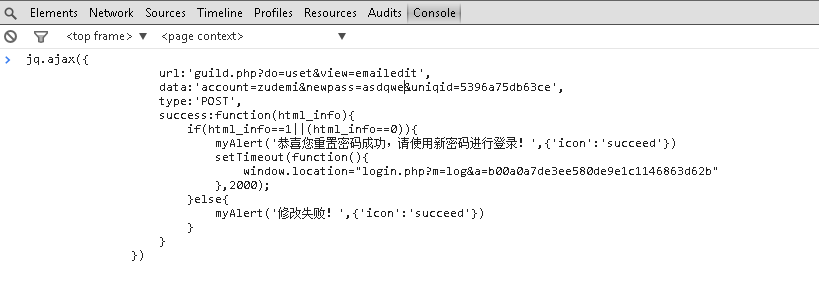

第四步,通过此页面的源代码,找到

第五步,添加一个已经存在的用户名(可以通过注册,或者网站里面找到的已经存在的),然后随意一个密码,就OK了

漏洞证明:

修复方案:

修改业务逻辑

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝