总所周知 74cms在/user/user_reg.php注册的时候

*用户名:

只能包含中英文、数字和下划线

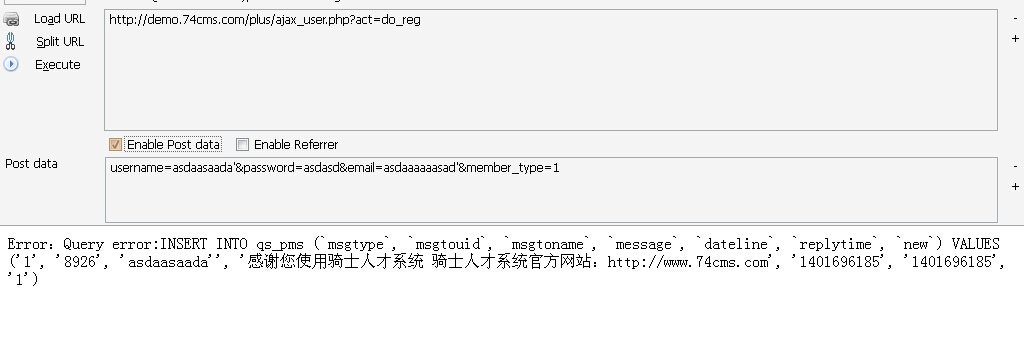

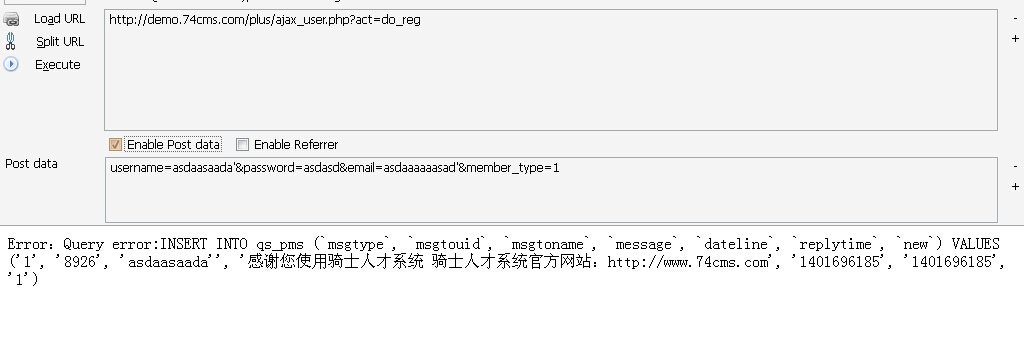

不允许注册特殊字符 但是在plus/ajax_user.php中 也能注册。

在这里就没过滤特殊字符了。

这里注册后 又直接登录 造成了二次注入。

看一下username column 能存多少字符。

---------------------+---------------------+------+-----+---------+------------

---+

Field | Type | Null | Key | Default | Extra

|

---------------------+---------------------+------+-----+---------+------------

---+

uid | int(10) unsigned | NO | PRI | NULL | auto_increm

nt |

utype | tinyint(1) unsigned | NO | | 1 |

|

username | varchar(100) | NO | UNI | NULL |

100个 绰绰有余。

测试一下demo

报错了 出库未过滤 造成了注入。

____________________________________________________________________

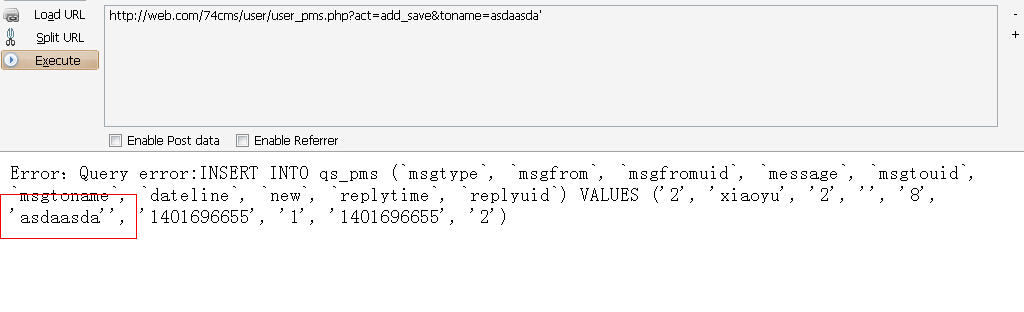

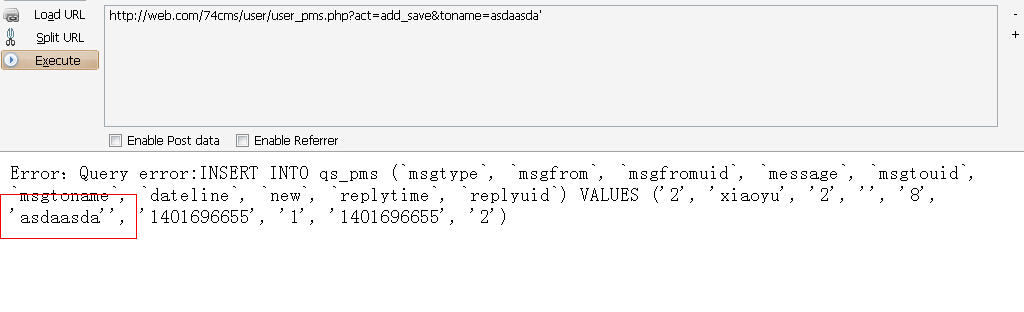

第二个出库的位置

在user/user_pms.php中

这里把账户的名字直接给了这数组 然后带入了inserttable(table('pms'),$setsqlarr)

insert 语句中。