漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-060926

漏洞标题:一个弱口令如何拿下网吧在线的身份证资料

相关厂商:Pwbwin网吧系统

漏洞作者: 李旭敏

提交时间:2014-05-16 17:51

修复时间:2014-08-14 17:52

公开时间:2014-08-14 17:52

漏洞类型:默认配置不当

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-16: 细节已通知厂商并且等待厂商处理中

2014-05-21: 厂商已经确认,细节仅向厂商公开

2014-05-24: 细节向第三方安全合作伙伴开放

2014-07-15: 细节向核心白帽子及相关领域专家公开

2014-07-25: 细节向普通白帽子公开

2014-08-04: 细节向实习白帽子公开

2014-08-14: 细节向公众公开

简要描述:

我怕被打,所以没进一步测试····

详细说明:

一次偶然,我在网吧扫描起了端口,扫到了192.168.0.249开启80端口。

好奇心的我打开了

接着发现页面不存在,灵机一动,访问

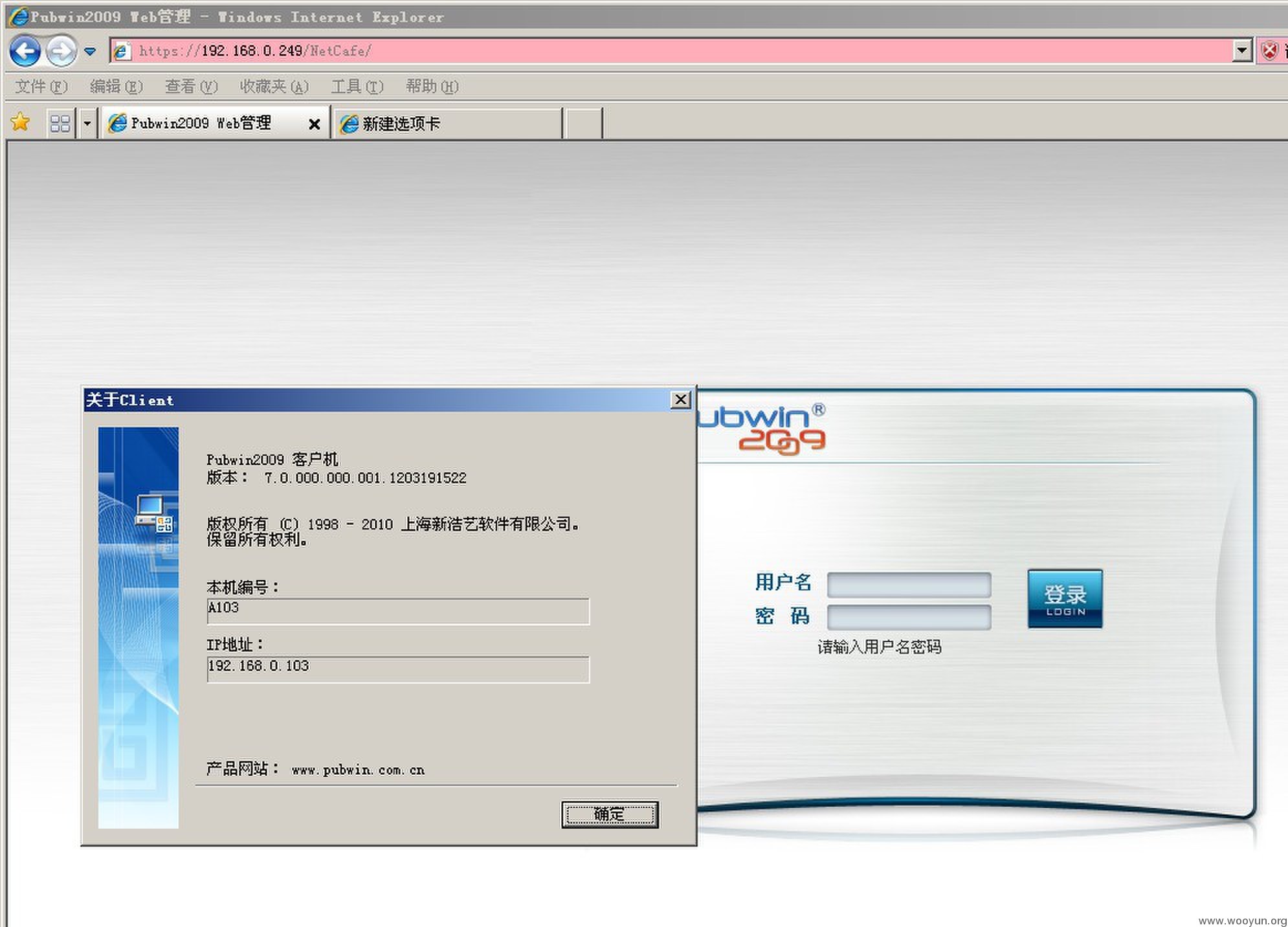

访问了https://192.168.0.249/直接到了登陆界面,百度之,才知道有PC版管理端和web管理端。

接着利用回显错误,用户不存在! 和口令错误! 得知了存在admin这个账号。

利用burp suite爆破遇到了点小问题,回显的长度都不一样,几经波折我最终放弃了。

但是一次无意间的小小社工,我得到了账号密码,某一次,网吧停电,接着柜台的主机【网吧总主机】也关闭了,后来来电之后,我马上跑到柜台偷看,柜台主机重启后,开机自启了PC管理端。接着我看到了服务员输入的登陆账号密码

账号密码001······

接着过了一会儿电脑又死机了,正好第一个服务员不在,第二个服务员来输入账号密码,

002。我还看到登陆痕迹 admin 001 002 XXXXXX(忘记了)

这么说,这个系统一共有4个账号咯~

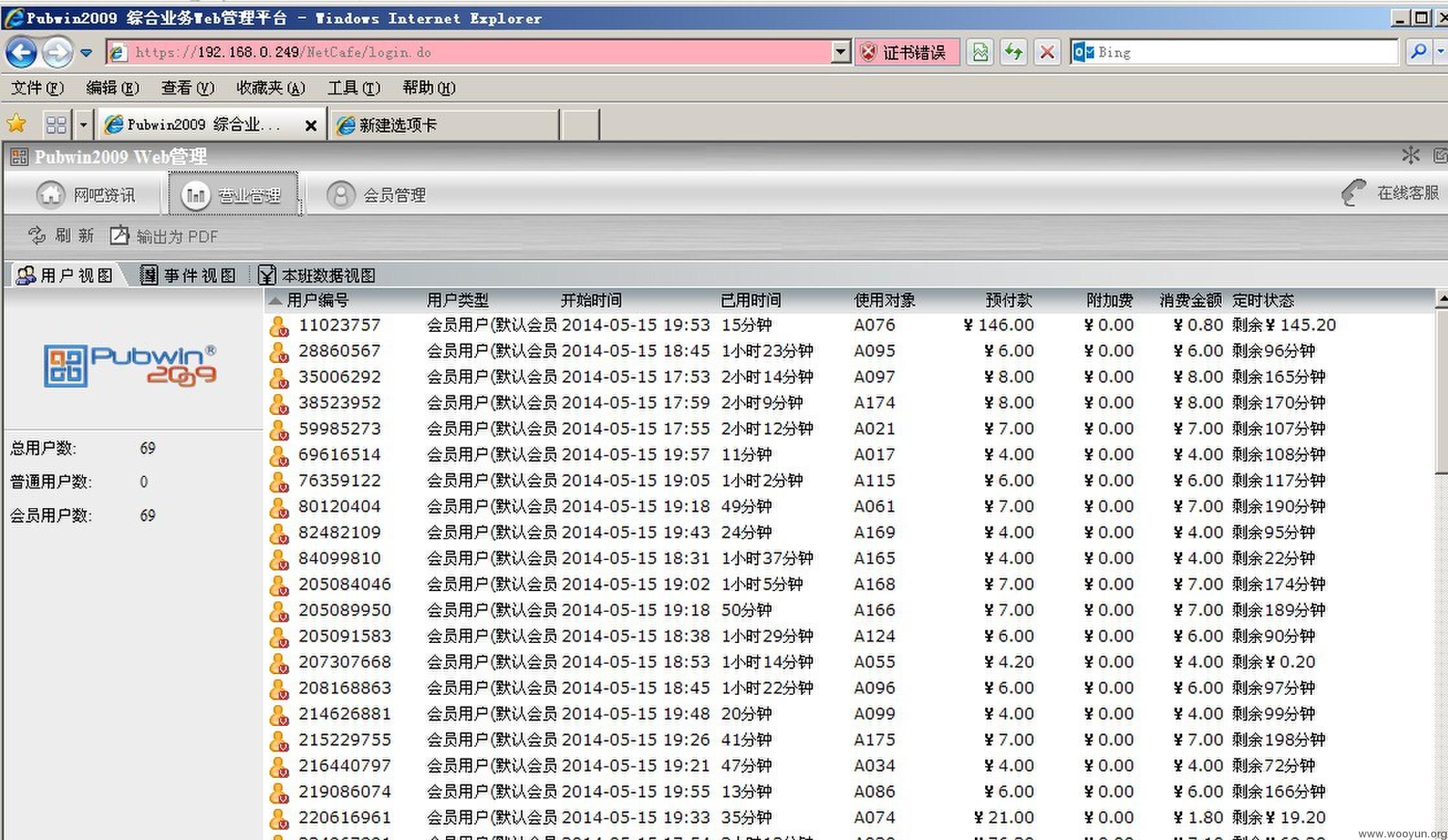

接着抱着试试的态度跑回角落头开了主机,成功登陆进去了, 不过发现web管理端就是PC管理端的迷你版,功能很少,不过危害不小···

漏洞证明:

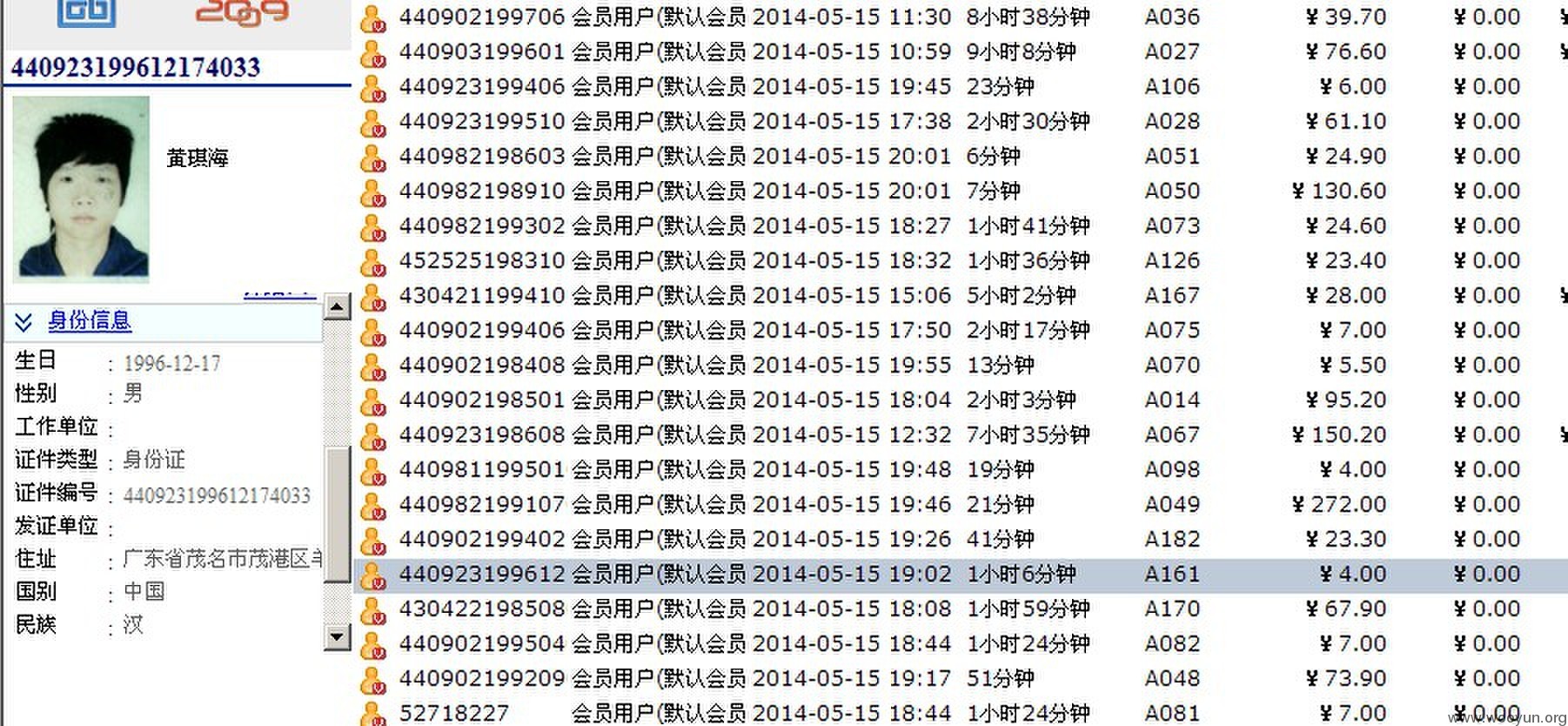

可以看到web管理端有查询上机用户的照片,身份证信息,还有照片····额我找了个不怎么好看的妹纸····

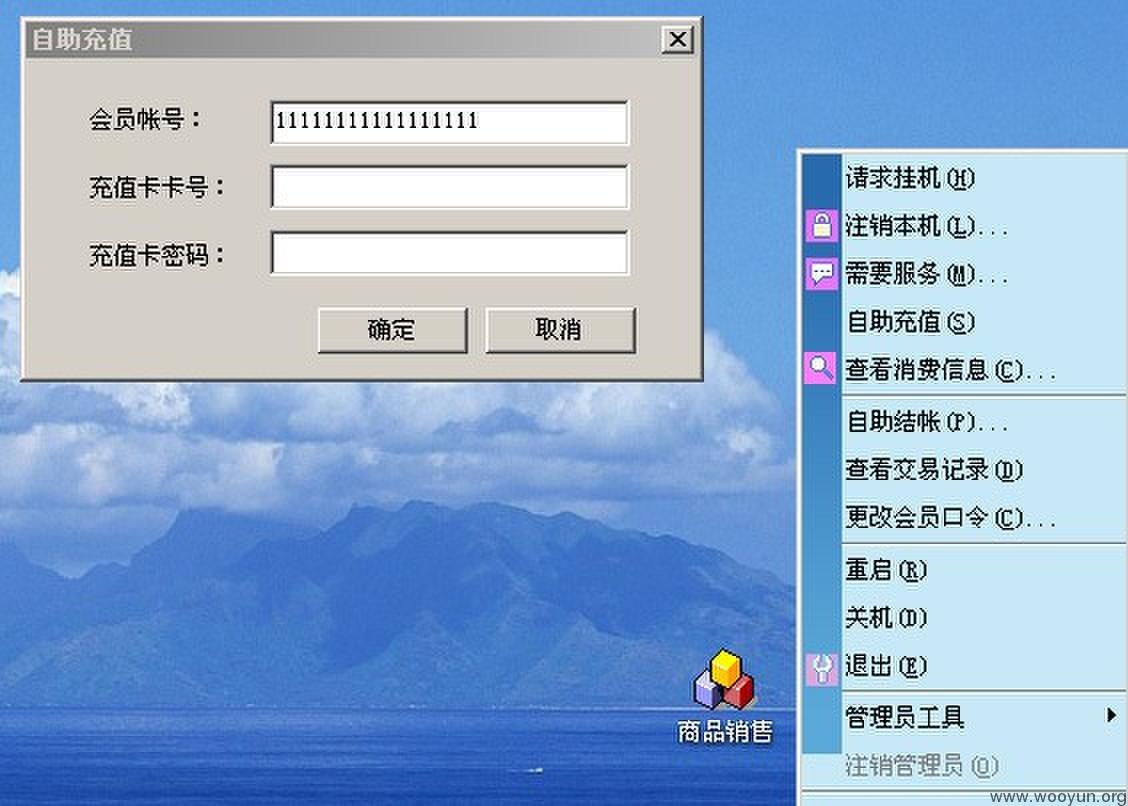

还可以创建网吧充值卡,为自己的卡号充值···puwbin带有自助充值的功能

我们这里当地的网吧10个有9个都是pubwin的系统·····我试了其中的4个,都可以用账号密码001和002登陆进去。至于admin 我猜应该是登陆后要重新设置的······

顺便说一句。web管理端带有一键导出的功能··虽然不知道怎么弄,不过大概可以导出部分信息

不过因为这个迷你版真的好蛋疼,没什么功能进一步渗透,剑心可以注射试试···(他说他没去过网吧,呵呵我真的不信。)

https://192.168.0.249/NetCafe/login.do我现在在的网吧是这个,试过struts漏洞之类的都不存在,疯狗推荐我试试心脏出血openssl漏洞,因为是https嘛。不过在网吧工具环境有限,没进一步弄了···

修复方案:

看着办···

版权声明:转载请注明来源 李旭敏@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2014-05-21 14:51

厂商回复:

仅根据图片确认,暂无法处置。

最新状态:

暂无