漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-050823

漏洞标题:v5shop官方服务器存在后门

相关厂商:V5shop

漏洞作者: 菜菜

提交时间:2014-02-13 12:31

修复时间:2014-02-13 12:48

公开时间:2014-02-13 12:48

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-02-13: 细节已通知厂商并且等待厂商处理中

2014-02-13: 厂商已经确认,细节仅向厂商公开

2014-02-13: 厂商提前公开漏洞,细节向公众公开

简要描述:

随便搞下v5shop,因为什么?

废话,因为v5的rank多,而且问题多!!!

技术人员还老出差!!!

详细说明:

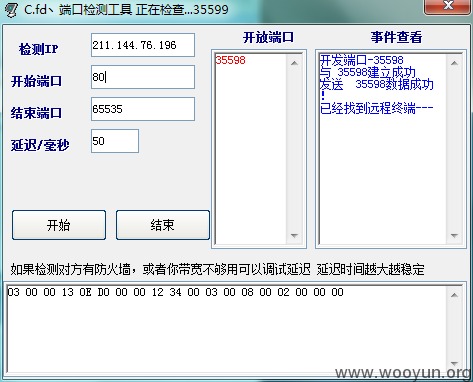

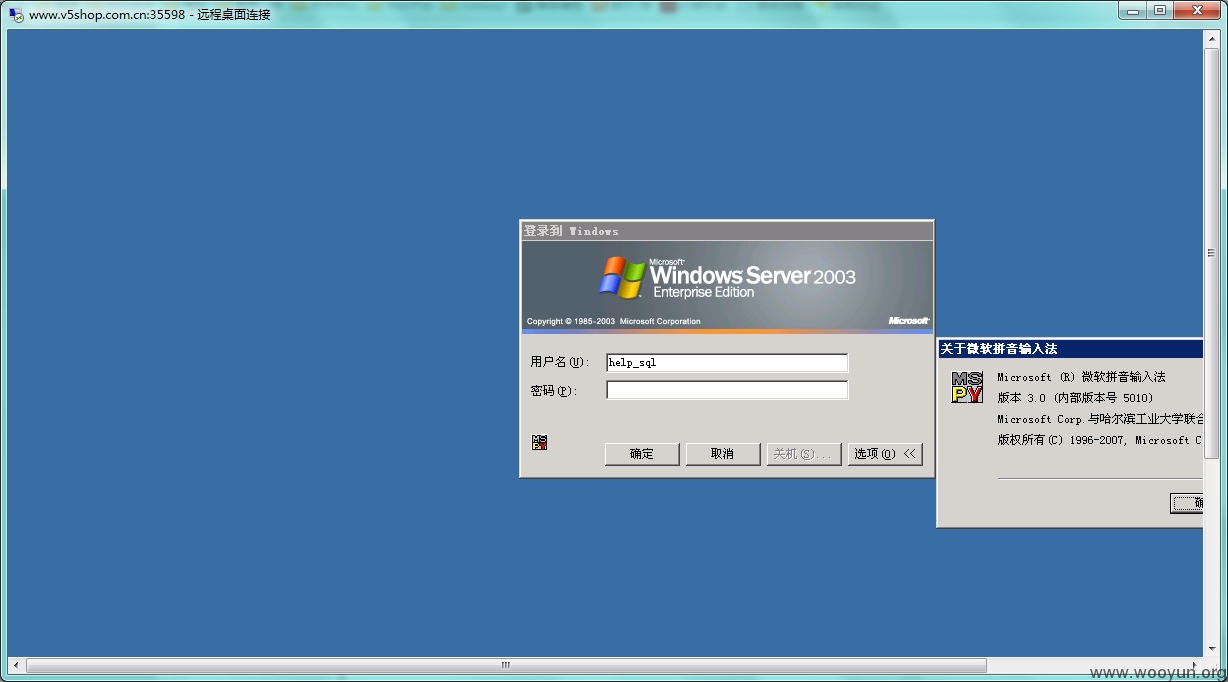

漏洞证明:

修复方案:

我已经把后门删除了

害怕你们查水表我也没登进服务器

这是一种新的渗透思路!难道不是吗?

版权声明:转载请注明来源 菜菜@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-02-13 12:47

厂商回复:

本公司因前些日子业务繁忙且一直对安全的莫不重视我深感抱歉

但我在这我要对乌云某些白帽子提出质疑

但我刚刚分析日志,貌似这是某位白帽子通过一个本地权限提生的漏洞来提取权限,截图上的help_sql这个就是他建立的帐号

日志日期与某白帽子发布漏洞日期相同

他这种行为虽是对本公司安全的一种检测,我们深至感谢

可是你放下后门的行为,我们看不过去

PS:@菜菜 请您私信给一个联系方式,我司准备邀请你对我司进行一个前面风险评估!

最新状态:

2014-02-13:当然我司不会做出报警的行为因为不是你们这群白帽子网站和服务器可能会因此出现更大的问题只是提个意见@疯狗