漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-047393

漏洞标题:拉手网某处svn泄露引发的蝴蝶效应

相关厂商:拉手网

漏洞作者: niliu

提交时间:2013-12-30 12:28

修复时间:2014-02-13 12:29

公开时间:2014-02-13 12:29

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-12-30: 细节已通知厂商并且等待厂商处理中

2013-12-31: 厂商已经确认,细节仅向厂商公开

2014-01-10: 细节向核心白帽子及相关领域专家公开

2014-01-20: 细节向普通白帽子公开

2014-01-30: 细节向实习白帽子公开

2014-02-13: 细节向公众公开

简要描述:

#一个蝴蝶在巴西轻拍翅膀,可以导致一个月后德克萨斯州的一场龙卷风。

#一处svn泄露敏感信息,可以导致3个重要后台沦陷,某邮箱密码泄露导致全员通讯录泄露,以及个人邮箱密码泄露,微博,淘宝劫持等。

详细说明:

snv泄露:

其中泄露了一些路径,尝试组合访问整理得到3个后台地址。

拉手-预付款系统

拉手-客户关系管理系统

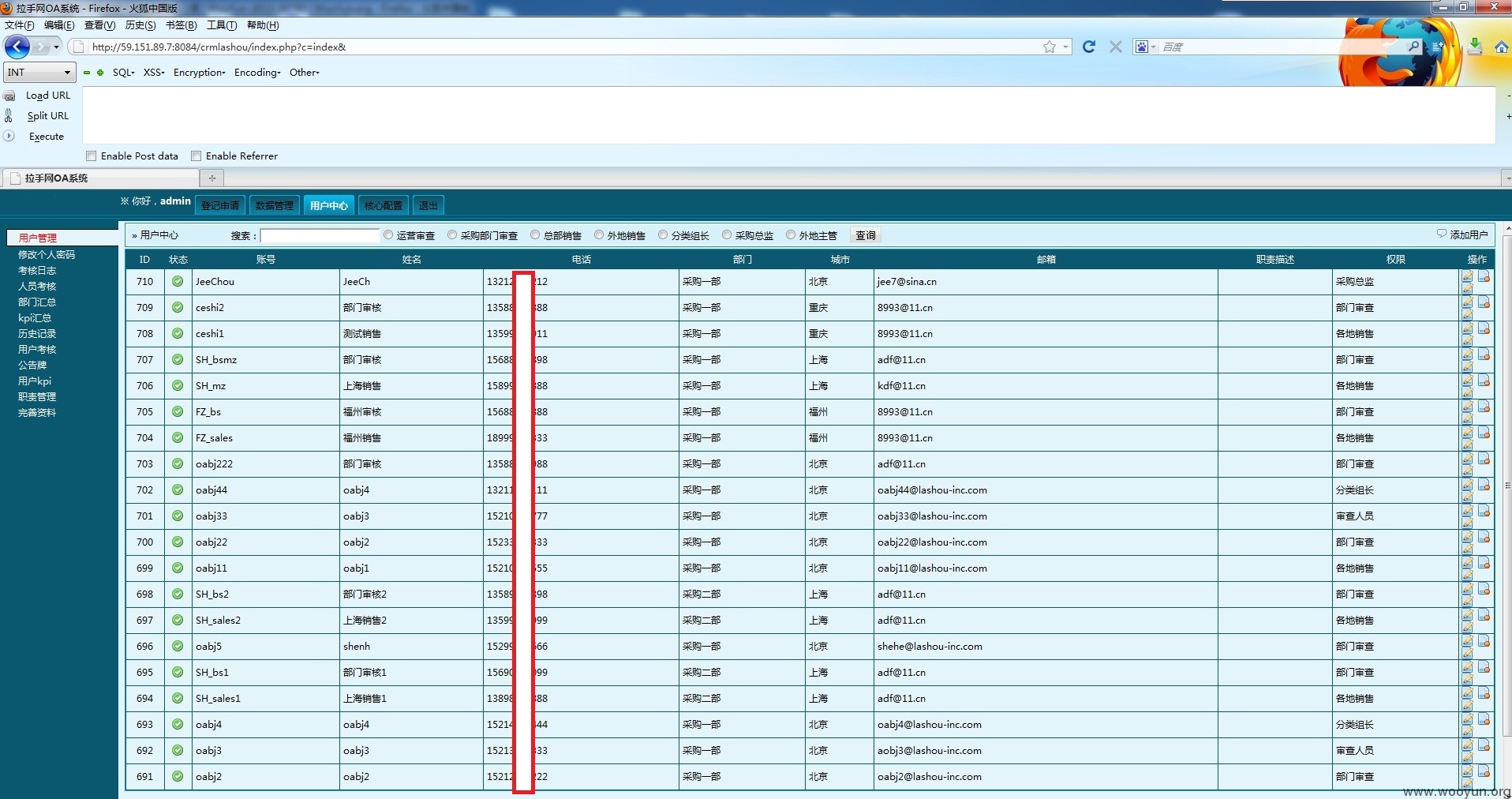

拉手网采购部OA系统

尝试了几个弱口令,扫目录无果...

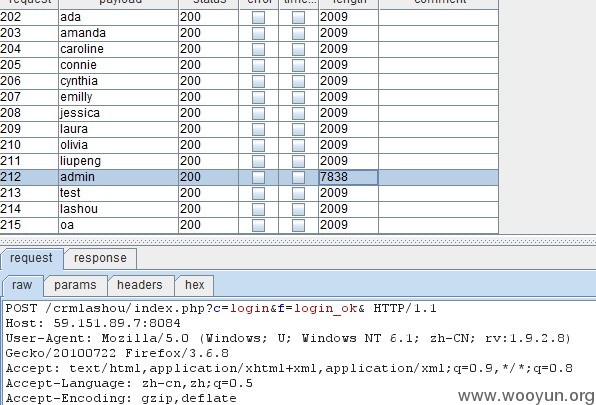

在oa登陆时候发现登陆了好几次验证码都没有变化,于是抓包爆破

密码竟然是123456,登陆

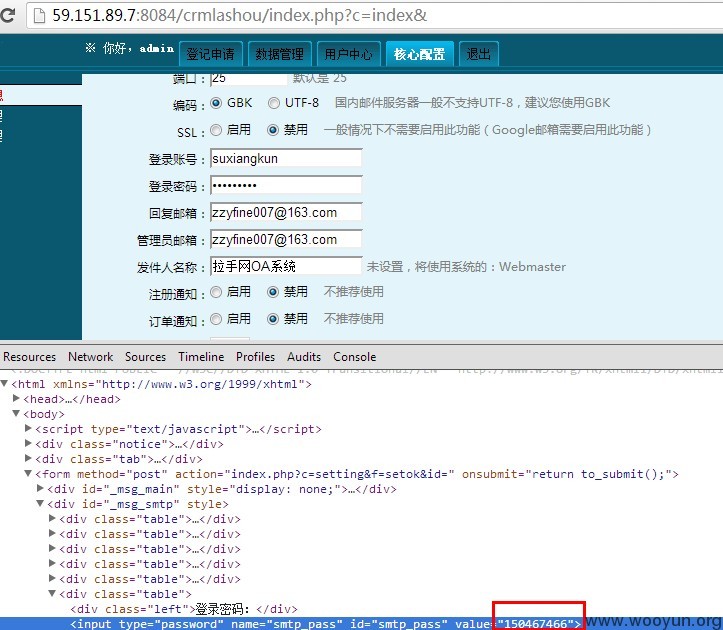

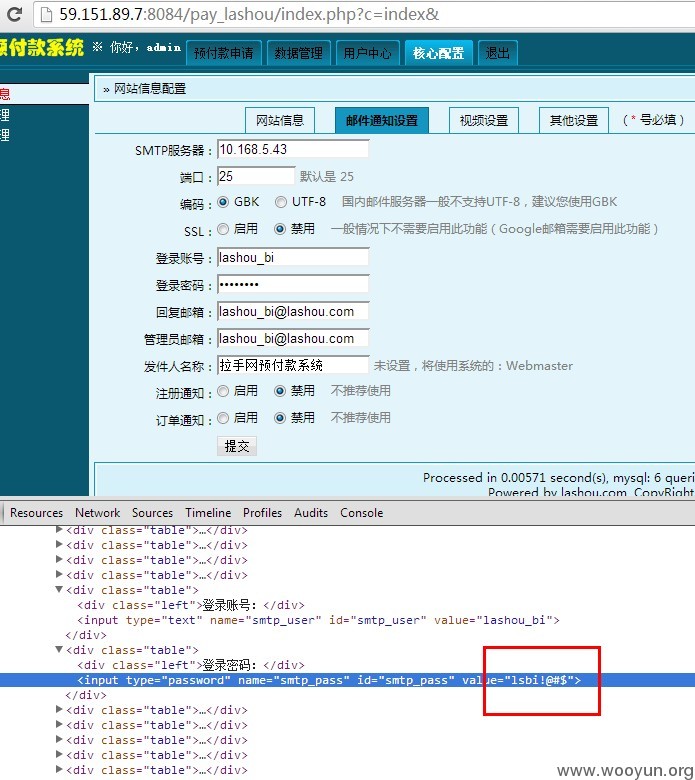

数据什么的我就不列了,在核心配置中,审查元素泄露个人邮箱密码

mail.163.com登陆

微博,网易,淘宝都是这个邮箱注册的,就不深入了。

然后用admin:123456去登陆其他俩个后台,结果通用。

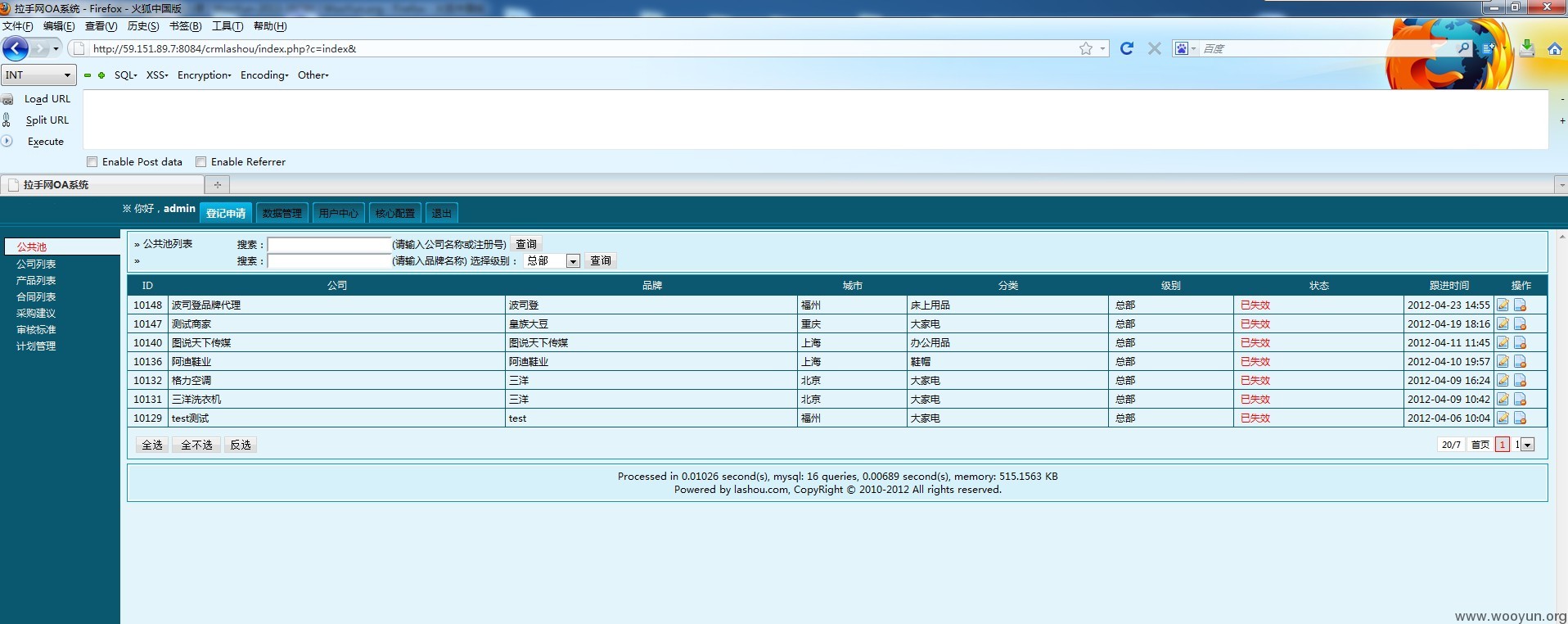

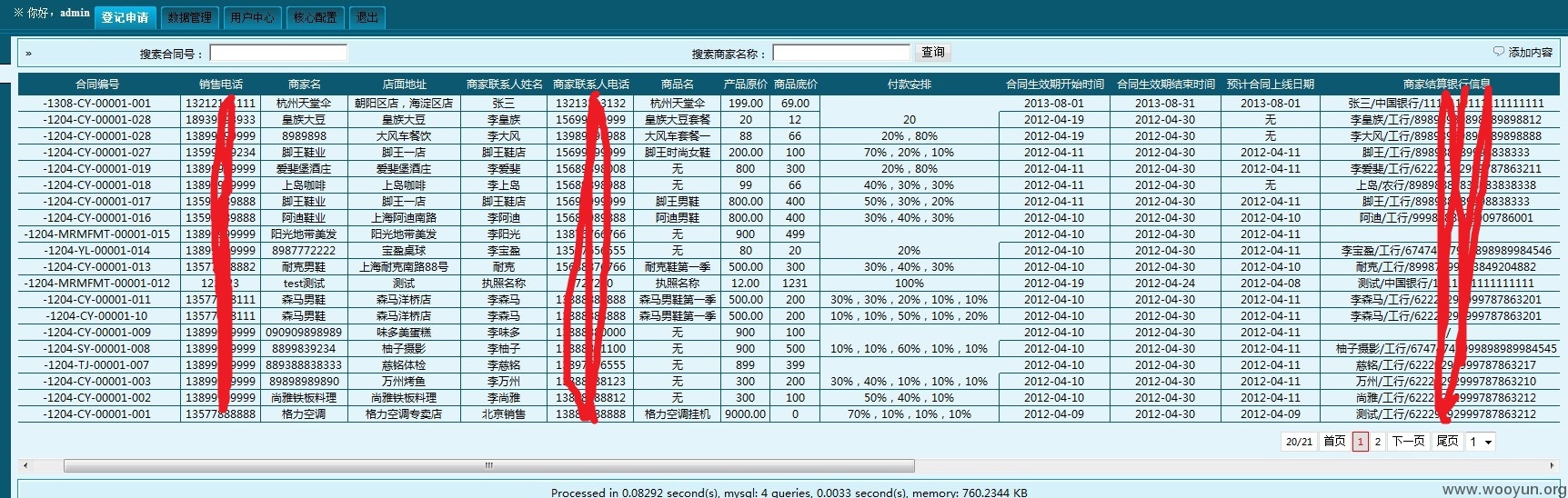

拉手客户关系系统

客户信息,订单信息泄露等等

预付款系统

核心配置中泄露某内部公用邮箱密码

登陆地址:

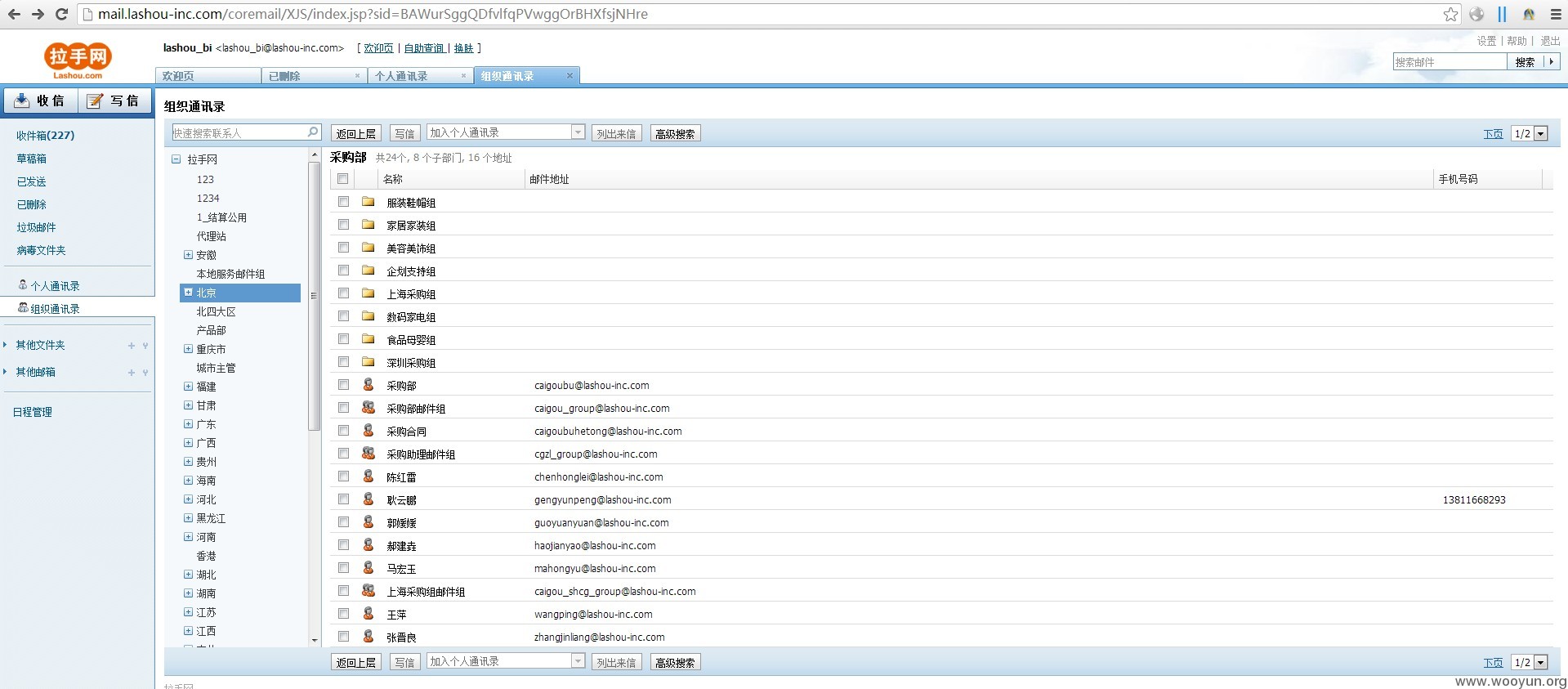

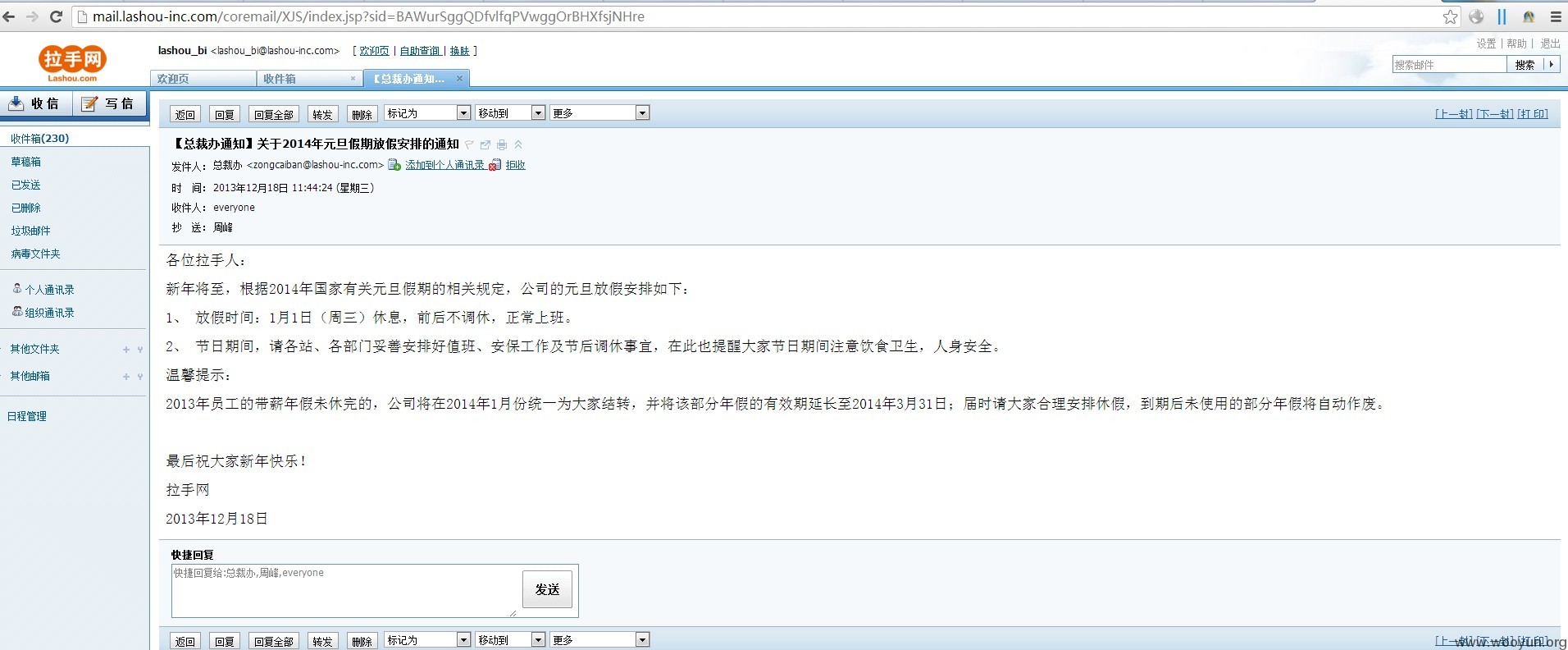

登陆

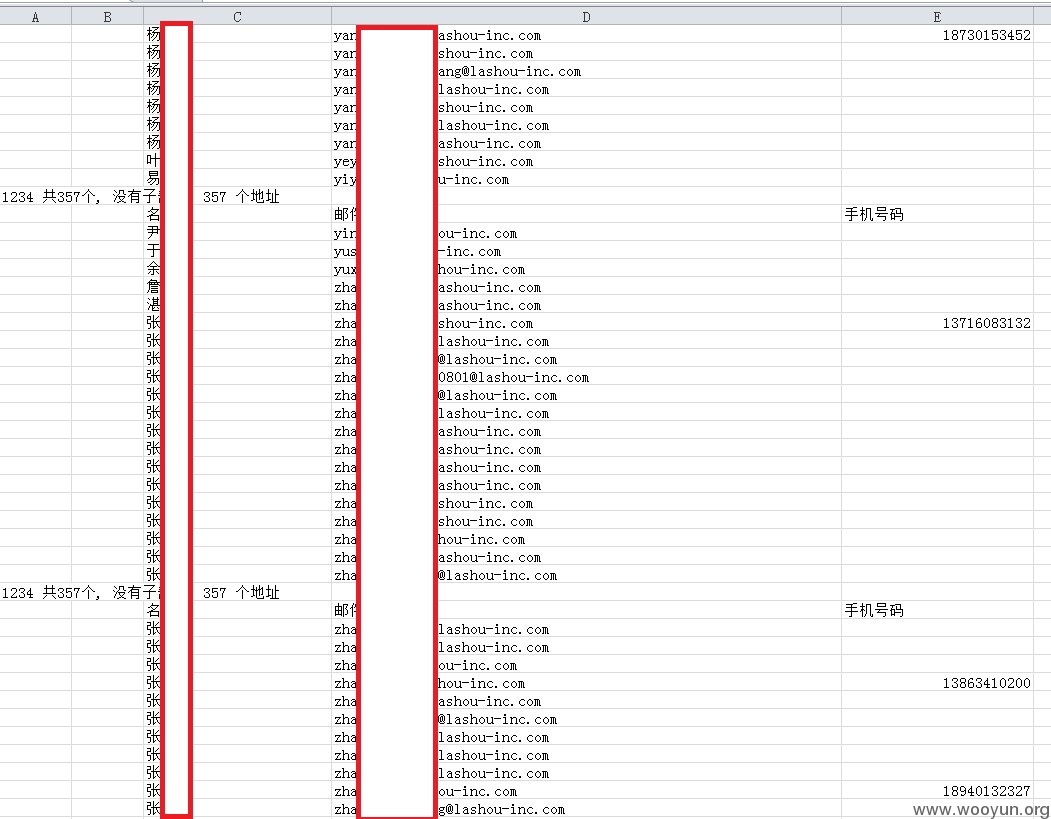

通讯录N多地址

不深入挖掘了。

漏洞证明:

如上

修复方案:

#删除snv泄露信息。

#后台禁止外网访问,顺便加强密码。

#涉及到的邮箱改密码。

另外,这个漏洞( WooYun: 猥琐方式再次重置拉手网用户密码 )为什么还没确认,测试打字很辛苦的说。求确认啊!

版权声明:转载请注明来源 niliu@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-12-31 09:47

厂商回复:

感谢,已经将公网访问封掉

最新状态:

暂无