漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-041273

漏洞标题:网维大师蝌蚪取消网吧重启后系统还原

相关厂商:网维大师

漏洞作者: CrackTools

提交时间:2013-10-28 16:24

修复时间:2014-01-26 16:25

公开时间:2014-01-26 16:25

漏洞类型:设计错误/逻辑缺陷

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-10-28: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-01-26: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

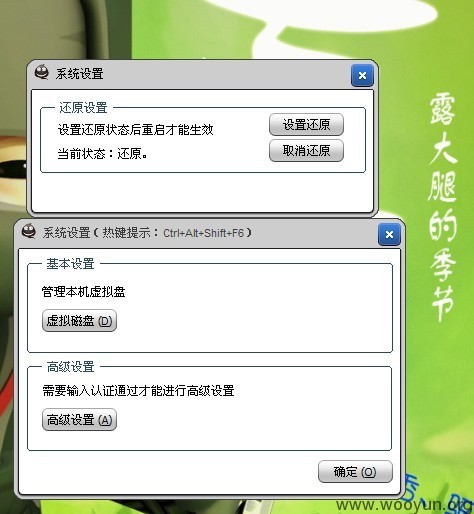

取消了 系统还原后 比如我放个远控 或者游戏马后 在设置还原 会造成什么后果?

详细说明:

网吧有驱动防火墙 有的驱动文件无法执行 所以我就看下他的还原系统

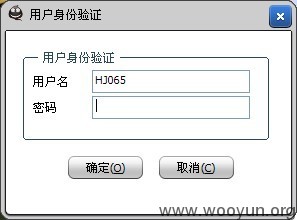

用ollydbg直接附加进程

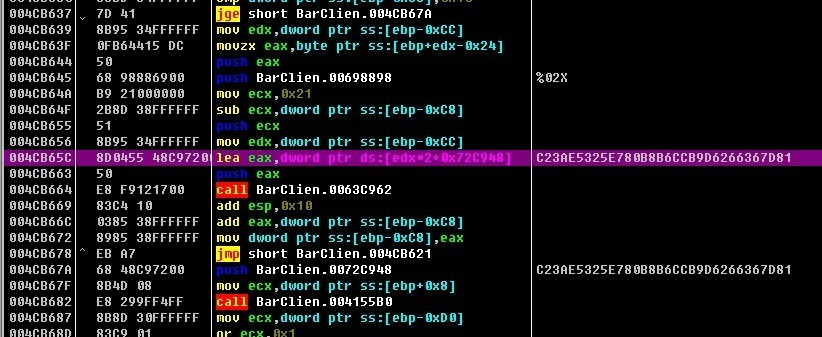

通过调试我发现他的验证方法是 取你输入的密码+上用户名 然后加密成md5 来和系统正确的md5做对比

当然他系统正确的MD5也可以直接看到 想得到密码解开MD5 去掉后面的用户就是密码了

这里就是我这台机器的正确密码了 这个MD5 我去cmd5试了下 解不开

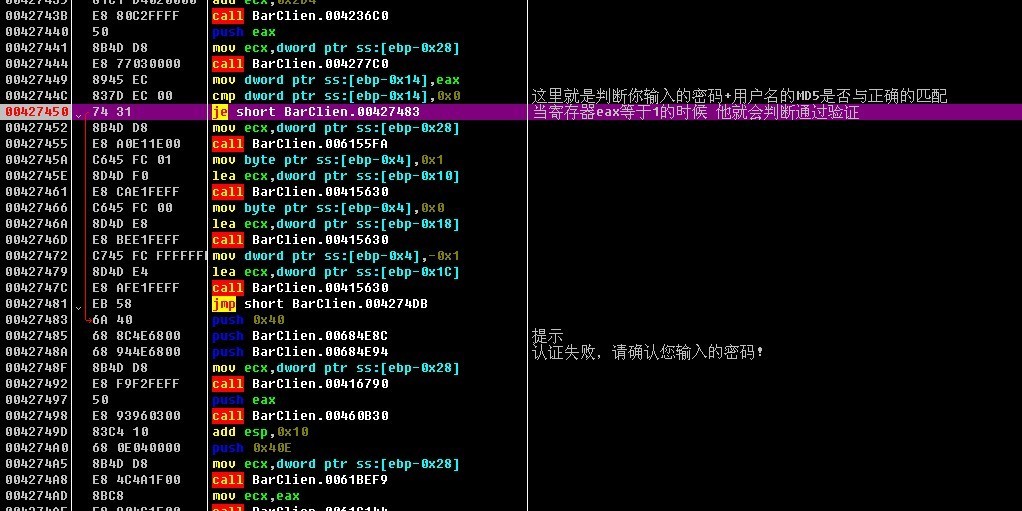

但是我们可以暴力绕过验证密码程序

当调试器跟踪到这个位置

让这个00427450 /74 31 je short BarClien.00427483 不让他跳过去就可以暴力取消还原了 不让他跳过去方法很多 比如直接NOP 或者Z标志改0 eax寄存赋值1都可以

到这里 想干嘛就干嘛了

漏洞证明:

网吧有驱动防火墙 有的驱动文件无法执行 所以我就看下他的还原系统

用ollydbg直接附加进程

通过调试我发现他的验证方法是 取你输入的密码+上用户名 然后加密成md5 来和系统正确的md5做对比

当然他系统正确的MD5也可以直接看到 想得到密码解开MD5 去掉后面的用户就是密码了

这里就是我这台机器的正确密码了 这个MD5 我去cmd5试了下 解不开

但是我们可以暴力绕过验证密码程序

当调试器跟踪到这个位置

让这个00427450 /74 31 je short BarClien.00427483 不让他跳过去就可以暴力取消还原了 不让他跳过去方法很多 比如直接NOP 或者Z标志改0 eax寄存赋值1都可以

到这里 想干嘛就干嘛了

修复方案:

你们比我专业

版权声明:转载请注明来源 CrackTools@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝