漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-037746

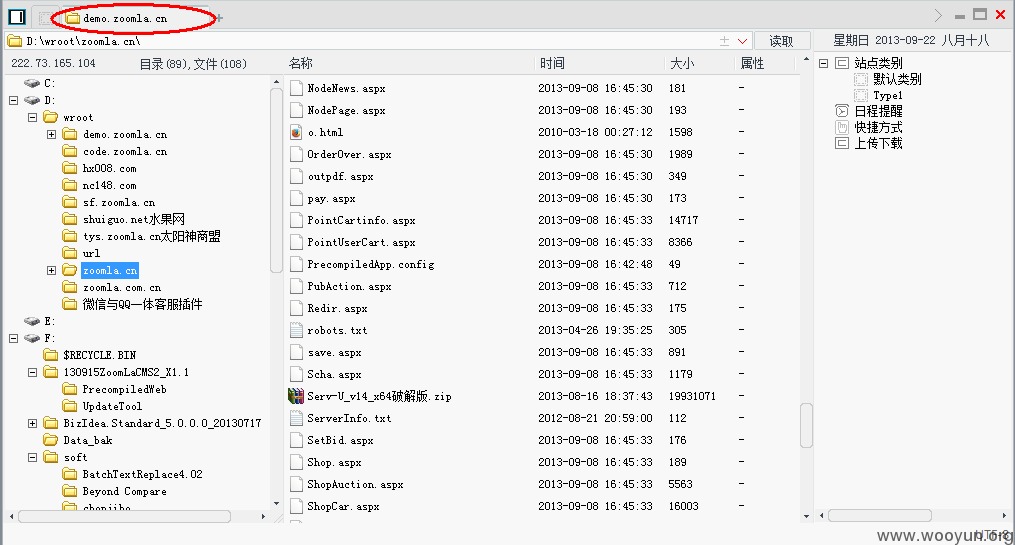

漏洞标题:逐浪cms系统demo站弱口令导致拿shell危及旁站

相关厂商:逐浪CMS

漏洞作者: 建建滴忘问

提交时间:2013-10-25 10:58

修复时间:2013-10-30 10:58

公开时间:2013-10-30 10:58

漏洞类型:后台弱口令

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-10-25: 细节已通知厂商并且等待厂商处理中

2013-10-30: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

弱口令导致拿shell不解释!这还是CMS厂商 还是通过CMS厂商认证的!我去……

详细说明:

漏洞证明:

修复方案:

过滤吧!修复吧!禁用权限吧!大大给我个邀请码吧!

版权声明:转载请注明来源 建建滴忘问@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-10-30 10:58

厂商回复:

最新状态:

2013-10-31:亲爱的用户:我们的测试平台是开放后台管理员帐号的,在管理员帐号开放后,再进入,使用我们的内置开发功能,来测试和所谓的“破解”,并不是真正的破解。难道CMS就不能有“自开发、自破解、自销毁”装置吗?这只是看什么人使用罢了就好比一个炸药包存在仓库中,旁人说:这个仓库有问题,一点就会爆炸,那是不是代表仓库设施有问题呢?故此问题我们忽略,不过既然朋友们对此关注,我们已经在最新的商业版本提供了更新,进行了解决方案(公开发布版未有此更新,会在下一版本中更新)。感谢支持。