漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-035501

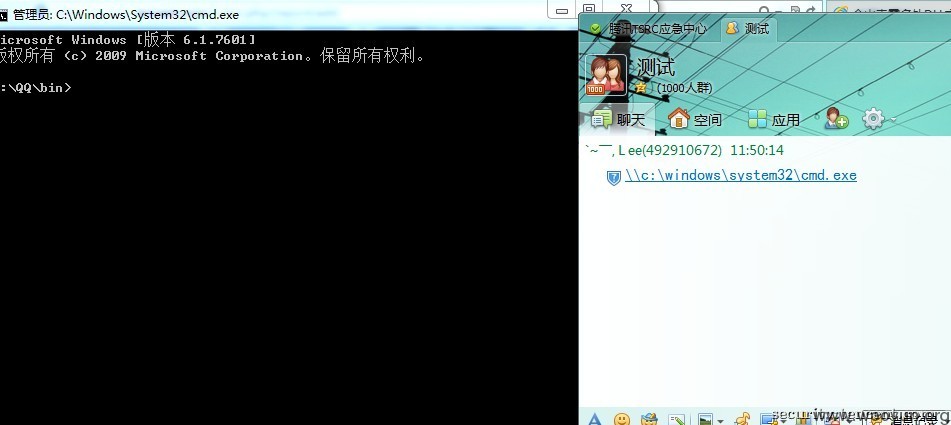

漏洞标题:腾讯QQ最新版本远程代码执行漏洞(需要点击执行已存在的文件)

相关厂商:腾讯

漏洞作者: 1ee

提交时间:2013-08-28 15:26

修复时间:2013-11-23 15:27

公开时间:2013-11-23 15:27

漏洞类型:远程代码执行

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-28: 细节已通知厂商并且等待厂商处理中

2013-08-28: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2013-10-22: 细节向核心白帽子及相关领域专家公开

2013-11-01: 细节向普通白帽子公开

2013-11-11: 细节向实习白帽子公开

2013-11-23: 细节向公众公开

简要描述:

~~ 很无,通杀最新版本的QQ

经测试 可能影响xp及其以下版本系统

win7、win8用户无影响

详细说明:

漏洞证明:

修复方案:

版权声明:转载请注明来源 1ee@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-11-23 15:27

厂商回复:

1、我们注意到,洞主之前已经通过微博发布,采用标题党和图片党的形式夸大渲染此漏洞,这种行为是有违白帽子精神的。

2、从目前掌握的情况看,这个case只能够执行本地已知路径的程序且有较多限制,是无法执行任意命令的,无实际危害。

基于上述2点,我们忽略此报告。依然感谢洞主的报告,我们会持续提升QQ客户端中类似的特殊超链接体验的缺陷。

最新状态:

暂无