漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-034756

漏洞标题:苏宁一处SQL注入 Root权限

相关厂商:江苏苏宁易购电子商务有限公司

漏洞作者: Croxy

提交时间:2013-08-19 20:37

修复时间:2013-10-03 20:37

公开时间:2013-10-03 20:37

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-19: 细节已通知厂商并且等待厂商处理中

2013-08-20: 厂商已经确认,细节仅向厂商公开

2013-08-30: 细节向核心白帽子及相关领域专家公开

2013-09-09: 细节向普通白帽子公开

2013-09-19: 细节向实习白帽子公开

2013-10-03: 细节向公众公开

简要描述:

注入。

官方后台自带脱裤功能?

详细说明:

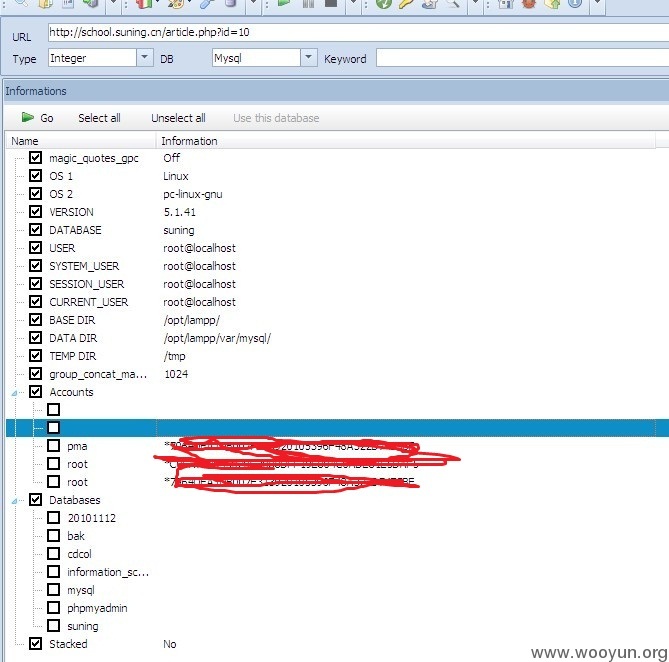

http://school.suning.cn/article.php?id=10

Root权限。

http://school.suning.com/system/

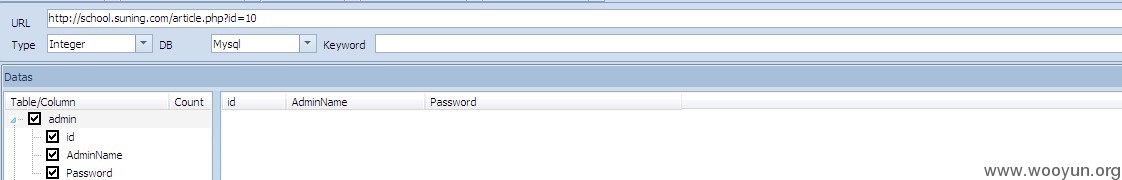

后台登入 原本以为很简单的 结果一查表

竟然是空的 我去。

http://school.suning.com/system/main.php

http://school.suning.com/system/menu.php

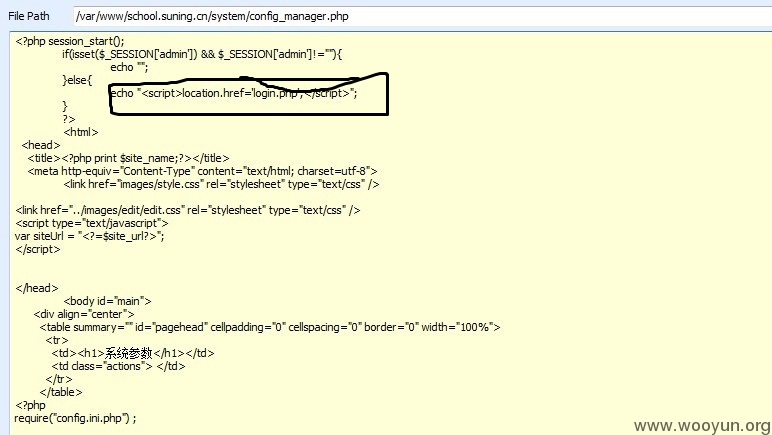

之后发现两处未授权的访问 但是要操作数据还是有验证 之后看了一下源码

竟然是用JS验证。。

禁用下JS就绕过了

漏洞证明:

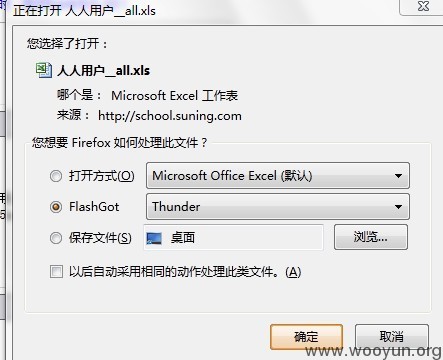

http://school.suning.com/system/menu.php

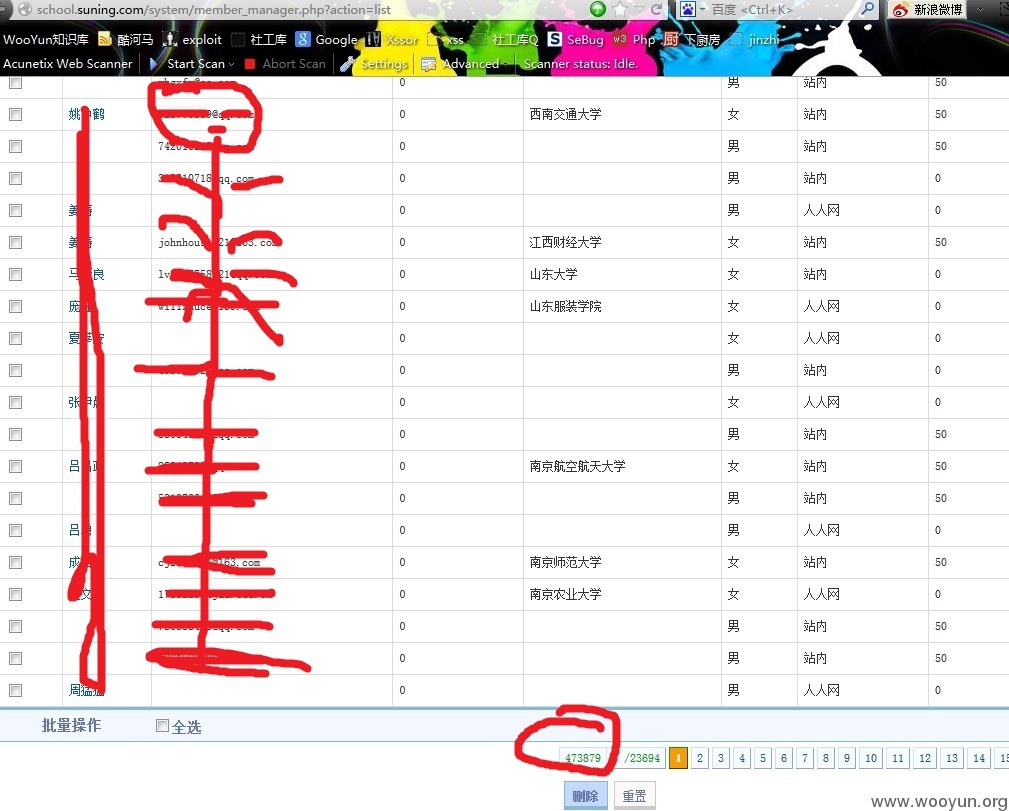

点击人人网的所有用户 就可以下载

后台有分许多用户可以提供下载 我只是点击并没有下载^ ^

47W的大学生。。。

这个服务器是用Xmapp搭建的 用注入出来的用户登入phpmyadmin却怎么也登入不了 发现对外开放了3306 连接发现原来是IP限制? 哎

修复方案:

这个网站是10年的吧?

废弃就不要再开了 删个管理数据但是还是会暴露的。。

过滤

不需要的服务就尽快关闭

版权声明:转载请注明来源 Croxy@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-08-20 10:33

厂商回复:

感谢您对苏宁易购安全的关注。该网站已经废弃,无专人管理,暂做关闭应用处理。

最新状态:

暂无