漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-027257

漏洞标题:支付宝可绕过自有的安全机制查询用户真实姓名

相关厂商:支付宝

漏洞作者: 马三哥

提交时间:2013-07-01 15:22

修复时间:2013-08-15 15:23

公开时间:2013-08-15 15:23

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-01: 细节已通知厂商并且等待厂商处理中

2013-07-05: 厂商已经确认,细节仅向厂商公开

2013-07-15: 细节向核心白帽子及相关领域专家公开

2013-07-25: 细节向普通白帽子公开

2013-08-04: 细节向实习白帽子公开

2013-08-15: 细节向公众公开

简要描述:

可绕过自有的安全机制查询用户真实姓名,可作为社工获取手机号码、真实姓名,可实现对目标用户的社工欺骗。

详细说明:

从业务系统设计上看,业务系统支持邮箱地址和手机号码转账。

当输入存在的手机号码后,应用会自动显示用户姓名,准确说是隐去姓氏后的,名字。

至此能说明支付宝存在安全机制,不希望轻易显示号码、人名完整信息,然而又两处可以绕过。

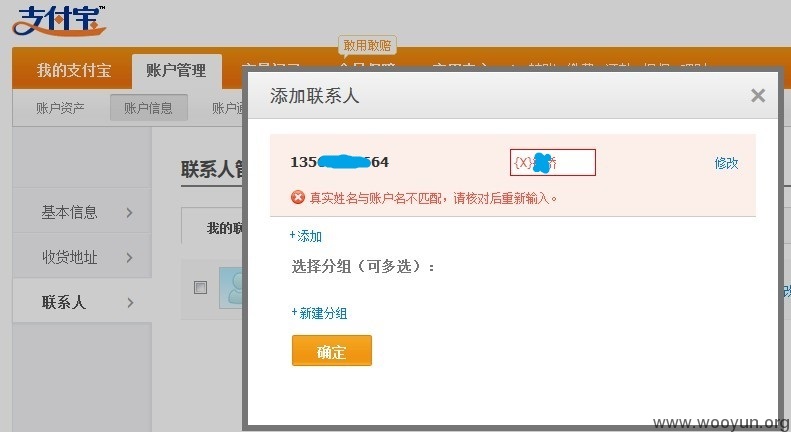

方法1:PC版本添加联系人

通讯录中,添加目标手机号码。

弹出,验证完整用户名的操作,此时 姓名中的名字已知,只需猜解第一位汉字即可。

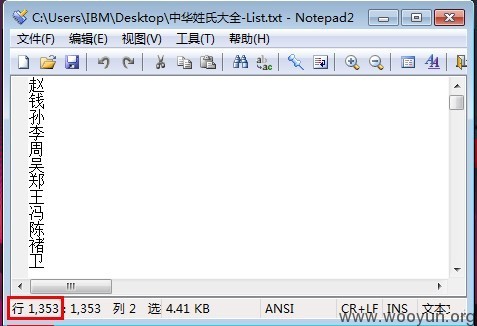

汉字编码为2字节,最大遍历空间1-65535种,其中常见的姓氏越1300个,在不考虑对复姓用户名的处理情况下,暴力猜测成功率非常大。

经验证,改用户姓名验证的操作,没有图片验证码,好似也没有连续登录失败的安全阈值。

方法2:手机客户端直接转账

手机客户端,可以向任意目标手机号码转账1分钱交易,此时可获取对方姓名。

漏洞证明:

修复方案:

1、设置合理的连续查询失败安全阈值。

2、有必要时加入较多的图片验证码参与验证。

3、手机客户端增加适当的对方信息过滤处理。

版权声明:转载请注明来源 马三哥@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:3

确认时间:2013-07-05 13:20

厂商回复:

非常感谢您的反馈,我们后续会进行加固。

最新状态:

暂无