漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-026083

漏洞标题:正方教务管理系统存在XSS漏洞可威胁所有登陆用户

相关厂商:杭州正方软件股份有限公司

漏洞作者: Yep

提交时间:2013-06-16 21:53

修复时间:2013-09-14 21:54

公开时间:2013-09-14 21:54

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-16: 细节已通知厂商并且等待厂商处理中

2013-06-20: 厂商已经确认,细节仅向厂商公开

2013-06-23: 细节向第三方安全合作伙伴开放

2013-08-14: 细节向核心白帽子及相关领域专家公开

2013-08-24: 细节向普通白帽子公开

2013-09-03: 细节向实习白帽子公开

2013-09-14: 细节向公众公开

简要描述:

所有登陆正方教务系统的用户都可能受到该漏洞威胁。

详细说明:

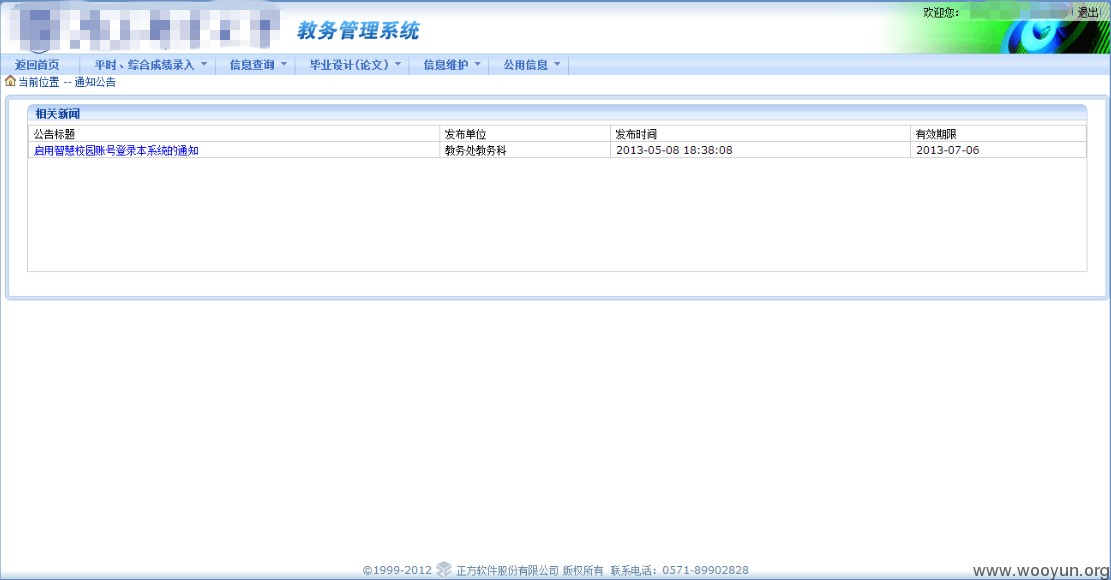

登陆正方教务系统后,每个用户的首页为用户公告栏。

教师具有修改/添加公告栏的内公告的权限,而此处存在XSS漏洞。

漏洞证明:

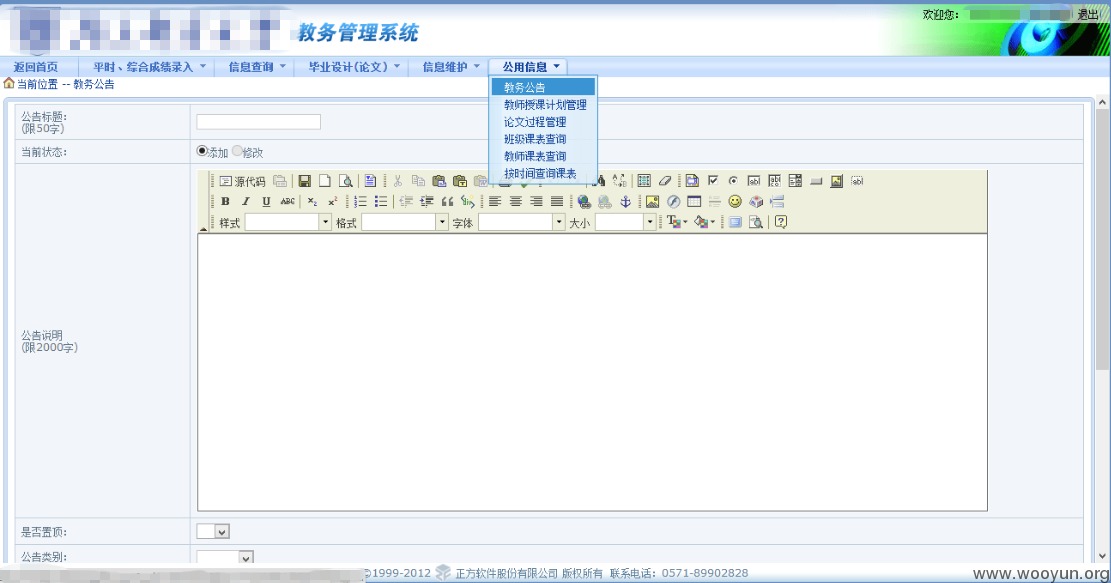

使用任意一位教师账号登陆(教师账号怎么获得?自己想办法吧,不过目测不少老师都用着默认密码没有修改~):

点击公用信息,教务公告:

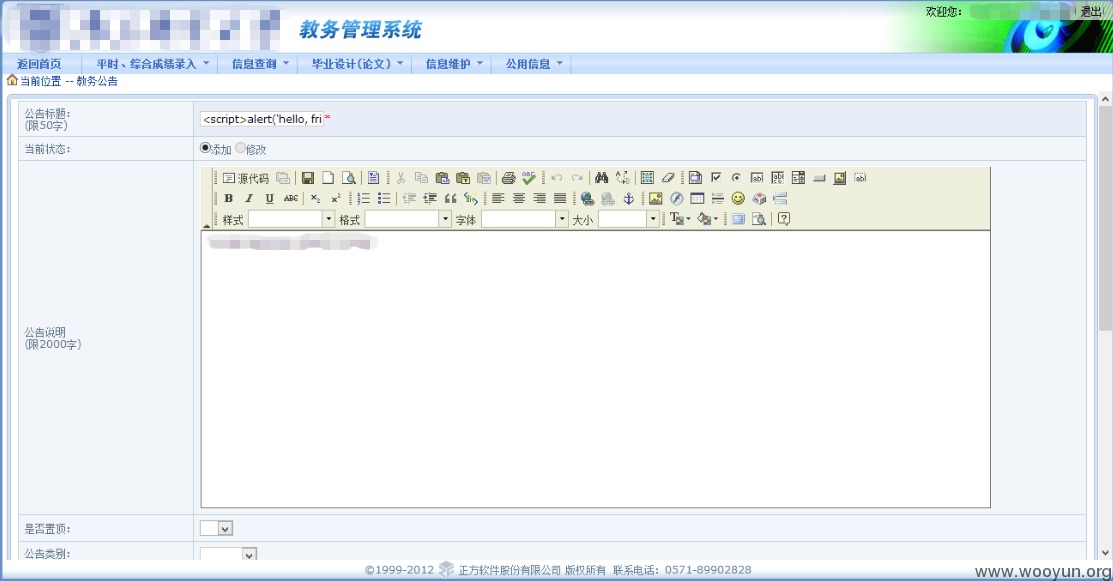

这里,公告标题可以随意发挥,我们来段弹窗试试:

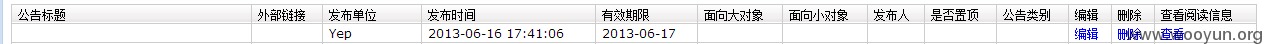

这样就成功地增加了一条公告,默认是全校所有用户可见。同时还可以选择该条消息面向的对象(某个学院所有用户或者某位老师),从而实现XSS炸弹的定点爆破:

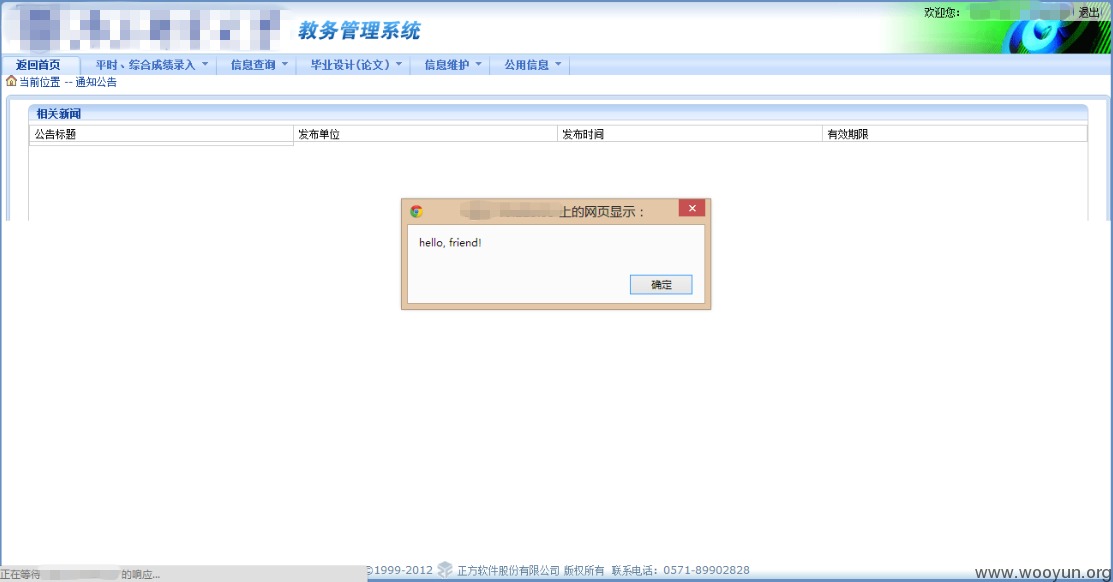

换个用户登录系统,就可以看到如下提示:

这个漏洞危害可不小。

如果看上哪个妹子,拿不到人人/微博/手机/学号/家庭住址神马的,不妨让她上教务系统查个成绩~ 具体就可展开啦,大家都是明白人:)

修复方案:

要不过滤吧。

版权声明:转载请注明来源 Yep@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2013-06-20 22:11

厂商回复:

最新状态:

暂无