漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-023081

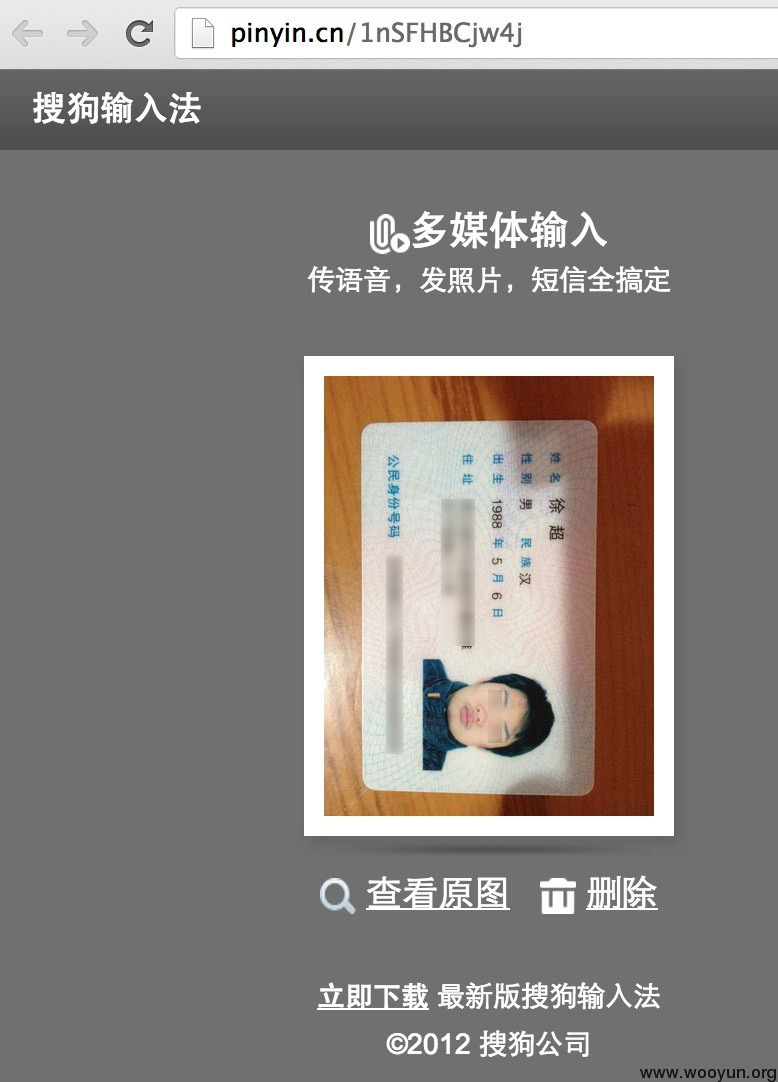

漏洞标题:搜狗输入法可导致大量用户敏感信息泄露

相关厂商:搜狗

漏洞作者: 镇长

提交时间:2013-05-04 18:21

修复时间:2013-06-05 16:00

公开时间:2013-06-05 16:00

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-04: 细节已通知厂商并且等待厂商处理中

2013-05-05: 厂商已经确认,细节仅向厂商公开

2013-05-15: 细节向核心白帽子及相关领域专家公开

2013-05-25: 细节向普通白帽子公开

2013-06-04: 细节向实习白帽子公开

2013-06-05: 细节向公众公开

简要描述:

搜狗输入法信息发送过程存储了相对应的信息在云端,但由于相应配置及其他原因造成会话信息【图片、视频、音频】泄露。其中很多身份证、果照、还有检举信!!!

详细说明:

搜狗输入法信息发送过程存储了相对应的信息,由于不严谨造成信息被搜索引擎抓取。

Google或者bing:

输入关键词:site:pinyin.cn

[bing=3,700 条结果],[Google=约 1,120 条结果 ]

漏洞证明:

为了验证方便,写了一段代码这个是针对bing的结果弄的。

直接这种形式去查看吧,挺方便还支持翻页哦亲!

修复方案:

短信发送时可以带一组查看码(如4位字符),打开链接时输入查看码才能查看内容。

版权声明:转载请注明来源 镇长@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:7

确认时间:2013-05-05 12:20

厂商回复:

收到,感谢反馈

最新状态:

暂无