漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-022537

漏洞标题:看我是如何利用zbbix渗透sogou&sohu内网的

相关厂商:搜狗

漏洞作者: X,D

提交时间:2013-04-26 07:30

修复时间:2013-06-10 07:31

公开时间:2013-06-10 07:31

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-04-26: 细节已通知厂商并且等待厂商处理中

2013-04-26: 厂商已经确认,细节仅向厂商公开

2013-05-06: 细节向核心白帽子及相关领域专家公开

2013-05-16: 细节向普通白帽子公开

2013-05-26: 细节向实习白帽子公开

2013-06-10: 细节向公众公开

简要描述:

我绝对是一个搜狗的忠实用户,搜狗拼音用了若干年了,包括我现在提交漏洞也是在用搜狗的

往下看|

详细说明:

手机搜狗好像不是很好用唉;

在乌云浏览搜狗历史漏洞的时候得到220.*.*.*其中的一个ip

具体是那个漏洞记不住了。

对220.*.*.0/26进行 8080端口扫描,没有啥重大发现

对220.*.*.0/26进行 80端口扫描,有重大发现了

http://220.*.*.*/zabbix/

再往下|

漏洞证明:

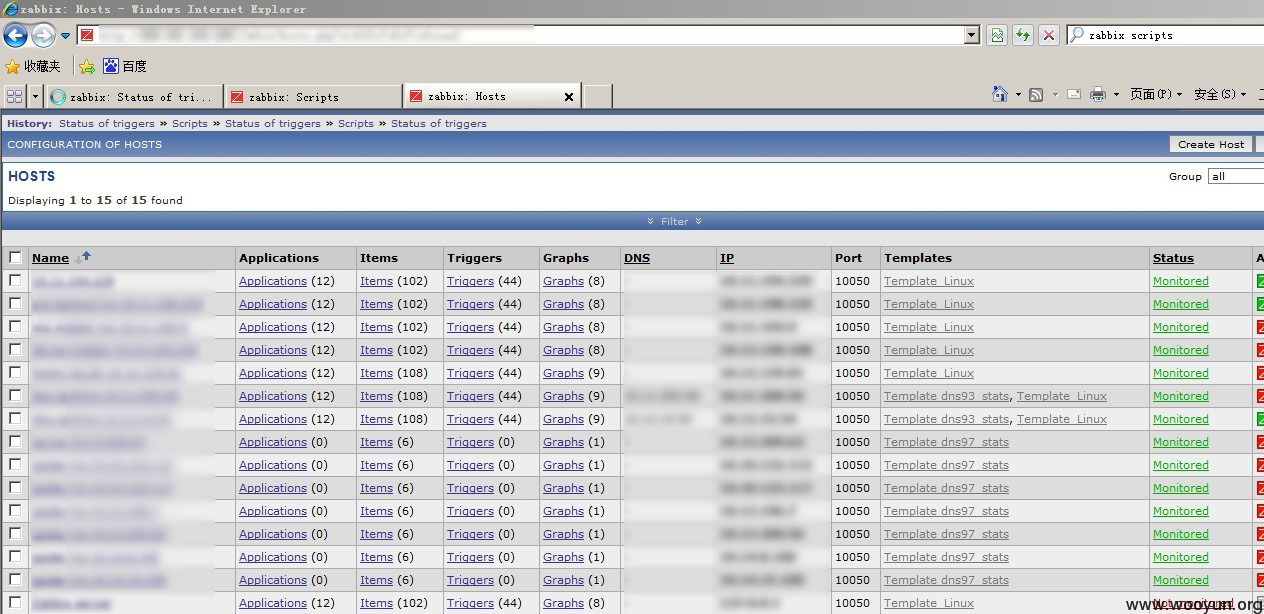

http://220.181.*.128/zabbix/

默认口令:admin/zabbix

没多少机器,目测是个测试的zabbix?

随便找了个机器 添加了一个items直接使用system.run 跑了一个命令,没有数据返回,确定zabbix agent没有开启system.run 模块

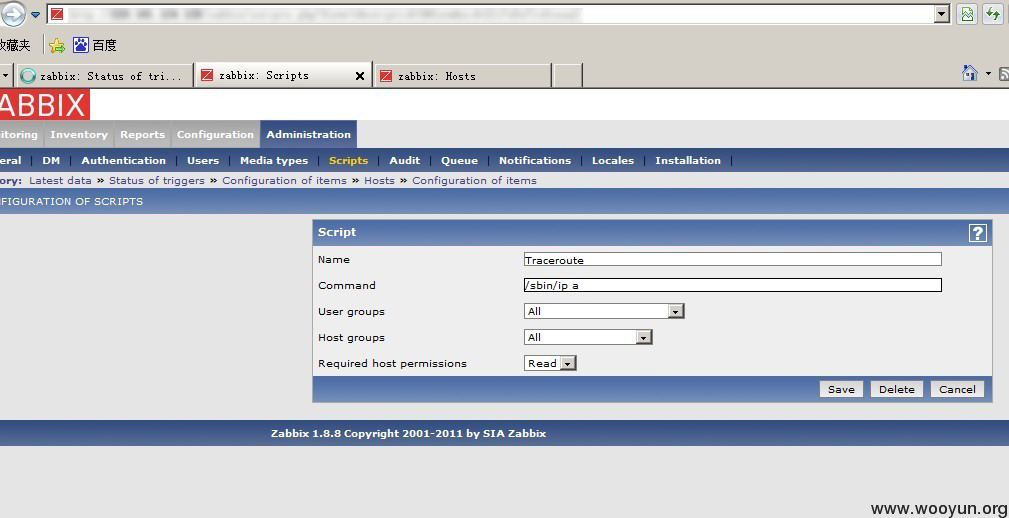

不过zabbix还有一个Scripts的功能,可以对zabbix server 执行任意命令

把默认命令改一下

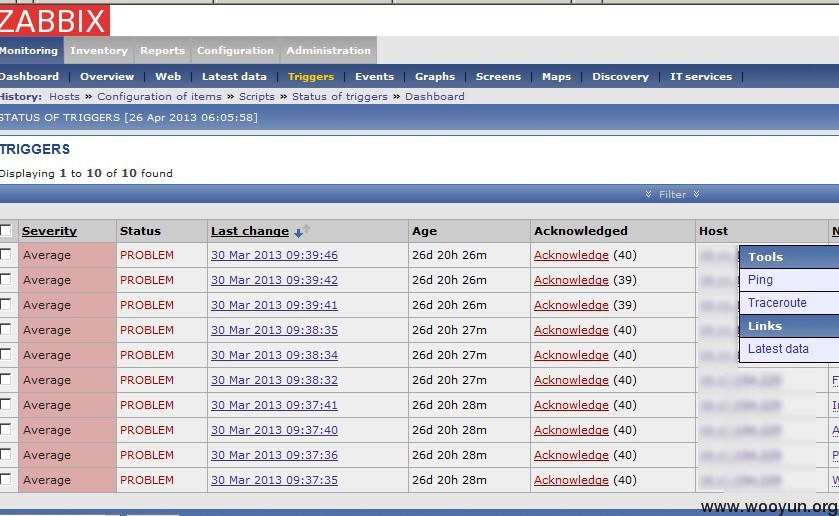

调用这个命令得 到 Monitoring--Triggers这个地方

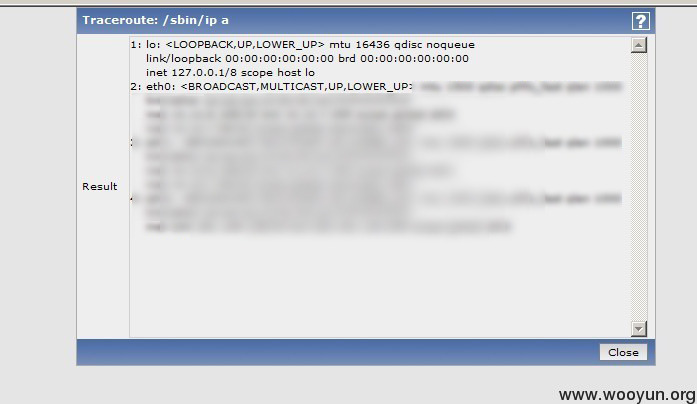

可以执行任意命令,也就有shell了;

有外网,有内网,接下来,内网渗透你都懂的,启了一个8080的socks5代理

有了代理之后开始挖掘内网信息和漏洞

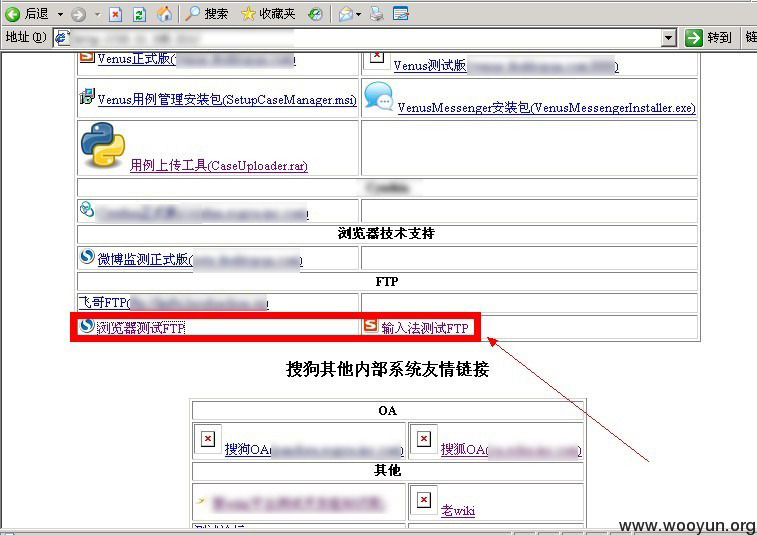

找到一些弱口令和一个有点意思的后台

那两个ftp保存了一些有用的密码,比如pub.************.cn 你们这个ftp服务器是一个域成员服务器,漏洞一堆。

内网漏洞太多了,,我不列了

到此为止;

如果你觉得你们的域控服务很安全的话,建议看看这个漏洞

WooYun: 从一个默认口令到youku和tudou内网(危害较大请尽快修复)

修复方案:

都懂的

版权声明:转载请注明来源 X,D@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2013-04-26 09:10

厂商回复:

感谢,马上修复

最新状态:

暂无