漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-021977

漏洞标题:对百度重置密码流程中邮箱加密算法的破解

相关厂商:百度

漏洞作者: 路人甲

提交时间:2013-04-16 18:44

修复时间:2013-04-16 19:24

公开时间:2013-04-16 19:24

漏洞类型:敏感信息泄露

危害等级:中

自评Rank:6

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-04-16: 细节已通知厂商并且等待厂商处理中

2013-04-16: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

百度邮箱加密问题分析

详细说明:

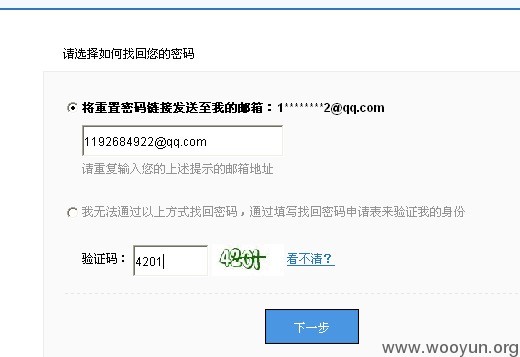

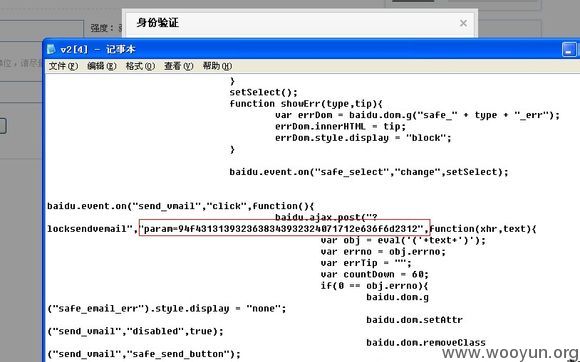

今天无聊。就想改下邮箱,但突然忘记是用哪个QQ邮箱捆绑的了。怎么办?于是右键查看源码

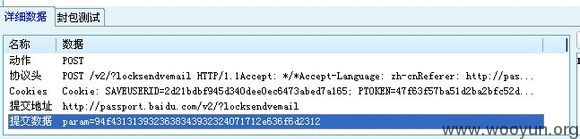

一无所获。所以打开抓包工具

得到post数据包为:param=94f4313139323638343932324071712e636f6d2312

然后。我在源文里面找到,然后根据邮箱给的前缀和在忘记密码处给的提示后缀。得到开头是11结尾是2

然后通过post的这段封包进行尝试解密

94f4313139323638343932324071712e636f6d2312

发现原来都是用3分割开来的,开头必须结尾94f43这个

13139323638343932324071712e636f6d2312 后面是这样

然后我们把3都用X来替换得到1X1X9X2X6X8X4X9X2X24071712e6X6f6d2X12

然后把X全部去掉11926849224071712e66f6d212得到这样了

1192684922这样是不是和我们的QQ捆绑邮箱一样了?

4071712e66f6d212 这个的加密文本应该是@qq.com

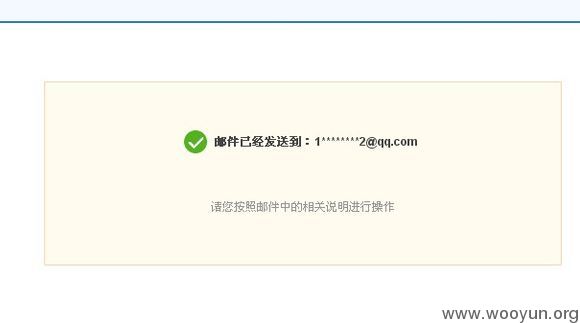

然后我们测试,完成。这应该就是百度邮箱的加密方式吧。

原创。

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-04-16 19:24

厂商回复:

http://www.wooyun.org/bugs/wooyun-2013-018728

这个漏洞早就修复了,谢谢

最新状态:

暂无