漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-019941

漏洞标题:中联重科某子系统的若干漏洞(XSS、弱口令,配置不当等)

相关厂商:中联重科股份有限公司

漏洞作者: 非米特尼克

提交时间:2013-03-12 18:11

修复时间:2013-03-17 18:12

公开时间:2013-03-17 18:12

漏洞类型:系统/服务运维配置不当

危害等级:中

自评Rank:9

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-03-12: 细节已通知厂商并且等待厂商处理中

2013-03-17: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

中联重科某子系统对输入的字符未进行严格过滤、默认账号密码未修改、服务器配置不当等,存在XSS漏洞,另外两个风险可能被非法利用,因时间关系未深入测试。

详细说明:

漏洞说明及截图

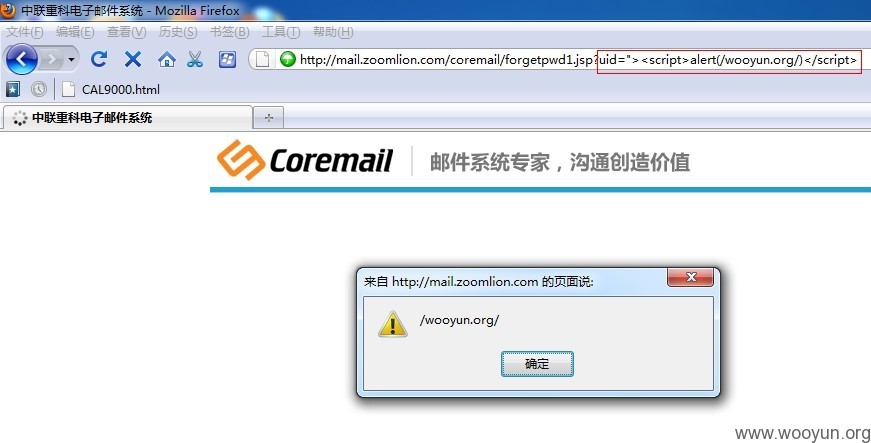

1、中联coremail邮箱系统找回密码功能存在跨站

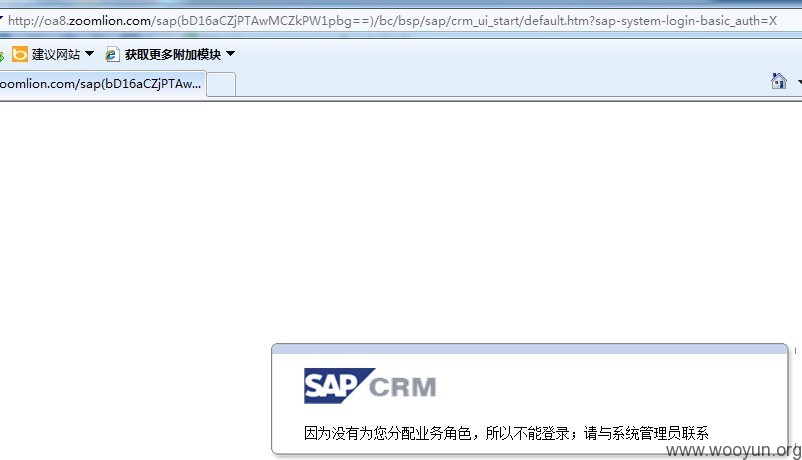

2、中联DMS 生产系统中的SAPCPIC等账号默认密码未修改,可直接登录和修改密码

修改密码

登录(因没有为该账号分配业务角色,不能登录,说明密码是正确的)

3、中联机械馆服务器配置不当,导致遍历目录漏洞

漏洞证明:

漏洞实现

1、邮箱XSS

http://mail.zoomlion.com/coremail/forgetpwd1.jsp?uid=%22%3E%3Cscript%3Ealert%28/wooyun.org/%29%3C/script%3E

2、SAP默认密码

http://oa8.zoomlion.com/ 用户名SAPCPIC密码ADMIN

3、根据遍历目录漏洞,存在被利用的风险

http://showroom.zoomlion.com/admin/管理员地址未修改且管理员为ADMIN

http://showroom.zoomlion.com/editor/编辑器地址

修复方案:

1、过滤敏感字符;

2、修改默认账号密码或禁用账号;

3、正确配置IIS服务器;

版权声明:转载请注明来源 非米特尼克@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-03-17 18:12

厂商回复:

最新状态:

2013-03-17:抱歉,至17日,仍未通过公开联系渠道联系上网站管理方(电话通知时存在部门分工未确认情况),暂未能及时处置。请xsser补上rank,建议rank 10