漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-07701

漏洞标题:蚂蚁php分类信息 多出SQL注入

相关厂商:蚂蚁php分类信息mymps 4.0i

漏洞作者: king0war

提交时间:2012-05-30 19:06

修复时间:2012-07-14 19:07

公开时间:2012-07-14 19:07

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-05-30: 积极联系厂商并且等待厂商认领中,细节不对外公开

2012-07-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

蚂蚁php分类信息mymps 4.0i多处字符未过滤',存在注入风险,帮朋友解决的时候顺便发上来,希望厂商迅速给补丁

详细说明:

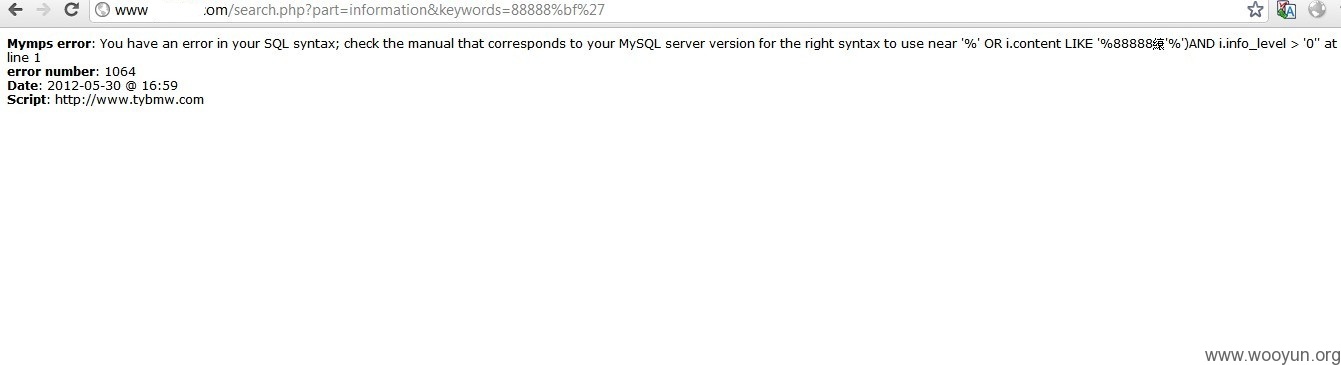

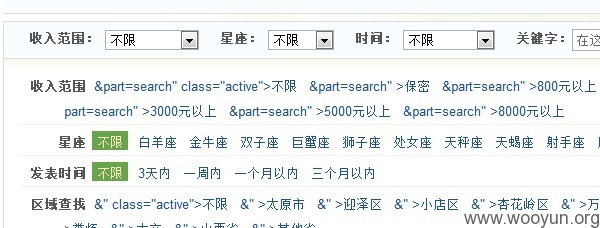

/include/common.fun.php 96行 get参数过滤函数 正则

$string = preg_replace('/&((#(\d{3,5}|x[a-fA-F0-9]{4})|[a-zA-Z][a-z0-9]{2,5});)/', '&\\1',

str_replace(array('&', '"', '<', '>'), array('&', '"', '<', '>'), $string));

此处未过滤‘单引号,

Horoscope

出错页面 search.php category.php 其他页面未测试

漏洞证明:

修复方案:

过滤所有get输入

版权声明:转载请注明来源 king0war@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝